《電腦安全與黑客攻防從新手到高手(全彩版)》掃描版[PDF] 簡介: 中文名 : 電腦安全與黑客攻防從新手到高手(全彩版) 作者 : 前沿文化 圖書分類 : 網絡 資源格式 : PDF 版本 : 掃描版 出版社 : 科學出版社 書號 : 9787030340788 發行時間 : 2012年07月01日 地區 : 大陸 語言 : 簡體中文 簡介 : 內容介紹: 《電腦安全與黑客攻

"《電腦安全與黑客攻防從新手到高手(全彩版)》掃描版[PDF]"介紹

中文名: 電腦安全與黑客攻防從新手到高手(全彩版)

作者: 前沿文化

圖書分類: 網絡

資源格式: PDF

版本: 掃描版

出版社: 科學出版社

書號: 9787030340788

發行時間: 2012年07月01日

地區: 大陸

語言: 簡體中文

簡介:

內容介紹:

《電腦安全與黑客攻防從新手到高手(全彩)》針對初學者的需求,全面、詳細地講解了電腦安全保障與黑客攻防的基本方法、疑難問題與相關技巧。圖書在講解上圖文並茂,重視操作技巧的傳授,並在圖片中清晰地標注出要進行操作的位置與操作內容,並對重點、難點操作均配有視頻教程,以求您能高效、完整地掌握本書內容。

《電腦安全與黑客攻防從新手到高手(全彩)》共分為16章,包括網絡安全初接觸、了解隨處可見的計算機病毒、揭開黑客與木馬的面紗、掌握Windows系統的漏洞和防范妙招、黑客常用命令詳解、搜集遠程計算機的信息、遠程入侵計算機、木馬入侵與防御、QQ攻擊與防御、電子郵箱攻擊與防御、來自網頁的攻擊與防御方法、防范掃描與惡意軟件、網站攻防入門、網站上傳漏洞的攻擊和防御、網站腳本注入的攻擊與防御等內容。

《電腦安全與黑客攻防從新手到高手(全彩)》既可供想要學習電腦安全保障與黑客攻防的用戶使用,同時也可以作為電腦培訓班的培訓教材或學習輔導書。

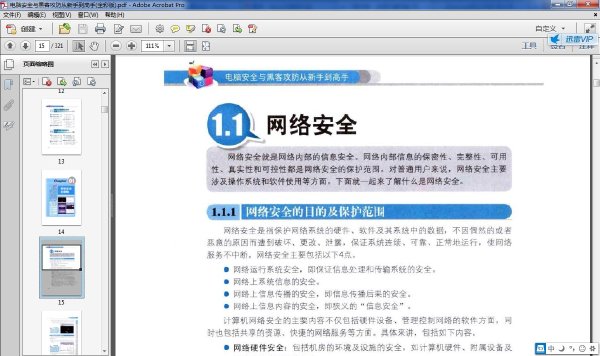

內容截圖:

網盤下載

我的圖書館1

我的圖書館2

(長期更新各類圖書)

目錄:

Chapter 01 網絡安全初接觸 001

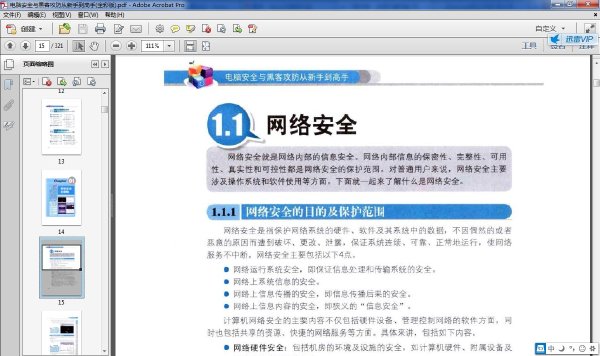

1.1 網絡安全 002

1.1.1 網絡安全的目的及保護范圍 002

1.1.2 現有的網絡攻擊/防御手段 003

1.1.3 網絡安全的四大方面 004

1.1.4 通過管理保護網絡安全 005

1.1.5 網絡安全的實施目的 008

1.2 了解常見的不安全因素 010

1.2.1 由網絡系統本身帶來的不安全因素 010

1.2.2 網絡外部的不安全因素 012

1.2.3 網絡不安全的原因 014

1.3 認識網絡安全的現狀和發展趨勢 016

1.3.1 網絡安全的現狀 016

1.3.2 網絡安全的發展趨勢 017

Chapter 02 了解隨處可見的計算機病毒 019

2.1 計算機病毒的前世今生 020

2.1.1 什麼是計算機病毒 020

2.1.2 計算機病毒起源何方 020

2.1.3 計算機病毒的發展歷程 021

2.1.4 計算機病毒有哪些類型 025

2.1.5 計算機病毒的命名規則 028

2.1.6 解析計算機病毒的結構 028

2.1.7 計算機病毒的特征 031

2.2 計算機病毒如何作惡 032

2.2.1 計算機中毒後的表現 032

2.2.2 如何防范計算機病毒 034

2.3 常見計算機病毒類型詳解 036

2.3.1 引導型病毒 036

2.3.2 文件型病毒 037

2.3.3 宏病毒 038

2.3.4 蠕蟲病毒 039

Chapter 03 揭開黑客與木馬的面紗 041

3.1 什麼是黑客 042

3.1.1 “尼奧”們的由來 042

3.1.2 黑客和駭客的區別 043

3.1.3 黑客活動歷史 044

3.1.4 我國黑客發展歷程 046

3.2 黑客攻擊的類型與動機 047

3.2.1 攻擊目的 047

3.2.2 攻擊動機 049

3.3 木馬的歷史淵源 050

3.3.1 希臘美女海倫與木馬 050

3.3.2 什麼是計算機木馬 050

3.3.3 木馬工作類型 054

3.3.4 木馬的發展歷程 056

3.3.5 經典木馬介紹 057

3.4 木馬的追蹤與防范 059

3.4.1 木馬的追蹤與反追蹤技術 059

3.4.2 木馬的防范方法 060

Chapter 04 掌握Windows系統的漏洞 062

4.1 Windows系統的安全隱患 063

4.1.1 Windows系統漏洞產生的原因 063

4.1.2 Windows系統中的安全隱患 064

4.2 Windows系統中的漏洞 067

4.2.1 UPnP服務漏洞 067

4.2.2 升級程序漏洞 068

4.2.3 幫助和支持中心漏洞 068

4.2.4 Windows Media Player漏洞 068

4.2.5 壓縮文件夾漏洞 069

4.2.6 服務拒絕漏洞 069

4.2.7 RDP漏洞 069

4.2.8 VM漏洞 070

4.2.9 熱鍵漏洞 070

4.2.10 賬號快速切換漏洞 070

4.2.11 輸入法漏洞 071

4.2.12 Unicode漏洞 071

4.2.13 ISAPI緩沖區擴展溢出漏洞 072

4.2.14 MS SQL Server的SA空密碼漏洞 072

4.2.15 系統管理權限漏洞 073

4.2.16 路徑優先漏洞 073

4.2.17 NetDDE消息權限提升漏洞 074

4.2.18 RDP拒絕服務漏洞 074

4.2.19 域控制器拒絕服務漏洞 075

4.2.20 事件查看器存在緩沖區溢出漏洞 075

4.2.21 UDP套接字拒絕服務漏洞 075

4.2.22 安全賬戶管理漏洞 075

4.2.23 IIS 5.0的HTR映射遠程堆溢出漏洞 076

4.2.24 IIS 5.0的ASP緩沖溢出漏洞 076

4.2.25 Narrator本地密碼信息洩露漏洞 077

4.2.26 SMTP認證漏洞 077

4.2.27 IIS 5.0/5.1驗證漏洞 077

4.2.28 SQL Server函數庫漏洞 077

4.2.29 IIS 5.0偽造拒絕服務漏洞 078

4.2.30 調試寄存器漏洞 078

4.2.31 drwtsn32.exe文件漏洞 078

4.2.32 快捷方式漏洞 079

4.2.33 UTF漏洞 079

4.2.34 IIS 5.0的SEARCH方法存在遠程攻擊漏洞 079

4.2.35 Telnet漏洞 080

4.2.36 LDAP漏洞 080

4.2.37 IIS 5.0拒絕服務漏洞 081

4.2.38 默認注冊許可漏洞 081

4.2.39 登錄服務恢復模式存在空密碼漏洞 081

4.2.40 域賬號鎖定漏洞 082

4.2.41 終端服務器登錄緩存溢出漏洞 082

4.2.42 ActiveX參數漏洞 082

4.2.43 IIS 5.0 Cross Site Scripting漏洞 083

4.2.44 組策略漏洞 083

4.2.45 數字簽名緩沖區溢出漏洞 083

4.3 針對漏洞的入侵方式 084

4.3.1 數據驅動攻擊 084

4.3.2 偽造信息攻擊 084

4.3.3 針對信息協議弱點攻擊 084

4.3.4 登錄欺騙 084

4.3.5 利用系統管理員失誤攻擊 084

4.3.6 重新發送攻擊 085

4.3.7 ICMP報文攻擊 085

4.3.8 針對源路徑選項的弱點攻擊 085

4.3.9 以太網廣播攻擊 085

4.4 掌握常用的防護方法 085

4.4.1 殺毒軟件不可少 086

4.4.2 個人防火牆不可替代 086

4.4.3 分類設置復雜密碼 086

4.4.4 防止網絡病毒與木馬 086

4.4.5 警惕“網絡釣魚” 087

4.4.6 防范間諜軟件 087

4.4.7 只在必要時共享文件夾 087

4.4.8 定期備份重要數據 087

Chapter 05 Windows系統漏洞的防范妙招 088

5.1 注冊表安全防范技巧 089

5.1.1 禁止訪問和編輯注冊表 089

5.1.2 設置注冊表防止系統隱私信息被洩露 090

5.1.3 關閉默認共享保護系統安全 091

5.1.4 設置登錄警告 092

5.1.5 隱藏桌面所有圖標 092

5.1.6 清理自動啟動的程序 093

5.1.7 禁用“刻錄”功能 094

5.1.8 刪除“開始”菜單中的“文檔”項 094

5.1.9 刪除查找結果中的文件列表 094

5.1.10 在“我的電腦”中屏蔽磁盤驅動器圖標 094

5.1.11 清理訪問“網上鄰居”後留下的信息 095

5.1.12 刪除“運行”窗口中多余的選項 095

5.1.13 在桌面上隱藏“網上鄰居”圖標 095

5.1.14 禁止運行任何程序 096

5.1.15 禁止遠程修改注冊表 096

5.2 組策略安全登錄設置 097

5.2.1 設置休眠/掛起密碼 097

5.2.2 賬戶鎖定策略 098

5.2.3 密碼策略 100

5.2.4 禁止更改桌面設置 103

5.2.5 隱藏“我的電腦”中指定的驅動器 103

5.2.6 防止從“我的電腦”訪問驅動器 103

5.2.7 禁止使用命令提示符 104

5.2.8 禁止更改顯示屬性 104

5.2.9 禁用注冊表編輯器 104

5.2.10 徹底禁止訪問“控制面板” 105

5.2.11 禁止建立新的撥號連接 105

5.2.12 禁用“添加/刪除程序” 105

5.2.13 限制使用應用程序 105

5.3 設置系統中的各類密碼 107

5.3.1 設置Windows登錄密碼 107

5.3.2 設置電源管理密碼 108

5.3.3 設置屏幕保護程序密碼 109

5.4 掌握Windows XP的安全設置方法 111

5.4.1 充分利用防火牆功能 111

5.4.2 啟用自動更新 112

5.4.3 禁止病毒啟動系統服務 112

5.4.4 快速鎖定計算機 113

Chapter 06 黑客常用命令詳解 115

6.1 認識IP地址 116

6.1.1 什麼是IP地址 116

6.1.2 IP地址的劃分 116

6.1.3 分配IP地址的機構 118

6.1.4 公有IP地址與私有IP地址 118

6.2 計算機通向外界的道路——端口 119

6.2.1 端口的分類 119

6.2.2 查看端口 121

6.2.3 端口的關閉與限制 121

6.3 黑客常用命令一覽 124

6.3.1 net命令 125

6.3.2 遠程登錄命令telnet 127

6.3.3 文件傳輸命令ftp 128

6.3.4 添加計劃任務命令at 129

6.3.5 查看修改文件夾權限命令cacls 130

6.3.6 回顯命令echo 131

6.3.7 命令行下的注冊表操作 131

6.3.8 查看當前系統用戶情況命令query 132

6.3.9 終止會話命令logoff 132

6.3.10 物理網絡查看命令ping 133

6.3.11 網絡配置查看命令ipconfig 134

6.3.12 DNS查看命令nslookup 135

6.3.13 地址解析命令arp 135

Chapter 07 搜集遠程計算機的信息 137

7.1 搜集網絡中的信息 138

7.1.1 獲取目標計算機的IP地址 138

7.1.2 由IP地址獲取目標計算機的地理位置 139

7.1.3 了解網站備案信息 139

7.2 檢測系統漏洞 141

7.2.1 什麼是掃描器 141

7.2.2 搜索共享資源 142

7.3 端口掃描 143

7.3.1 端口掃描的原理與分類 143

7.3.2 端口掃描工具X-Scan 146

Chapter 08 遠程入侵計算機 148

8.1 基於認證的入侵 149

8.1.1 IPC$入侵 149

8.1.2 Telnet入侵 155

8.1.3 防范IPC$連接入侵 161

8.2 利用注冊表入侵 165

8.2.1 開啟遠程注冊表服務 165

8.2.2 連接遠程注冊表 167

8.2.3 通過注冊表開啟終端服務 168

8.3 常見問題解答 168

Chapter 09 木馬入侵與防御 170

9.1 深入了解木馬 171

9.1.1 木馬常用的入侵手法 171

9.1.2 深入了解木馬的偽裝手段 172

9.1.3 識別木馬有招數 174

9.1.4 防范木馬的入侵 175

9.2 木馬的捆綁與使用 176

9.2.1 使用Exebinder捆綁木馬 176

9.2.2 經典木馬“冰河”的使用方法 179

Chapter 10 QQ攻擊與防御 183

10.1 遠程攻擊QQ 184

10.1.1 強制聊天 184

10.1.2 使用“QQ狙擊手IpSniper”進行IP探測 185

10.1.3 使用QQ炸彈攻擊器進行信息轟炸 186

10.2 本地入侵QQ 187

10.2.1 使用QQ聊天記錄器記錄聊天內容 187

10.2.2 強行查看本地QQ聊天記錄 188

10.2.3 破解本地QQ密碼 189

10.3 QQ防御術 190

10.3.1 防止QQ密碼被破解 190

10.3.2 防范IP地址被探測 192

10.3.3 防范QQ炸彈和木馬 193

Chapter 11 電子郵箱攻擊與防御 195

11.1 獲取電子郵箱密碼的常用方法 196

11.1.1 使用“流光”軟件探測郵箱賬號與密碼 196

11.1.2 使用“溯雪”軟件獲取郵箱密碼 200

11.1.3 使用“Email網頁神抓”軟件大批量獲取郵箱地址 203

11.1.4 對付密碼探測的方法 204

11.2 電子郵箱攻擊手段與防范 207

11.2.1 使用郵箱炸彈進行攻擊 207

11.2.2 對付郵箱攻擊的方法 207

Chapter 12 來自網頁的攻擊與防御方法 211

12.1 了解惡意代碼 212

12.1.1 惡意代碼的特征 212

12.1.2 非過濾性病毒 212

12.1.3 惡意代碼的傳播方式 213

12.1.4 惡意代碼的傳播趨勢 214

12.2 解除惡意代碼對注冊表的攻擊 215

12.2.1 開機後自動彈出網頁 215

12.2.2 浏覽網頁注冊表被禁用 215

12.2.3 IE標題欄、默認首頁被強行修改 216

12.2.4 默認的微軟主頁被修改 216

12.2.5 主頁設置被屏蔽鎖定且設置選項無效不可更改 216

12.2.6 默認的IE搜索引擎被修改 217

12.2.7 IE標題欄被添加廣告信息 217

12.2.8 Outlook標題欄被添加廣告信息 218

12.2.9 IE右鍵菜單被添加非法網站鏈接 218

12.2.10 單擊鼠標右鍵彈出菜單功能被禁用 218

12.2.11 地址欄的下拉菜單被鎖定並被添加文字信息 219

12.2.12 IE “查看”菜單下的“源文件”項被禁用 219

12.2.13 系統啟動時彈出對話框 219

12.3 危險的IE浏覽器 219

12.3.1 IE炸彈攻擊類型與後果 220

12.3.2 對IE炸彈的防范與補救 220

12.4 網頁攻擊與防范實例 222

12.4.1 常見ASP腳本攻擊與防范 222

12.4.2 跨站攻擊和防范 222

Chapter 13 防范掃描與惡意軟件 225

13.1 保護IP和端口 226

13.1.1 設置代理服務器 226

13.1.2 關閉端口 227

13.1.3 配置安全策略保護端口 228

13.2 清除惡意廣告軟件 233

13.2.1 使用Ad-Aware驅逐惡意廣告軟件 234

13.2.2 使用安博士軟件驅逐惡意廣告 235

13.3 清除木馬 235

13.3.1 使用Windows任務管理器管理進程 236

13.3.2 使用Trojan Remover清除木馬 238

13.3.3 使用Unlocker刪除頑固木馬文件 239

13.3.4 使用360安全衛士維護系統安全 240

Chapter 14 網站攻防入門 242

14.1 網站安全詳解 243

14.1.1 網絡攻擊與網站 243

14.1.2 網站安全與“肉雞” 243

14.1.3 動態網站與網站安全 244

14.1.4 數據庫與網站安全 245

14.1.5 SQL與網站安全 248

14.1.6 Web 2.0網站與黑客 249

14.1.7 網站服務 249

14.1.8 客戶端交互技術Ajax 250

14.2 網站的結構和組成 251

14.2.1 網站系統基本架構 251

14.2.2 網站工作原理 252

14.2.3 網站服務器 252

14.2.4 網頁浏覽器 252

14.3 網頁程序開發語言分類 252

14.3.1 服務器端開發語言 252

14.3.2 客戶端開發語言 253

14.4 網站程序運行的常見環境 254

14.4.1 Windows下的網站運行平台 255

14.4.2 Linux下的網站運行平台 255

14.5 網站程序常見錯誤提示的含義 257

14.5.1 HTTP錯誤提示含義 258

14.5.2 FTP錯誤提示含義 260

14.6 網站程序數據通信方式 262

14.6.1 URL與HTTP/HTTPS協議 262

14.6.2 Cookies與Session 264

14.6.3 GET與POST數據提交 264

14.6.4 常用字符集分類 265

14.7 網站程序數據加密方式 266

14.7.1 MD5加密 267

14.7.2 SHA1加密 268

14.7.3 Base64加密 268

14.7.4 Zend加密 269

14.7.5 ASP代碼加密工具 269

14.8 常見網站漏洞一覽 270

Chapter 15 網站上傳漏洞的攻擊和防御 271

15.1 上傳漏洞存在的原因 272

15.2 各種類型的上傳漏洞 273

15.2.1 上傳路徑過濾不嚴導致的漏洞 274

15.2.2 上傳文件類型變量過濾不嚴造成的漏洞 276

15.2.3 文件名過濾不嚴造成的漏洞 278

15.2.4 邏輯錯誤產生的漏洞 279

15.3 各種在線編輯器漏洞 281

15.3.1 突破圖片預覽的限制 282

15.3.2 突破禁止創建.asp文件夾的限制 282

15.3.3 增加上傳圖片類型 283

15.3.4 反過濾上傳 284

15.4 上傳漏洞的防御 284

15.4.1 下載官方補丁 284

15.4.2 找網站開發商修改程序來防御上傳漏洞 286

15.4.3 換用其他編輯器的方法來防御上傳漏洞 286

15.4.4 用手動法來防御上傳漏洞 286

Chapter 16 網站腳本注入的攻擊與防御 288

16.1 深入剖析腳本注入攻擊 289

16.1.1 注入攻擊核心原理 289

16.1.2 形式各異的注入攻擊分類 289

16.1.3 SQL注入攻擊特點 289

16.1.4 注入攻擊流程詳解 290

16.2 注入攻擊的基礎 292

16.2.1 數據庫知識 292

16.2.2 SQL注入與數據庫 294

16.3 注入漏洞案例剖析 300

16.3.1 ASP注入漏洞案例分析 300

16.3.2 ASPX注入漏洞案例分析 301

16.3.3 PHP注入漏洞案例分析 303

16.4 防御注入攻擊 306

16.4.1 提高編程水平 306

16.4.2 提高密碼的復雜程度 307

16.4.3 善用防注入工具 307

作者: 前沿文化

圖書分類: 網絡

資源格式: PDF

版本: 掃描版

出版社: 科學出版社

書號: 9787030340788

發行時間: 2012年07月01日

地區: 大陸

語言: 簡體中文

簡介:

內容介紹:

《電腦安全與黑客攻防從新手到高手(全彩)》針對初學者的需求,全面、詳細地講解了電腦安全保障與黑客攻防的基本方法、疑難問題與相關技巧。圖書在講解上圖文並茂,重視操作技巧的傳授,並在圖片中清晰地標注出要進行操作的位置與操作內容,並對重點、難點操作均配有視頻教程,以求您能高效、完整地掌握本書內容。

《電腦安全與黑客攻防從新手到高手(全彩)》共分為16章,包括網絡安全初接觸、了解隨處可見的計算機病毒、揭開黑客與木馬的面紗、掌握Windows系統的漏洞和防范妙招、黑客常用命令詳解、搜集遠程計算機的信息、遠程入侵計算機、木馬入侵與防御、QQ攻擊與防御、電子郵箱攻擊與防御、來自網頁的攻擊與防御方法、防范掃描與惡意軟件、網站攻防入門、網站上傳漏洞的攻擊和防御、網站腳本注入的攻擊與防御等內容。

《電腦安全與黑客攻防從新手到高手(全彩)》既可供想要學習電腦安全保障與黑客攻防的用戶使用,同時也可以作為電腦培訓班的培訓教材或學習輔導書。

內容截圖:

網盤下載

我的圖書館1

我的圖書館2

(長期更新各類圖書)

目錄:

Chapter 01 網絡安全初接觸 001

1.1 網絡安全 002

1.1.1 網絡安全的目的及保護范圍 002

1.1.2 現有的網絡攻擊/防御手段 003

1.1.3 網絡安全的四大方面 004

1.1.4 通過管理保護網絡安全 005

1.1.5 網絡安全的實施目的 008

1.2 了解常見的不安全因素 010

1.2.1 由網絡系統本身帶來的不安全因素 010

1.2.2 網絡外部的不安全因素 012

1.2.3 網絡不安全的原因 014

1.3 認識網絡安全的現狀和發展趨勢 016

1.3.1 網絡安全的現狀 016

1.3.2 網絡安全的發展趨勢 017

Chapter 02 了解隨處可見的計算機病毒 019

2.1 計算機病毒的前世今生 020

2.1.1 什麼是計算機病毒 020

2.1.2 計算機病毒起源何方 020

2.1.3 計算機病毒的發展歷程 021

2.1.4 計算機病毒有哪些類型 025

2.1.5 計算機病毒的命名規則 028

2.1.6 解析計算機病毒的結構 028

2.1.7 計算機病毒的特征 031

2.2 計算機病毒如何作惡 032

2.2.1 計算機中毒後的表現 032

2.2.2 如何防范計算機病毒 034

2.3 常見計算機病毒類型詳解 036

2.3.1 引導型病毒 036

2.3.2 文件型病毒 037

2.3.3 宏病毒 038

2.3.4 蠕蟲病毒 039

Chapter 03 揭開黑客與木馬的面紗 041

3.1 什麼是黑客 042

3.1.1 “尼奧”們的由來 042

3.1.2 黑客和駭客的區別 043

3.1.3 黑客活動歷史 044

3.1.4 我國黑客發展歷程 046

3.2 黑客攻擊的類型與動機 047

3.2.1 攻擊目的 047

3.2.2 攻擊動機 049

3.3 木馬的歷史淵源 050

3.3.1 希臘美女海倫與木馬 050

3.3.2 什麼是計算機木馬 050

3.3.3 木馬工作類型 054

3.3.4 木馬的發展歷程 056

3.3.5 經典木馬介紹 057

3.4 木馬的追蹤與防范 059

3.4.1 木馬的追蹤與反追蹤技術 059

3.4.2 木馬的防范方法 060

Chapter 04 掌握Windows系統的漏洞 062

4.1 Windows系統的安全隱患 063

4.1.1 Windows系統漏洞產生的原因 063

4.1.2 Windows系統中的安全隱患 064

4.2 Windows系統中的漏洞 067

4.2.1 UPnP服務漏洞 067

4.2.2 升級程序漏洞 068

4.2.3 幫助和支持中心漏洞 068

4.2.4 Windows Media Player漏洞 068

4.2.5 壓縮文件夾漏洞 069

4.2.6 服務拒絕漏洞 069

4.2.7 RDP漏洞 069

4.2.8 VM漏洞 070

4.2.9 熱鍵漏洞 070

4.2.10 賬號快速切換漏洞 070

4.2.11 輸入法漏洞 071

4.2.12 Unicode漏洞 071

4.2.13 ISAPI緩沖區擴展溢出漏洞 072

4.2.14 MS SQL Server的SA空密碼漏洞 072

4.2.15 系統管理權限漏洞 073

4.2.16 路徑優先漏洞 073

4.2.17 NetDDE消息權限提升漏洞 074

4.2.18 RDP拒絕服務漏洞 074

4.2.19 域控制器拒絕服務漏洞 075

4.2.20 事件查看器存在緩沖區溢出漏洞 075

4.2.21 UDP套接字拒絕服務漏洞 075

4.2.22 安全賬戶管理漏洞 075

4.2.23 IIS 5.0的HTR映射遠程堆溢出漏洞 076

4.2.24 IIS 5.0的ASP緩沖溢出漏洞 076

4.2.25 Narrator本地密碼信息洩露漏洞 077

4.2.26 SMTP認證漏洞 077

4.2.27 IIS 5.0/5.1驗證漏洞 077

4.2.28 SQL Server函數庫漏洞 077

4.2.29 IIS 5.0偽造拒絕服務漏洞 078

4.2.30 調試寄存器漏洞 078

4.2.31 drwtsn32.exe文件漏洞 078

4.2.32 快捷方式漏洞 079

4.2.33 UTF漏洞 079

4.2.34 IIS 5.0的SEARCH方法存在遠程攻擊漏洞 079

4.2.35 Telnet漏洞 080

4.2.36 LDAP漏洞 080

4.2.37 IIS 5.0拒絕服務漏洞 081

4.2.38 默認注冊許可漏洞 081

4.2.39 登錄服務恢復模式存在空密碼漏洞 081

4.2.40 域賬號鎖定漏洞 082

4.2.41 終端服務器登錄緩存溢出漏洞 082

4.2.42 ActiveX參數漏洞 082

4.2.43 IIS 5.0 Cross Site Scripting漏洞 083

4.2.44 組策略漏洞 083

4.2.45 數字簽名緩沖區溢出漏洞 083

4.3 針對漏洞的入侵方式 084

4.3.1 數據驅動攻擊 084

4.3.2 偽造信息攻擊 084

4.3.3 針對信息協議弱點攻擊 084

4.3.4 登錄欺騙 084

4.3.5 利用系統管理員失誤攻擊 084

4.3.6 重新發送攻擊 085

4.3.7 ICMP報文攻擊 085

4.3.8 針對源路徑選項的弱點攻擊 085

4.3.9 以太網廣播攻擊 085

4.4 掌握常用的防護方法 085

4.4.1 殺毒軟件不可少 086

4.4.2 個人防火牆不可替代 086

4.4.3 分類設置復雜密碼 086

4.4.4 防止網絡病毒與木馬 086

4.4.5 警惕“網絡釣魚” 087

4.4.6 防范間諜軟件 087

4.4.7 只在必要時共享文件夾 087

4.4.8 定期備份重要數據 087

Chapter 05 Windows系統漏洞的防范妙招 088

5.1 注冊表安全防范技巧 089

5.1.1 禁止訪問和編輯注冊表 089

5.1.2 設置注冊表防止系統隱私信息被洩露 090

5.1.3 關閉默認共享保護系統安全 091

5.1.4 設置登錄警告 092

5.1.5 隱藏桌面所有圖標 092

5.1.6 清理自動啟動的程序 093

5.1.7 禁用“刻錄”功能 094

5.1.8 刪除“開始”菜單中的“文檔”項 094

5.1.9 刪除查找結果中的文件列表 094

5.1.10 在“我的電腦”中屏蔽磁盤驅動器圖標 094

5.1.11 清理訪問“網上鄰居”後留下的信息 095

5.1.12 刪除“運行”窗口中多余的選項 095

5.1.13 在桌面上隱藏“網上鄰居”圖標 095

5.1.14 禁止運行任何程序 096

5.1.15 禁止遠程修改注冊表 096

5.2 組策略安全登錄設置 097

5.2.1 設置休眠/掛起密碼 097

5.2.2 賬戶鎖定策略 098

5.2.3 密碼策略 100

5.2.4 禁止更改桌面設置 103

5.2.5 隱藏“我的電腦”中指定的驅動器 103

5.2.6 防止從“我的電腦”訪問驅動器 103

5.2.7 禁止使用命令提示符 104

5.2.8 禁止更改顯示屬性 104

5.2.9 禁用注冊表編輯器 104

5.2.10 徹底禁止訪問“控制面板” 105

5.2.11 禁止建立新的撥號連接 105

5.2.12 禁用“添加/刪除程序” 105

5.2.13 限制使用應用程序 105

5.3 設置系統中的各類密碼 107

5.3.1 設置Windows登錄密碼 107

5.3.2 設置電源管理密碼 108

5.3.3 設置屏幕保護程序密碼 109

5.4 掌握Windows XP的安全設置方法 111

5.4.1 充分利用防火牆功能 111

5.4.2 啟用自動更新 112

5.4.3 禁止病毒啟動系統服務 112

5.4.4 快速鎖定計算機 113

Chapter 06 黑客常用命令詳解 115

6.1 認識IP地址 116

6.1.1 什麼是IP地址 116

6.1.2 IP地址的劃分 116

6.1.3 分配IP地址的機構 118

6.1.4 公有IP地址與私有IP地址 118

6.2 計算機通向外界的道路——端口 119

6.2.1 端口的分類 119

6.2.2 查看端口 121

6.2.3 端口的關閉與限制 121

6.3 黑客常用命令一覽 124

6.3.1 net命令 125

6.3.2 遠程登錄命令telnet 127

6.3.3 文件傳輸命令ftp 128

6.3.4 添加計劃任務命令at 129

6.3.5 查看修改文件夾權限命令cacls 130

6.3.6 回顯命令echo 131

6.3.7 命令行下的注冊表操作 131

6.3.8 查看當前系統用戶情況命令query 132

6.3.9 終止會話命令logoff 132

6.3.10 物理網絡查看命令ping 133

6.3.11 網絡配置查看命令ipconfig 134

6.3.12 DNS查看命令nslookup 135

6.3.13 地址解析命令arp 135

Chapter 07 搜集遠程計算機的信息 137

7.1 搜集網絡中的信息 138

7.1.1 獲取目標計算機的IP地址 138

7.1.2 由IP地址獲取目標計算機的地理位置 139

7.1.3 了解網站備案信息 139

7.2 檢測系統漏洞 141

7.2.1 什麼是掃描器 141

7.2.2 搜索共享資源 142

7.3 端口掃描 143

7.3.1 端口掃描的原理與分類 143

7.3.2 端口掃描工具X-Scan 146

Chapter 08 遠程入侵計算機 148

8.1 基於認證的入侵 149

8.1.1 IPC$入侵 149

8.1.2 Telnet入侵 155

8.1.3 防范IPC$連接入侵 161

8.2 利用注冊表入侵 165

8.2.1 開啟遠程注冊表服務 165

8.2.2 連接遠程注冊表 167

8.2.3 通過注冊表開啟終端服務 168

8.3 常見問題解答 168

Chapter 09 木馬入侵與防御 170

9.1 深入了解木馬 171

9.1.1 木馬常用的入侵手法 171

9.1.2 深入了解木馬的偽裝手段 172

9.1.3 識別木馬有招數 174

9.1.4 防范木馬的入侵 175

9.2 木馬的捆綁與使用 176

9.2.1 使用Exebinder捆綁木馬 176

9.2.2 經典木馬“冰河”的使用方法 179

Chapter 10 QQ攻擊與防御 183

10.1 遠程攻擊QQ 184

10.1.1 強制聊天 184

10.1.2 使用“QQ狙擊手IpSniper”進行IP探測 185

10.1.3 使用QQ炸彈攻擊器進行信息轟炸 186

10.2 本地入侵QQ 187

10.2.1 使用QQ聊天記錄器記錄聊天內容 187

10.2.2 強行查看本地QQ聊天記錄 188

10.2.3 破解本地QQ密碼 189

10.3 QQ防御術 190

10.3.1 防止QQ密碼被破解 190

10.3.2 防范IP地址被探測 192

10.3.3 防范QQ炸彈和木馬 193

Chapter 11 電子郵箱攻擊與防御 195

11.1 獲取電子郵箱密碼的常用方法 196

11.1.1 使用“流光”軟件探測郵箱賬號與密碼 196

11.1.2 使用“溯雪”軟件獲取郵箱密碼 200

11.1.3 使用“Email網頁神抓”軟件大批量獲取郵箱地址 203

11.1.4 對付密碼探測的方法 204

11.2 電子郵箱攻擊手段與防范 207

11.2.1 使用郵箱炸彈進行攻擊 207

11.2.2 對付郵箱攻擊的方法 207

Chapter 12 來自網頁的攻擊與防御方法 211

12.1 了解惡意代碼 212

12.1.1 惡意代碼的特征 212

12.1.2 非過濾性病毒 212

12.1.3 惡意代碼的傳播方式 213

12.1.4 惡意代碼的傳播趨勢 214

12.2 解除惡意代碼對注冊表的攻擊 215

12.2.1 開機後自動彈出網頁 215

12.2.2 浏覽網頁注冊表被禁用 215

12.2.3 IE標題欄、默認首頁被強行修改 216

12.2.4 默認的微軟主頁被修改 216

12.2.5 主頁設置被屏蔽鎖定且設置選項無效不可更改 216

12.2.6 默認的IE搜索引擎被修改 217

12.2.7 IE標題欄被添加廣告信息 217

12.2.8 Outlook標題欄被添加廣告信息 218

12.2.9 IE右鍵菜單被添加非法網站鏈接 218

12.2.10 單擊鼠標右鍵彈出菜單功能被禁用 218

12.2.11 地址欄的下拉菜單被鎖定並被添加文字信息 219

12.2.12 IE “查看”菜單下的“源文件”項被禁用 219

12.2.13 系統啟動時彈出對話框 219

12.3 危險的IE浏覽器 219

12.3.1 IE炸彈攻擊類型與後果 220

12.3.2 對IE炸彈的防范與補救 220

12.4 網頁攻擊與防范實例 222

12.4.1 常見ASP腳本攻擊與防范 222

12.4.2 跨站攻擊和防范 222

Chapter 13 防范掃描與惡意軟件 225

13.1 保護IP和端口 226

13.1.1 設置代理服務器 226

13.1.2 關閉端口 227

13.1.3 配置安全策略保護端口 228

13.2 清除惡意廣告軟件 233

13.2.1 使用Ad-Aware驅逐惡意廣告軟件 234

13.2.2 使用安博士軟件驅逐惡意廣告 235

13.3 清除木馬 235

13.3.1 使用Windows任務管理器管理進程 236

13.3.2 使用Trojan Remover清除木馬 238

13.3.3 使用Unlocker刪除頑固木馬文件 239

13.3.4 使用360安全衛士維護系統安全 240

Chapter 14 網站攻防入門 242

14.1 網站安全詳解 243

14.1.1 網絡攻擊與網站 243

14.1.2 網站安全與“肉雞” 243

14.1.3 動態網站與網站安全 244

14.1.4 數據庫與網站安全 245

14.1.5 SQL與網站安全 248

14.1.6 Web 2.0網站與黑客 249

14.1.7 網站服務 249

14.1.8 客戶端交互技術Ajax 250

14.2 網站的結構和組成 251

14.2.1 網站系統基本架構 251

14.2.2 網站工作原理 252

14.2.3 網站服務器 252

14.2.4 網頁浏覽器 252

14.3 網頁程序開發語言分類 252

14.3.1 服務器端開發語言 252

14.3.2 客戶端開發語言 253

14.4 網站程序運行的常見環境 254

14.4.1 Windows下的網站運行平台 255

14.4.2 Linux下的網站運行平台 255

14.5 網站程序常見錯誤提示的含義 257

14.5.1 HTTP錯誤提示含義 258

14.5.2 FTP錯誤提示含義 260

14.6 網站程序數據通信方式 262

14.6.1 URL與HTTP/HTTPS協議 262

14.6.2 Cookies與Session 264

14.6.3 GET與POST數據提交 264

14.6.4 常用字符集分類 265

14.7 網站程序數據加密方式 266

14.7.1 MD5加密 267

14.7.2 SHA1加密 268

14.7.3 Base64加密 268

14.7.4 Zend加密 269

14.7.5 ASP代碼加密工具 269

14.8 常見網站漏洞一覽 270

Chapter 15 網站上傳漏洞的攻擊和防御 271

15.1 上傳漏洞存在的原因 272

15.2 各種類型的上傳漏洞 273

15.2.1 上傳路徑過濾不嚴導致的漏洞 274

15.2.2 上傳文件類型變量過濾不嚴造成的漏洞 276

15.2.3 文件名過濾不嚴造成的漏洞 278

15.2.4 邏輯錯誤產生的漏洞 279

15.3 各種在線編輯器漏洞 281

15.3.1 突破圖片預覽的限制 282

15.3.2 突破禁止創建.asp文件夾的限制 282

15.3.3 增加上傳圖片類型 283

15.3.4 反過濾上傳 284

15.4 上傳漏洞的防御 284

15.4.1 下載官方補丁 284

15.4.2 找網站開發商修改程序來防御上傳漏洞 286

15.4.3 換用其他編輯器的方法來防御上傳漏洞 286

15.4.4 用手動法來防御上傳漏洞 286

Chapter 16 網站腳本注入的攻擊與防御 288

16.1 深入剖析腳本注入攻擊 289

16.1.1 注入攻擊核心原理 289

16.1.2 形式各異的注入攻擊分類 289

16.1.3 SQL注入攻擊特點 289

16.1.4 注入攻擊流程詳解 290

16.2 注入攻擊的基礎 292

16.2.1 數據庫知識 292

16.2.2 SQL注入與數據庫 294

16.3 注入漏洞案例剖析 300

16.3.1 ASP注入漏洞案例分析 300

16.3.2 ASPX注入漏洞案例分析 301

16.3.3 PHP注入漏洞案例分析 303

16.4 防御注入攻擊 306

16.4.1 提高編程水平 306

16.4.2 提高密碼的復雜程度 307

16.4.3 善用防注入工具 307

相關資源:

- [教育科技]《如何制造原子彈;原子彈秘史》(The Making of t

- [其他圖書]《就該這樣入手 EXCEL制表》掃描版[PDF]

- [經濟管理]《從模仿到創造:科學無捷徑》掃描版【PDF】

- [教育科技]《化工檢修鉗工實操技能》掃描版[PDF]

- [計算機與網絡]《非常網絡6+1:PHP5+MySQL網站開發實例精講》掃描版[PDF]

- [教育科技]《機械工程控制基礎》文字版[PDF]

- [人文社科]《善待自己 寬容他人 活出全新自己的心靈修行

- [人文社科]《快樂密碼:心理測試1000問》掃描版[PDF]

- [生活圖書]《學會接受你自己——全新的接受與實現療法》

- [其他圖書]《圖解空手道技擊全書》掃描版[PDF]

- [軟件綜合]JPG圖片壓縮軟件v3.0.14.822中文綠色版

- [多媒體類]PS基礎教程:ps合成半人體半機器人的效果特效 下【51rgb出品】

- [英語學習資料]Megadeth -《Countdown to Extinction (20th Anniversary Edition)》[APE] 音樂下載

- [光盤游戲]《亞當之歷險3:啟示錄》(Adams Venture 3: Revelations)[光盤鏡像]

- [人文社科]《炙熱之魂 加速進化》(Blazing Souls: Accelate)美版[光盤鏡像][PSP]

- [生活圖書]《樊曉梅剪紙技法》掃描版[PDF]

- [軟件綜合]《 IZotope RX Advanced DX VST RTAS【很強勁的降噪工具】v1.2.0 破解版(Cracked)》(iZOzone)v1.2.0 破解版[壓縮包]

- [行業軟件]《快速成型輔助軟件》(MATERIALISE MAGICS V13)[光盤鏡像]

- [光盤游戲]《極品飛車9:最高通緝》(Need For Speed: Most Wanted Black Edition)黑名單破解版[Bin]

- [文學圖書]《勿忘》(Remember Me)((美)希金斯)文字版[PDF]

- 《C++大學教程(第五版)》(C++ How to Program, 5th Edition)掃描版[PDF]

- 《PayPal APIs:構建和運行》(PayPal APIs: Up and Runni

- 《好學的Objective-C》(Objective-C Developer Reference )掃描版[PDF]

- 《Comodo防火牆使用全攻略》(卡飯集體)[CHM]

- 《JIRA實戰管理》(Practical JIRA Administration)英文文字

- 《大話無線通信》掃描版[PDF]

- 《計算機主板維修實用技術》文字版[PDF]

- 《深入解析Spring MVC與Web Flow》(Expert Spring MVC and Web Flow)掃描版[PDF]

- 《Professional WPF Programming: .Net Development with the Windows Presentation Foundation》(Professional WPF Programming: .Net Development with the Windows Presentation Foundation)文字版[PDF]

- 《數據可視化手冊》(Handbook of Data Visualization)(Chun-houh Chen)[PDF]

- 《反黑風暴-黑客與反黑工具使用詳解》掃描版[PDF]

- 《Java2游戲編程》(Java 2 Game Programming)掃描版[PDF]

免責聲明:本網站內容收集於互聯網,本站不承擔任何由於內容的合法性及健康性所引起的爭議和法律責任。如果侵犯了你的權益,請通知我們,我們會及時刪除相關內容,謝謝合作! 聯系信箱:[email protected]

Copyright © 電驢下載基地 All Rights Reserved