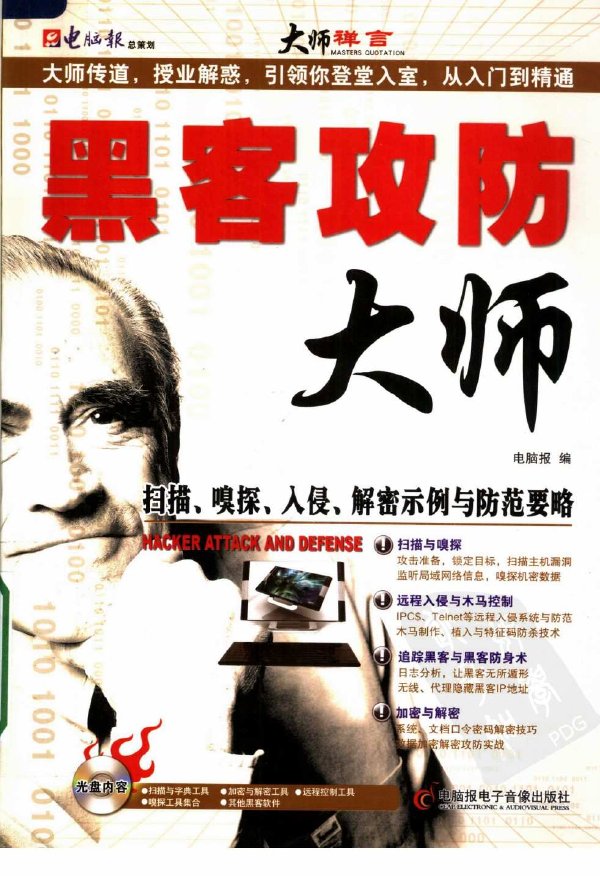

《黑客攻防大師》掃描版[PDF] 簡介: 中文名 : 黑客攻防大師 作者 : 電腦報 圖書分類 : 網絡 資源格式 : PDF 版本 : 掃描版 出版社 : 電腦報電子音像出版社 書號 : 9787900729804 發行時間 : 2008年05月01日 地區 : 大陸 語言 : 簡體中文 簡介 : 評論處1樓有網盤鏈接 內容介紹: 黑客的

"《黑客攻防大師》掃描版[PDF]"介紹

中文名: 黑客攻防大師

作者: 電腦報

圖書分類: 網絡

資源格式: PDF

版本: 掃描版

出版社: 電腦報電子音像出版社

書號: 9787900729804

發行時間: 2008年05月01日

地區: 大陸

語言: 簡體中文

簡介:

評論處1樓有網盤鏈接

內容介紹:

黑客的出現可以說是當今信息社會中有目共睹、不容忽視的一個獨特現象。一些黑客的網絡襲擊行為無意或者有意地對社會造成了不同程度的危害。為了捍衛信息社會的安全,本書以客觀實例為基礎,並結合作者長期實驗的心得體會,從多個角度來分析了黑客“攻”與“防”的全過程。全書共分3篇13章,其中第1章到第3章為黑客入門基礎篇,包括了IP、端口、掃描等網絡基礎知識。第4章到第1l章為黑客攻防實戰篇,包括遠程控制、木馬植入、嗅探監聽、QQ盜號等內容,幫助讀者真正了解黑客入侵的手法,這樣才能做到切實有效的防范。第12、13章為密碼策略應用篇,介紹了黑客破解密碼的方法,並指出了信息安全保護的要點。

本書絕不是為那些不良動機的人提供支持,而是最大限度地喚醒人們的網絡安全意識,正視信息安全存在的危機,適合於網絡技術愛好者、網絡系統管理員以及信息安全人士閱讀。

內容截圖:

目錄:

第一篇黑客入門基礎篇

第1章黑客入侵與網絡基礎

1.1網絡中的黑客

1.1.1什麼是黑客

1.1.2黑客攻擊的過程

1.2認識IP地址

1.2.1什麼是IP地址

1.2.2公網IP與私有IP

1.2.3動態IP和固定IP

1.2.4私有IP地址分段

1.2.5IP的類別

1.2.6子網掩碼

1.2.7特殊的回路IP段

1.2.8NAT網絡地址轉換

1.3端口與協議

1.3.1什麼是端口

1.3.2端口分類

1.3.3常見的端口

1.3.4查看端口

1.3.5限制端口

1.4識別操作系統的意義

第2章虛擬機使用與訓練

2.1初識虛擬機

2.1.1主流的虛擬機軟件

2.1.2虛擬機的名詞概念

2.1.3VMware虛擬機模擬環境介紹

2.2使用VMware虛擬機配置虛擬系統

2.2.1安裝虛擬系統前的初始配置

2.2.2更改VMware配置

2.2.3更改磁盤文件路徑

2.2.4安裝虛擬系統

2.3安裝VMwareT00ls增強性能

2.3.1什麼是VMwarelools

2.3.2不同操作系統VMwareFools安裝方法

2.3.3訪問主機資源

2.4使用VMware快照與克隆恢復系統

2.4.1使用快照恢復系統

2.4.2使用克隆恢復系統

2.5搭建虛擬網絡

2.5.1VMware的4種網絡模式

2.5.2用VMware組建虛擬網絡環境

第3章信息掃描與目標鎖定

3.1搜索網絡重要信息

3.1.1獲取目標主機IP地址

3.1.2通過IP獲取目標主機地理位置

3.1.3網站注冊信息查詢

3.1.4網站注冊信息搜集

3.2掃描目標主機的IP與端口

3.2.1認識掃描器

3.2.2IPScan掃描活動主機

3.2.3使用NetSuper掃描共享資源

3.2.4局域網查看工具LanSee

3.2.5掃描目標主機開啟的端口

3.2.6功能豐富的SuperScan端口掃描器

3.2.7綜合掃描器x-Scan

3.2.8流光使用指南

3.3防范黑客掃描

第二篇黑客攻防實戰篇

第4章系統後門與漏洞入侵

4.1.IPC$共享連接的入侵與防范

4.1.1掃描IPC$漏洞主機

4.1.2利用IPc$連接漏洞主機

4.1.3建立後門賬號

4.1.4WindowsxP的IPC$連接

4.1.5IPC$連接失敗的原因

4.1.6IPC$常見問題與解答

4.1.7防范IPC$入侵

4.2基於Telnet的入侵與防范

4.2.1認識Telnet

4.2.2使用Telnet登錄Windows2000

4.2.3使用Telnet登錄WindowsXP

4.2.4防范Telnet入侵

4.3典型系統漏洞入侵實例介紹

4.3.1緩沖區溢出漏洞

4.3.2拒絕服務攻擊介紹

4.3.3分布式拒絕服務攻擊介紹

第5章遠程控制過程演示

5.1DanleWare遠程控制過程演示

5.1.1掃描遠程主機是否存在NT弱口令(獲取管理員權限)

5.2.2使用DameWare入侵漏洞主機

5.2RadmIn入侵過程演示

5.2.1使用Radmin遠程控制

5.2.2Radmin服務端安裝技巧

5.3使用pcAnywhere的遠程控制

5.3.1pcAnywhere的工作原理

5.3.2被控端設置

5.3.3主控端設置

5.3.4網絡連接的優化配置

5.3.5遠程控制的實現

5.4Wir1VNC遠程控制詳解

5.4.1利用WinVNC的正向連接

5.4.2利用WinVNC的逆向連接

5.5WirldowsVista遠程協助使用詳解

5.5.1改進的WindowsVista遠程協助

5.5.2遠程桌面與遠程協助

5.5.3發送WindowsVista的遠程協助請求

5.5.4接受遠程協助請求

5.5.5遠程協助其他設置

5.6內網中的WindowsXP遠程協助設置

5.6.1通過網關做端口映射

5.6.2啟用被控端遠程控制

5.6.3遠程協助

5.6.4遠程桌面

第6章木馬開啟後門的入侵與防范

第7章木馬的植入與方法

第8章行蹤隱藏與痕跡清理

第9章嗅探器截取數據與防范

第10章QQ攻防實戰

第11章電子郵件攻防戰

第三篇密碼策略應用篇

第12章口令密碼破解與防范

第13章數據加密與解密

……

作者: 電腦報

圖書分類: 網絡

資源格式: PDF

版本: 掃描版

出版社: 電腦報電子音像出版社

書號: 9787900729804

發行時間: 2008年05月01日

地區: 大陸

語言: 簡體中文

簡介:

評論處1樓有網盤鏈接

內容介紹:

黑客的出現可以說是當今信息社會中有目共睹、不容忽視的一個獨特現象。一些黑客的網絡襲擊行為無意或者有意地對社會造成了不同程度的危害。為了捍衛信息社會的安全,本書以客觀實例為基礎,並結合作者長期實驗的心得體會,從多個角度來分析了黑客“攻”與“防”的全過程。全書共分3篇13章,其中第1章到第3章為黑客入門基礎篇,包括了IP、端口、掃描等網絡基礎知識。第4章到第1l章為黑客攻防實戰篇,包括遠程控制、木馬植入、嗅探監聽、QQ盜號等內容,幫助讀者真正了解黑客入侵的手法,這樣才能做到切實有效的防范。第12、13章為密碼策略應用篇,介紹了黑客破解密碼的方法,並指出了信息安全保護的要點。

本書絕不是為那些不良動機的人提供支持,而是最大限度地喚醒人們的網絡安全意識,正視信息安全存在的危機,適合於網絡技術愛好者、網絡系統管理員以及信息安全人士閱讀。

內容截圖:

目錄:

第一篇黑客入門基礎篇

第1章黑客入侵與網絡基礎

1.1網絡中的黑客

1.1.1什麼是黑客

1.1.2黑客攻擊的過程

1.2認識IP地址

1.2.1什麼是IP地址

1.2.2公網IP與私有IP

1.2.3動態IP和固定IP

1.2.4私有IP地址分段

1.2.5IP的類別

1.2.6子網掩碼

1.2.7特殊的回路IP段

1.2.8NAT網絡地址轉換

1.3端口與協議

1.3.1什麼是端口

1.3.2端口分類

1.3.3常見的端口

1.3.4查看端口

1.3.5限制端口

1.4識別操作系統的意義

第2章虛擬機使用與訓練

2.1初識虛擬機

2.1.1主流的虛擬機軟件

2.1.2虛擬機的名詞概念

2.1.3VMware虛擬機模擬環境介紹

2.2使用VMware虛擬機配置虛擬系統

2.2.1安裝虛擬系統前的初始配置

2.2.2更改VMware配置

2.2.3更改磁盤文件路徑

2.2.4安裝虛擬系統

2.3安裝VMwareT00ls增強性能

2.3.1什麼是VMwarelools

2.3.2不同操作系統VMwareFools安裝方法

2.3.3訪問主機資源

2.4使用VMware快照與克隆恢復系統

2.4.1使用快照恢復系統

2.4.2使用克隆恢復系統

2.5搭建虛擬網絡

2.5.1VMware的4種網絡模式

2.5.2用VMware組建虛擬網絡環境

第3章信息掃描與目標鎖定

3.1搜索網絡重要信息

3.1.1獲取目標主機IP地址

3.1.2通過IP獲取目標主機地理位置

3.1.3網站注冊信息查詢

3.1.4網站注冊信息搜集

3.2掃描目標主機的IP與端口

3.2.1認識掃描器

3.2.2IPScan掃描活動主機

3.2.3使用NetSuper掃描共享資源

3.2.4局域網查看工具LanSee

3.2.5掃描目標主機開啟的端口

3.2.6功能豐富的SuperScan端口掃描器

3.2.7綜合掃描器x-Scan

3.2.8流光使用指南

3.3防范黑客掃描

第二篇黑客攻防實戰篇

第4章系統後門與漏洞入侵

4.1.IPC$共享連接的入侵與防范

4.1.1掃描IPC$漏洞主機

4.1.2利用IPc$連接漏洞主機

4.1.3建立後門賬號

4.1.4WindowsxP的IPC$連接

4.1.5IPC$連接失敗的原因

4.1.6IPC$常見問題與解答

4.1.7防范IPC$入侵

4.2基於Telnet的入侵與防范

4.2.1認識Telnet

4.2.2使用Telnet登錄Windows2000

4.2.3使用Telnet登錄WindowsXP

4.2.4防范Telnet入侵

4.3典型系統漏洞入侵實例介紹

4.3.1緩沖區溢出漏洞

4.3.2拒絕服務攻擊介紹

4.3.3分布式拒絕服務攻擊介紹

第5章遠程控制過程演示

5.1DanleWare遠程控制過程演示

5.1.1掃描遠程主機是否存在NT弱口令(獲取管理員權限)

5.2.2使用DameWare入侵漏洞主機

5.2RadmIn入侵過程演示

5.2.1使用Radmin遠程控制

5.2.2Radmin服務端安裝技巧

5.3使用pcAnywhere的遠程控制

5.3.1pcAnywhere的工作原理

5.3.2被控端設置

5.3.3主控端設置

5.3.4網絡連接的優化配置

5.3.5遠程控制的實現

5.4Wir1VNC遠程控制詳解

5.4.1利用WinVNC的正向連接

5.4.2利用WinVNC的逆向連接

5.5WirldowsVista遠程協助使用詳解

5.5.1改進的WindowsVista遠程協助

5.5.2遠程桌面與遠程協助

5.5.3發送WindowsVista的遠程協助請求

5.5.4接受遠程協助請求

5.5.5遠程協助其他設置

5.6內網中的WindowsXP遠程協助設置

5.6.1通過網關做端口映射

5.6.2啟用被控端遠程控制

5.6.3遠程協助

5.6.4遠程桌面

第6章木馬開啟後門的入侵與防范

第7章木馬的植入與方法

第8章行蹤隱藏與痕跡清理

第9章嗅探器截取數據與防范

第10章QQ攻防實戰

第11章電子郵件攻防戰

第三篇密碼策略應用篇

第12章口令密碼破解與防范

第13章數據加密與解密

……

相關資源:

- [生活圖書]《職場非常道》掃描版[PDF]

- [小說圖書]《蘭陵缭亂》文字版[PDF]

- [小說圖書]《人性禁島 終結篇 3 八大殺手》掃描版[PDF]

- [人文社科]《震撼世界的六年:戈爾巴喬夫的改革怎樣葬送了蘇聯》((英)雷切爾·沃克)掃描版[PDF]

- [經濟管理]《想大才能做大》((美)大衛·舒爾茨)掃描版[PDF

- [生活圖書]《一學就會的韓國料理》掃描版[PDF]

- [小說圖書]《小說戲劇選》((俄)果戈理)中譯本,掃描版[PDF]

- [其他圖書]《手機版醫療健康-降血脂藥.JAR》(降血脂藥迷你

- [小說圖書]《黑鷹墜落》(Black Hawk Down)中文版電子小說,插圖版[PDF]

- [其他圖書]《每日一問兒童腦筋急轉彎:趣味挑戰》掃描版[PDF]

- [經濟管理]《登峰之路:青木股票投資技術實戰課程》(青木)掃描版[PDF]

- [其他圖書]《流行太極》掃描版[PDF]

- [電腦基礎]《UML實戰教程 面向.NET開發人員》(UML Applied - A .NET Perspective)ZIP[壓縮包]

- [學習教程]《美國圍棋協會.初學者資源光盤》[光盤鏡像]

- [經濟管理]《企業管理》文字版[PDF]

- [文學圖書]《如此繁華》(王德威)清晰版[PDF]

- [經濟管理]《股票大作手回憶錄》掃描版[PDF]

- [電腦基礎]《Pages 2教程》(Lynda.com Pages 2 Essential Training)[Bin]

- [其他資源綜合]Photoshop CC數碼照片處理完全自學教程

- [人文社科]《中國古代神話故事全集》(金麥田)文字版[PDF]

- 《游戲腳本高級編程》(Game Scripting Mastery)掃描版[PDF]

- 《premiere Pro CS3寶典(掃描書,無光盤)》掃描版[PDF]

- 《Photoshop CS4中文版中國元素設計精彩案例》掃描版[PDF]

- 《The Pragmatic Bookshelf開發叢書-敏捷開發指導》(

- 《After Effects應用教程》掃描版[PDF]

- 《IT管理框架》(Frameworks for IT management)(Jan Von bon)[PDF]

- 《計算復雜性》英文版[DJVU]

- 《網絡教育應用》文字版[PDF]

- 《Head First Java(中文版)》(Head First Java)掃描版[PDF]

- 《Java2實用教程(第三版)》掃描版[PDF]

- 《2008 c# 程序員參考》(C# 2008 Programmers Reference )(Wei-Meng Lee)高清PDF[PDF]

- 《GPU精粹.實時圖形編程的技術技巧和技藝》(GPU.Gems.Programming.Techniques.Tips.and.Tricks.for.Real.Time.Graphics)掃描版[PDF]

免責聲明:本網站內容收集於互聯網,本站不承擔任何由於內容的合法性及健康性所引起的爭議和法律責任。如果侵犯了你的權益,請通知我們,我們會及時刪除相關內容,謝謝合作! 聯系信箱:[email protected]

Copyright © 電驢下載基地 All Rights Reserved