《反黑風暴-黑客社會工程學攻防演練》掃描版[PDF] 簡介: 中文名 : 反黑風暴-黑客社會工程學攻防演練 作者 : 武新華 圖書分類 : 網絡 資源格式 : PDF 版本 : 掃描版 出版社 : 電子工業出版社 書號 : 9787121125751 發行時間 : 2011年01月01日 地區 : 大陸 語言 : 簡體中文 簡介 : 內容介紹: 《反黑風暴·黑客社會工程

"《反黑風暴-黑客社會工程學攻防演練》掃描版[PDF]"介紹

中文名: 反黑風暴-黑客社會工程學攻防演練

作者: 武新華

圖書分類: 網絡

資源格式: PDF

版本: 掃描版

出版社: 電子工業出版社

書號: 9787121125751

發行時間: 2011年01月01日

地區: 大陸

語言: 簡體中文

簡介:

內容介紹:

《反黑風暴·黑客社會工程學攻防演練》由淺入深、圖文並茂地再現了黑客社會工程學攻防演練的全過程,內容涵蓋:全面認識社會工程學、無所不能的信息搜索、掃描工具應用實戰、黑客常用入侵工具、商業竊密常用伎倆、诠釋黑客的攻擊方式、诠釋網絡釣魚攻擊方式、跨網站攻擊技術、刨根問底挖掘用戶隱私、真假莫辨的防范欺騙攻擊、形形色色的反偵查技術、安全威脅防御技術等一些應用技巧,並通過一些綜合應用案例,向讀者講解了黑客與反黑客工具多種應用的全面技術。

《反黑風暴·黑客社會工程學攻防演練》內容豐富全面,圖文並茂,深入淺出,面向廣大網絡愛好者,同時可作為一本速查手冊,也適用於網絡安全從業人員及網絡管理者。

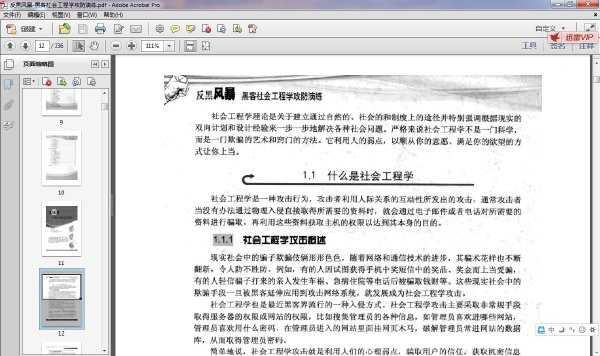

內容截圖:

反黑風暴-黑客社會工程學攻防演練.pdf

我的圖書館(長期更新各類IT類圖書)

目錄:

第1章 全面認識社會工程學 1

1.1 什麼是社會工程學 2

1.1.1 社會工程學攻擊概述 2

1.1.2 無法忽視的非傳統信息安全 3

1.1.3 攻擊信息擁有者 3

1.1.4 常見社會工程學手段 4

1.2 生活中的社會工程學攻擊案例 5

1.2.1 巧妙地獲取用戶的手機號碼 5

1.2.2 利用社會工程學揭秘網絡釣魚 6

1.2.3 冒認身份獲取系統口令 7

1.2.4 社會工程學盜用密碼 7

1.3 防范社會工程學 9

1.3.1 個人用戶防范社會工程學 9

1.3.2 企業或單位防范社會工程學 10

1.4 專家課堂(常見問題與解答) 11

第2章 無所不能的信息搜索 13

2.1 從搜索引擎開始講起 14

2.1.1 搜索引擎概述 14

2.1.2 組合式語法搜索 17

2.1.3 搜索特征碼定位 17

2.1.4 探尋敏感信息 18

2.1.5 “人肉”搜索 19

2.2 綜合信息搜索技術 20

2.2.1 搜人網實現竊密 21

2.2.2 校友錄裡被偷窺的信息 21

2.2.3 圖片也可以搜索 23

2.2.4 博客與論壇的搜索 24

2.2.5 論壇程序的信息搜索 25

2.2.6 IP地址、身份證與手機號碼查詢 26

2.2.7 QQ群信息搜索 28

2.2.8 微型博客的搜索 29

2.3 門戶網站搜索技術 32

2.3.1 門戶網站搜索概述 32

2.3.2 QQ信息探路先鋒 32

2.3.3 知名門戶搜索:網易、新浪、搜狐、雅虎 34

2.3.4 高端門戶搜索:Google與微軟 34

2.4 專家課堂(常見問題與解答) 35

第3章 掃描工具應用實戰 37

3.1 實例1:利用SuperScan掃描端口 38

3.2 實例2:利用X-Scan檢測安全漏洞 41

3.3 實例3:使用SSS掃描主機漏洞 45

3.3 實例3:使用SSS掃描主機漏洞 45

3.4 實例4:使用Simpsons' CGI Scanner掃描CGI漏洞 52

3.5 實例5:群ping掃描工具 53

3.6 實例6:利用流光軟件探測目標主機 54

3.6.1 用流光軟件探測目標主機的開放端口 54

3.6.2 用高級掃描向導掃描指定地址段內的主機 57

3.6.3 用流光軟件探測目標主機的IPC用戶列表 59

3.7 專家課堂(常見問題與解答) 60

第4章 黑客常用入侵工具 61

4.1 掃描工具 62

4.1.1 NetBrute掃描與防御 62

4.1.2 Windows 系統安全檢測器 65

4.2 數據攔截工具 67

4.2.1 IRIS嗅探器 67

4.2.2 SmartSniff嗅探器 70

4.2.3 用SpyNet Sniffer嗅探下載地址 72

4.2.4 嗅探器新秀Sniffer Pro 75

4.3 反彈木馬與反間諜軟件 79

4.3.1 “網絡神偷”反彈木馬 80

4.3.2 “間諜克星”反間諜軟件 82

4.4 系統監控與網站漏洞攻防 84

4.4.1 Real Spy Monitor監視器 84

4.4.2 FTP漏洞攻防 88

4.4.3 網站數據庫漏洞攻防 91

4.5 專家課堂(常見問題與解答) 94

第5章 商業竊密常用伎倆 95

5.1 信息搜集與套取 96

5.1.1 冒稱與利用權威身份 96

5.1.2 從垃圾桶中翻查信息 96

5.1.3 巧設人為陷阱套取信息 97

5.2 商業竊密手段一覽 98

5.2.1 貌似可靠的信息調查表格 98

5.2.2 手機竊聽技術 99

5.2.3 智能手機竊密技巧 100

5.2.4 語音與影像監控技術 100

5.2.5 GPS跟蹤與定位技術 102

5.3 專家課堂(常見問題與解答) 103

第6章 诠釋黑客的攻擊方式 105

6.1 網絡欺騙攻擊實戰 106

6.1.1 攻擊原理 106

6.1.2 攻擊與防御實戰 107

6.2 口令猜測攻擊實戰 112

6.2.1 攻擊原理 113

6.2.2 攻擊與防御實戰 114

6.3 緩沖區溢出攻擊實戰 122

6.3.1 攻擊原理 122

6.3.2 攻擊與防御實戰 122

6.4 惡意代碼攻擊 127

6.4.1 攻擊原理 127

6.4.2 網頁惡意代碼的攻擊表現 128

6.4.3 惡意代碼攻擊的防范 133

6.5 專家課堂(常見問題與解答) 136

第7章 诠釋網絡釣魚攻擊方式 137

7.1 恐怖的網絡釣魚攻擊 138

7.2 真網址與假網址 140

7.2.1 假域名注冊欺騙 140

7.2.2 狀態欄中的網址欺騙 141

7.2.3 IP轉換與URL編碼 141

7.3 E-mail郵件釣魚技術 143

7.3.1 花樣百出的釣魚郵件制造 143

7.3.2 偽造發件人地址 144

7.3.3 瞬間搜集百萬E-mail地址 145

7.3.4 釣魚郵件群發 148

7.3.5 郵件前置與誘惑性標題 150

7.4 網站劫持釣魚藝術 151

7.4.1 Hosts文件的映射劫持 151

7.4.2 內網中的DNS劫持 153

7.5 其他網絡釣魚藝術 156

7.5.1 將163郵箱整站扒下來 156

7.5.2 繼續完善,讓偽造生效 158

7.5.3 強勢的偽冒釣魚站點 160

7.6 網絡釣魚防范工具 162

7.7 專家課堂(常見問題與解答) 168

第8章 跨網站攻擊技術 169

8.1 常見XSS代碼分析 170

8.1.1 閉合“” 170

8.1.2 屬性中的“javascript:” 170

8.1.3 事件類XSS代碼 171

8.1.4 編碼後的XSS代碼 172

8.2 一個典型的跨站攻擊實例 173

8.3 從QQ空間攻擊看跨站技術的演變 177

8.3.1 不安全的客戶端過濾 177

8.3.2 編碼轉換也可跨站 178

8.3.3 Flash跳轉的跨站攻擊 180

8.3.4 Flash溢出跨站攻擊 183

8.3.5 QQ業務索要的漏洞攻擊 184

8.4 郵箱跨站攻擊 185

8.4.1 從QQ郵箱看郵件跨站的危害 186

8.4.2 國內主流郵箱跨站漏洞 189

8.5 跨站腳本攻擊的防范 191

8.6 專家課堂(常見問題與解答) 194

第9章 刨根問底挖掘用戶隱私 195

9.1 稍不留意就洩密 196

9.1.1 用戶最近都上過哪些網站 196

9.1.2 最近浏覽過哪些文件 198

9.1.3 查看最後的復制記錄 202

9.1.4 臨時目錄下偷偷的備份 203

9.1.5 不被注意到的生成文件 204

9.1.6 刪除不干淨的圖片遺留 205

9.2 來自網絡的信息洩露 207

9.2.1 隱藏的各種木馬和病毒 207

9.2.2 從數據包中嗅探秘密 213

9.2.3 很難查殺的間諜軟件 215

9.3 專家課堂(常見問題與解答) 215

第10章 真假莫辨的防范欺騙攻擊 217

10.1 Cookies欺騙 218

10.1.1 認識Cookies欺騙 218

10.1.2 Cookies欺騙的原理 218

10.1.3 Cookies欺騙攻擊案例 219

10.2 局域網中的ARP欺騙與防范 226

10.2.1 認識ARP 226

10.2.2 ARP協議工作原理 227

10.2.3 如何查看和清除ARP表 227

10.2.4 遭遇ARP攻擊後的現象 228

10.2.5 ARP欺騙攻擊原理 228

10.2.6 ARP欺騙的過程 229

10.2.7 用“P2P終結者”控制局域網 229

10.2.8 ARP攻擊的防護方法 234

10.3 DNS欺騙攻擊與防范 240

10.3.1 認識DNS欺騙 241

10.3.2 DNS欺騙攻擊 242

10.3.3 防范DNS欺騙 243

10.4 專家課堂(常見問題與解答) 244

第11章 形形色色的反偵查技術 245

11.1 網絡中只留下一個影子 246

11.1.1 通過代理服務器隱藏IP地址 246

11.1.2 通過系統自帶的VPN隱藏IP地址 252

11.1.3 修改注冊表隱藏IP 254

11.1.4 使用跳板隱藏IP地址 255

11.2 數據隱藏與偽裝 255

11.2.1 COPY合並與WinRAR偽裝 255

11.2.2 利用專用文件夾隱藏文件 257

11.2.3 利用文件屬性隱藏文件 260

11.2.4 利用Desktop.ini特性隱藏文件 261

11.2.5 通過修改注冊表值隱藏文件 263

11.2.6 Rootkit技術隱藏 264

11.3 利用數據恢復軟件竊取數據 265

11.4 不同的信息隱寫技術 267

11.4.1 QR密文信息隱寫 267

11.4.2 BMP與GIF圖片信息隱寫 268

11.4.3 Text、HTM、PDF文件信息隱寫 271

11.4.4 在線JPEG與PNG圖片信息隱寫 272

11.5 數據加密與擦除 274

11.5.1 EXE文件的加密 274

11.5.2 EFS加密文件系統 276

11.5.3 專業的文件夾加密工具 281

11.5.4 網頁加密工具 283

11.5.5 邏輯型文件擦除技術 285

11.6 數據反取證信息對抗 286

11.6.1 主機數據信息核查 287

11.6.2 擊潰數字證據 289

11.7 專家課堂(常見問題與解答) 290

第12章 安全威脅防御技術 291

12.1 服務器安全防御 292

12.1.1 強化服務器策略 292

12.1.2 “賬戶策略”配置與應用 297

12.1.3 “本地策略”配置與應用 299

12.1.4 “軟件限制策略”配置與應用 301

12.2 殺毒軟件安全防御 304

12.2.1 使用360安全衛士維護系統 304

12.2.2 使用金山毒霸保護系統 307

12.2.3 使用諾頓殺毒軟件保護系統 308

12.3 防火牆安全策略 315

12.3.1 防火牆的功能 315

12.3.2 Windows XP自帶的防火牆 316

12.3.3 360ARP防火牆 318

12.3.4 諾頓防火牆 320

12.4 專家課堂(常見問題與解答) 324

參考文獻 326

作者: 武新華

圖書分類: 網絡

資源格式: PDF

版本: 掃描版

出版社: 電子工業出版社

書號: 9787121125751

發行時間: 2011年01月01日

地區: 大陸

語言: 簡體中文

簡介:

內容介紹:

《反黑風暴·黑客社會工程學攻防演練》由淺入深、圖文並茂地再現了黑客社會工程學攻防演練的全過程,內容涵蓋:全面認識社會工程學、無所不能的信息搜索、掃描工具應用實戰、黑客常用入侵工具、商業竊密常用伎倆、诠釋黑客的攻擊方式、诠釋網絡釣魚攻擊方式、跨網站攻擊技術、刨根問底挖掘用戶隱私、真假莫辨的防范欺騙攻擊、形形色色的反偵查技術、安全威脅防御技術等一些應用技巧,並通過一些綜合應用案例,向讀者講解了黑客與反黑客工具多種應用的全面技術。

《反黑風暴·黑客社會工程學攻防演練》內容豐富全面,圖文並茂,深入淺出,面向廣大網絡愛好者,同時可作為一本速查手冊,也適用於網絡安全從業人員及網絡管理者。

內容截圖:

反黑風暴-黑客社會工程學攻防演練.pdf

我的圖書館(長期更新各類IT類圖書)

目錄:

第1章 全面認識社會工程學 1

1.1 什麼是社會工程學 2

1.1.1 社會工程學攻擊概述 2

1.1.2 無法忽視的非傳統信息安全 3

1.1.3 攻擊信息擁有者 3

1.1.4 常見社會工程學手段 4

1.2 生活中的社會工程學攻擊案例 5

1.2.1 巧妙地獲取用戶的手機號碼 5

1.2.2 利用社會工程學揭秘網絡釣魚 6

1.2.3 冒認身份獲取系統口令 7

1.2.4 社會工程學盜用密碼 7

1.3 防范社會工程學 9

1.3.1 個人用戶防范社會工程學 9

1.3.2 企業或單位防范社會工程學 10

1.4 專家課堂(常見問題與解答) 11

第2章 無所不能的信息搜索 13

2.1 從搜索引擎開始講起 14

2.1.1 搜索引擎概述 14

2.1.2 組合式語法搜索 17

2.1.3 搜索特征碼定位 17

2.1.4 探尋敏感信息 18

2.1.5 “人肉”搜索 19

2.2 綜合信息搜索技術 20

2.2.1 搜人網實現竊密 21

2.2.2 校友錄裡被偷窺的信息 21

2.2.3 圖片也可以搜索 23

2.2.4 博客與論壇的搜索 24

2.2.5 論壇程序的信息搜索 25

2.2.6 IP地址、身份證與手機號碼查詢 26

2.2.7 QQ群信息搜索 28

2.2.8 微型博客的搜索 29

2.3 門戶網站搜索技術 32

2.3.1 門戶網站搜索概述 32

2.3.2 QQ信息探路先鋒 32

2.3.3 知名門戶搜索:網易、新浪、搜狐、雅虎 34

2.3.4 高端門戶搜索:Google與微軟 34

2.4 專家課堂(常見問題與解答) 35

第3章 掃描工具應用實戰 37

3.1 實例1:利用SuperScan掃描端口 38

3.2 實例2:利用X-Scan檢測安全漏洞 41

3.3 實例3:使用SSS掃描主機漏洞 45

3.3 實例3:使用SSS掃描主機漏洞 45

3.4 實例4:使用Simpsons' CGI Scanner掃描CGI漏洞 52

3.5 實例5:群ping掃描工具 53

3.6 實例6:利用流光軟件探測目標主機 54

3.6.1 用流光軟件探測目標主機的開放端口 54

3.6.2 用高級掃描向導掃描指定地址段內的主機 57

3.6.3 用流光軟件探測目標主機的IPC用戶列表 59

3.7 專家課堂(常見問題與解答) 60

第4章 黑客常用入侵工具 61

4.1 掃描工具 62

4.1.1 NetBrute掃描與防御 62

4.1.2 Windows 系統安全檢測器 65

4.2 數據攔截工具 67

4.2.1 IRIS嗅探器 67

4.2.2 SmartSniff嗅探器 70

4.2.3 用SpyNet Sniffer嗅探下載地址 72

4.2.4 嗅探器新秀Sniffer Pro 75

4.3 反彈木馬與反間諜軟件 79

4.3.1 “網絡神偷”反彈木馬 80

4.3.2 “間諜克星”反間諜軟件 82

4.4 系統監控與網站漏洞攻防 84

4.4.1 Real Spy Monitor監視器 84

4.4.2 FTP漏洞攻防 88

4.4.3 網站數據庫漏洞攻防 91

4.5 專家課堂(常見問題與解答) 94

第5章 商業竊密常用伎倆 95

5.1 信息搜集與套取 96

5.1.1 冒稱與利用權威身份 96

5.1.2 從垃圾桶中翻查信息 96

5.1.3 巧設人為陷阱套取信息 97

5.2 商業竊密手段一覽 98

5.2.1 貌似可靠的信息調查表格 98

5.2.2 手機竊聽技術 99

5.2.3 智能手機竊密技巧 100

5.2.4 語音與影像監控技術 100

5.2.5 GPS跟蹤與定位技術 102

5.3 專家課堂(常見問題與解答) 103

第6章 诠釋黑客的攻擊方式 105

6.1 網絡欺騙攻擊實戰 106

6.1.1 攻擊原理 106

6.1.2 攻擊與防御實戰 107

6.2 口令猜測攻擊實戰 112

6.2.1 攻擊原理 113

6.2.2 攻擊與防御實戰 114

6.3 緩沖區溢出攻擊實戰 122

6.3.1 攻擊原理 122

6.3.2 攻擊與防御實戰 122

6.4 惡意代碼攻擊 127

6.4.1 攻擊原理 127

6.4.2 網頁惡意代碼的攻擊表現 128

6.4.3 惡意代碼攻擊的防范 133

6.5 專家課堂(常見問題與解答) 136

第7章 诠釋網絡釣魚攻擊方式 137

7.1 恐怖的網絡釣魚攻擊 138

7.2 真網址與假網址 140

7.2.1 假域名注冊欺騙 140

7.2.2 狀態欄中的網址欺騙 141

7.2.3 IP轉換與URL編碼 141

7.3 E-mail郵件釣魚技術 143

7.3.1 花樣百出的釣魚郵件制造 143

7.3.2 偽造發件人地址 144

7.3.3 瞬間搜集百萬E-mail地址 145

7.3.4 釣魚郵件群發 148

7.3.5 郵件前置與誘惑性標題 150

7.4 網站劫持釣魚藝術 151

7.4.1 Hosts文件的映射劫持 151

7.4.2 內網中的DNS劫持 153

7.5 其他網絡釣魚藝術 156

7.5.1 將163郵箱整站扒下來 156

7.5.2 繼續完善,讓偽造生效 158

7.5.3 強勢的偽冒釣魚站點 160

7.6 網絡釣魚防范工具 162

7.7 專家課堂(常見問題與解答) 168

第8章 跨網站攻擊技術 169

8.1 常見XSS代碼分析 170

8.1.1 閉合“” 170

8.1.2 屬性中的“javascript:” 170

8.1.3 事件類XSS代碼 171

8.1.4 編碼後的XSS代碼 172

8.2 一個典型的跨站攻擊實例 173

8.3 從QQ空間攻擊看跨站技術的演變 177

8.3.1 不安全的客戶端過濾 177

8.3.2 編碼轉換也可跨站 178

8.3.3 Flash跳轉的跨站攻擊 180

8.3.4 Flash溢出跨站攻擊 183

8.3.5 QQ業務索要的漏洞攻擊 184

8.4 郵箱跨站攻擊 185

8.4.1 從QQ郵箱看郵件跨站的危害 186

8.4.2 國內主流郵箱跨站漏洞 189

8.5 跨站腳本攻擊的防范 191

8.6 專家課堂(常見問題與解答) 194

第9章 刨根問底挖掘用戶隱私 195

9.1 稍不留意就洩密 196

9.1.1 用戶最近都上過哪些網站 196

9.1.2 最近浏覽過哪些文件 198

9.1.3 查看最後的復制記錄 202

9.1.4 臨時目錄下偷偷的備份 203

9.1.5 不被注意到的生成文件 204

9.1.6 刪除不干淨的圖片遺留 205

9.2 來自網絡的信息洩露 207

9.2.1 隱藏的各種木馬和病毒 207

9.2.2 從數據包中嗅探秘密 213

9.2.3 很難查殺的間諜軟件 215

9.3 專家課堂(常見問題與解答) 215

第10章 真假莫辨的防范欺騙攻擊 217

10.1 Cookies欺騙 218

10.1.1 認識Cookies欺騙 218

10.1.2 Cookies欺騙的原理 218

10.1.3 Cookies欺騙攻擊案例 219

10.2 局域網中的ARP欺騙與防范 226

10.2.1 認識ARP 226

10.2.2 ARP協議工作原理 227

10.2.3 如何查看和清除ARP表 227

10.2.4 遭遇ARP攻擊後的現象 228

10.2.5 ARP欺騙攻擊原理 228

10.2.6 ARP欺騙的過程 229

10.2.7 用“P2P終結者”控制局域網 229

10.2.8 ARP攻擊的防護方法 234

10.3 DNS欺騙攻擊與防范 240

10.3.1 認識DNS欺騙 241

10.3.2 DNS欺騙攻擊 242

10.3.3 防范DNS欺騙 243

10.4 專家課堂(常見問題與解答) 244

第11章 形形色色的反偵查技術 245

11.1 網絡中只留下一個影子 246

11.1.1 通過代理服務器隱藏IP地址 246

11.1.2 通過系統自帶的VPN隱藏IP地址 252

11.1.3 修改注冊表隱藏IP 254

11.1.4 使用跳板隱藏IP地址 255

11.2 數據隱藏與偽裝 255

11.2.1 COPY合並與WinRAR偽裝 255

11.2.2 利用專用文件夾隱藏文件 257

11.2.3 利用文件屬性隱藏文件 260

11.2.4 利用Desktop.ini特性隱藏文件 261

11.2.5 通過修改注冊表值隱藏文件 263

11.2.6 Rootkit技術隱藏 264

11.3 利用數據恢復軟件竊取數據 265

11.4 不同的信息隱寫技術 267

11.4.1 QR密文信息隱寫 267

11.4.2 BMP與GIF圖片信息隱寫 268

11.4.3 Text、HTM、PDF文件信息隱寫 271

11.4.4 在線JPEG與PNG圖片信息隱寫 272

11.5 數據加密與擦除 274

11.5.1 EXE文件的加密 274

11.5.2 EFS加密文件系統 276

11.5.3 專業的文件夾加密工具 281

11.5.4 網頁加密工具 283

11.5.5 邏輯型文件擦除技術 285

11.6 數據反取證信息對抗 286

11.6.1 主機數據信息核查 287

11.6.2 擊潰數字證據 289

11.7 專家課堂(常見問題與解答) 290

第12章 安全威脅防御技術 291

12.1 服務器安全防御 292

12.1.1 強化服務器策略 292

12.1.2 “賬戶策略”配置與應用 297

12.1.3 “本地策略”配置與應用 299

12.1.4 “軟件限制策略”配置與應用 301

12.2 殺毒軟件安全防御 304

12.2.1 使用360安全衛士維護系統 304

12.2.2 使用金山毒霸保護系統 307

12.2.3 使用諾頓殺毒軟件保護系統 308

12.3 防火牆安全策略 315

12.3.1 防火牆的功能 315

12.3.2 Windows XP自帶的防火牆 316

12.3.3 360ARP防火牆 318

12.3.4 諾頓防火牆 320

12.4 專家課堂(常見問題與解答) 324

參考文獻 326

相關資源:

- [其他圖書]《尚派形意拳械抉微第二輯》掃描版[PDF]

- [教育科技]《流利英語不可不知的3000個背景常識 人文地理

- [文學圖書]《那些年,我們一起追的女孩》(九把刀)文字版

- [人文社科]《銀河戰國列傳X》(Schwartzschild X)繁體中文版[Bin]

- [生活圖書]《人生單向街》掃描版[PDF]

- [人文社科]無極樂團 -《淡淡阮幽情LPCD1630》[雨果唱片][LPCD1630][FLAC]

- [人文社科]《星際大爭霸1980》(Galactica 1980)10集全[DVDRip]

- [生活圖書]《江湖棋攤殘局揭秘》(仁人)掃描版[PDF]

- [經濟管理]《大熊市:危機市場生存與盈利法則》掃描版[

- [人文社科]《西方現代性的曲折與展開-學術思想評論(第六輯)》(The Modernity of the West: Complications and Development)(賀照田)掃描版[PDF]

- [學習課件]《一口氣讀完美國史》(楊會軍) [PDF] 資料下載

- [小說圖書]《三體》文字版/中國科幻銀河獎特別獎[PDF]

- [多媒體類]《Flash播放與管理工具》(Flash Player Pro)更新v4.9/含注冊機[壓縮包]

- [學習教程]《傳智播客網頁平面設計視頻教程》(photoshopdreamweaver flashUIAI)[壓縮包]

- [人文社科]《虛擬機工作站 7.1精簡版》(VMware Workstation 7.1 Final Lite)[壓縮包]

- [其他資源綜合]《太極刀劍合編》掃描版[PDF] 資料下載

- [電腦基礎]《Autodesk Revit Architecture 2010使用教程》(VTC Autodesk Revit Architecture 2010)DVD[光盤鏡像]

- [硬盤游戲]《邪惡天才》(Evil Genius)v1.01簡體中文硬盤版[壓縮包]

- [生活百科]《信仰治療:揭開巫醫神功的面紗》掃描版[PDF] 資料下載

- [人文社科]《五胡錄》(五胡錄)(火焰塔)文字版[PDF]

- 《Photoshop CS5時尚服裝設計表現技法》彩印版[PDF]

- 《C語言必須知道的300個問題》掃描版[PDF]

- 《影像合成與後期制作》彩圖版[PDF]

- 《代碼的力量:ASP.NET3.5系統開發精髓》掃描版[PDF]

- 《暗戰亮劍-黑客滲透與防御全程實錄》掃描版[PDF]

- 《數據庫系統基礎教程(原書第3版) 》( First course in database systems(3rd Edition))掃描版[PDF]

- 《網管員必讀-服務器與數據存儲(第2版)》掃描版[PDF]

- 《七周七語言 理解多種編程范型》掃描版[PDF]

- 《OReilly:iOS 4編程經典實例》掃描版[PDF]

- 《高級軟件測試卷1:高級軟件測試分析師》(Advanced Software Testing

- 《For Dummies 傻瓜系列合集》(For Dummies Collection)英文文字版[PDF]

- 《黑客:計算機革命的英雄(25周年紀念版)》(Hackers:Heroes of the Computer Revolution,25th Anniversary Edition)掃描版[PDF]

免責聲明:本網站內容收集於互聯網,本站不承擔任何由於內容的合法性及健康性所引起的爭議和法律責任。如果侵犯了你的權益,請通知我們,我們會及時刪除相關內容,謝謝合作! 聯系信箱:[email protected]

Copyright © 電驢下載基地 All Rights Reserved