電驢下載基地 >> 图书资源 >> 計算機與網絡 >> 《黑客大曝光:Web應用程序安全(第3版)》(Hacking Exposed Web Applications:Scurity Secrets and Solutions,Third Edition)掃描版[PDF]

| 《黑客大曝光:Web應用程序安全(第3版)》(Hacking Exposed Web Applications:Scurity Secrets and Solutions,Third Edition)掃描版[PDF] | |

|---|---|

| 下載分級 | 图书资源 |

| 資源類別 | 計算機與網絡 |

| 發布時間 | 2017/7/10 |

| 大 小 | - |

《黑客大曝光:Web應用程序安全(第3版)》(Hacking Exposed Web Applications:Scurity Secrets and Solutions,Third Edition)掃描版[PDF] 簡介: 中文名 : 黑客大曝光:Web應用程序安全(第3版) 原名 : Hacking Exposed Web Applications:Scurity Secrets and Solutions,Third Edition 作者 : Joel Scambray Vincent Liu Caleb Sima 譯者 : 姚軍等 圖書分類 : 網絡 資源格式 : PDF 版本 : 掃描版

電驢資源下載/磁力鏈接資源下載:

全選

"《黑客大曝光:Web應用程序安全(第3版)》(Hacking Exposed Web Applications:Scurity Secrets and Solutions,Third Edition)掃描版[PDF]"介紹

中文名: 黑客大曝光:Web應用程序安全(第3版)

原名: Hacking Exposed Web Applications:Scurity Secrets and Solutions,Third Edition

作者: Joel Scambray

Vincent Liu

Caleb Sima

譯者: 姚軍等

圖書分類: 網絡

資源格式: PDF

版本: 掃描版

出版社: 機械工業出版社

書號: 9787111356622

發行時間: 2011年10月01日

地區: 大陸

語言: 簡體中文

簡介:

內容介紹:

在網絡技術和電子商務飛速發展的今天,web應用安全面臨著前所未有的挑戰。所有安全技術人員有必要掌握當今黑客們的武器和思維過程,保護web應用免遭惡意攻擊。本書由美國公認的安全專家和精神領袖打造,對上一版做了完全的更新,覆蓋新的網絡滲透方法和對策,介紹如何增強驗證和授權、彌補firefox和ie中的漏洞、加強對注入攻擊的防御以及加固web 2.0安全,還介紹了如何將安全技術整合在web開發以及更廣泛的企業信息系統中。

主要內容:

黑客足跡跟蹤、掃描和剖析工具,包括shodan、maltego和owasp dirbuster

流行平台(如sun java system web server和oracle weblogic)上新的漏洞攻擊

攻擊者如何挫敗常用的web驗證技術

實際的會話攻擊洩漏敏感數據的方法,以及加固應用的途徑

當今黑客使用的最具毀滅性的方法,包括sql注入、xss、xsrf、網絡釣魚和xml注入技術

尋找和修復asp.net、php和j2ee執行環境中的漏洞

安全部署xml、社交網絡、雲計算和web2.0服務

防御ria、ajax、ugc和基於浏覽器的客戶端漏洞利用

實現可伸縮的威脅建模、代碼評審、應用掃描、模糊測試和安全測試規程

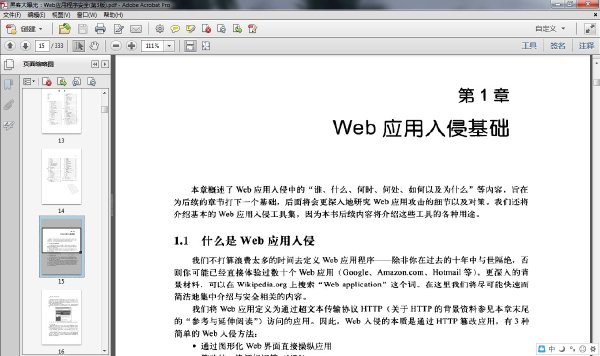

內容截圖:

黑客大曝光:Web應用程序安全(第3版).pdf

我的圖書館(長期更新各類IT類圖書)

目錄:

對本書的贊譽

譯者序

序言

前言

作者簡介

致謝

第1章 web應用入侵基礎1

1.1 什麼是web應用入侵1

1.1.1 gui web入侵1

1.1.2 uri入侵2

1.1.3 方法、首部和主體3

1.1.4 資源4

1.1.5 驗證、會話和授權5

1.1.6 web客戶端與html5

1.1.7 其他協議6

1.2 為什麼攻擊web應用7

1.3 誰、何時、何處8

1.4 web應用是如何遭到攻擊的9

1.4.1 web浏覽器9

.1.4.2 浏覽器擴展10

1.4.3 http代理14

1.4.4 命令行工具19

1.4.5 較老的工具20

1.5 小結20

1.6 參考與延伸閱讀20

第2章 剖析23

2.1 基礎架構剖析23

2.1.1 足跡法和掃描:定義范圍23

2.1.2 基本的標志獲取24

2.1.3 高級http指紋識別25

2.1.4 基礎架構中介28

2.2 應用剖析34

2.2.1 手工檢查34

2.2.2 剖析所用的搜索工具50

2.2.3 自動化的web爬行55

2.2.4 常見web應用剖析60

2.3 一般對策63

2.3.1 警告63

2.3.2 保護目錄63

2.3.3 保護包含文件64

2.3.4 其他技巧64

2.4 小結65

2.5 參考與延伸閱讀65

第3章 web平台入侵67

3.1 用metasploit進行點擊攻擊68

3.2 手工攻擊70

3.3 逃避檢測80

3.4 web平台安全最佳實踐82

3.4.1 通用的最佳實踐82

3.4.2 iis加固84

3.4.3 apache加固87

3.4.4 php最佳實踐90

3.5 小結91

3.6 參考與延伸閱讀92

第4章 攻擊web驗證94

4.1 web驗證威脅94

4.1.1 用戶名/密碼威脅94

4.1.2 (更)強的web驗證108

4.1.3 web驗證服務111

4.2 繞過驗證114

4.2.1 令牌重放114

4.2.2 跨站請求偽造116

4.2.3 身份管理118

4.2.4 客戶端借道法121

4.3 最後一些想法:身份盜竊122

4.4 小結122

4.5 參考與延伸閱讀123

第5章 攻擊web授權126

5.1 授權指紋識別127

5.1.1 acl爬行127

5.1.2 識別訪問令牌128

5.1.3 分析會話令牌129

5.1.4 差異分析131

5.1.5 角色矩陣132

5.2 攻擊acl132

5.3 攻擊令牌134

5.3.1 人工預測134

5.3.2 自動預測140

5.3.3 捕捉/重放145

5.3.4 會話完成146

5.4 授權攻擊案例研究147

5.4.1 水平權限提升147

5.4.2 垂直權限提升151

5.4.3 差異分析153

5.4.4 當加密失敗時155

5.4.5 使用curl映射權限155

5.5 授權最佳實踐158

5.5.1 web acl最佳實踐158

5.5.2 web授權/訪問令牌安全161

5.5.3 安全日志163

5.6 小結163

5.7 參考與延伸閱讀164

第6章 輸入注入攻擊166

6.1 預料到意外情況167

6.2 何處尋找攻擊目標167

6.3 繞過客戶端校驗例程168

6.4 常見輸入注入攻擊169

6.4.1 緩沖區溢出169

6.4.2 規范化攻擊170

6.4.3 html注入174

6.4.4 邊界檢查177

6.4.5 操縱應用行為178

6.4.6 sql注入179

6.4.7 xpath注入189

6.4.8 ldap注入191

6.4.9 自定義參數注入192

6.4.10 日志注入193

6.4.11 命令執行193

6.4.12 編碼誤用195

6.4.13 php全局變量195

6.4.14 常見的副作用196

6.5 常見對策196

6.6 小結197

6.7 參考與延伸閱讀198

第7章 攻擊xml web服務200

7.1 web服務是什麼200

7.1.1 傳輸:soap over http201

7.1.2 wsdl204

7.1.3 目錄服務:uddi和disco205

7.1.4 與web應用安全的相似性209

7.2 攻擊web服務209

7.3 web服務安全基礎216

7.4 小結219

7.5 參考與延伸閱讀219

第8章 攻擊web應用管理221

8.1 遠程服務器管理221

8.1.1 telnet221

8.1.2 ssh222

8.1.3 專用管理端口222

8.1.4 其他管理服務223

8.2 web內容管理224

8.2.1 ftp224

8.2.2 ssh/scp224

8.2.3 frontpage225

8.2.4 webdav226

8.3 錯誤的配置231

8.3.1 不必要的web服務器擴展232

8.3.2 引起信息洩露的錯誤配置234

8.3.3 狀態管理的錯誤配置245

8.4 小結249

8.5 參考與延伸閱讀250

第9章 入侵web客戶端251

9.1 漏洞利用251

9.2 騙術264

9.3 一般的對策269

9.3.1 低權限浏覽269

9.3.2 firefox安全擴展271

9.3.3 activex對策271

9.3.4 服務器端對策273

9.4 小結274

9.5 參考與延伸閱讀274

第10章 企業web應用安全計劃277

10.1 威脅建模277

10.1.1 澄清安全目標278

10.1.2 識別資產279

10.1.3 架構概要279

10.1.4 分解應用280

10.1.5 識別和記錄威脅280

10.1.6 威脅排名282

10.1.7 開發威脅緩解策略283

10.2 代碼評審284

10.2.1 人工源代碼評審284

10.2.2 自動化源代碼評審288

10.2.3 二進制分析288

10.3 web應用代碼安全測試296

10.3.1 模糊測試296

10.3.2 測試工具、實用程序和框架298

10.3.3 滲透測試298

10.4 web開發過程中的安全299

10.4.1 人員299

10.4.2 過程301

10.4.3 技術303

10.5 小結305

10.6 參考與延伸閱讀305

附錄a web安全檢查列表308

附錄b web黑客工具和技術快速參考312

原名: Hacking Exposed Web Applications:Scurity Secrets and Solutions,Third Edition

作者: Joel Scambray

Vincent Liu

Caleb Sima

譯者: 姚軍等

圖書分類: 網絡

資源格式: PDF

版本: 掃描版

出版社: 機械工業出版社

書號: 9787111356622

發行時間: 2011年10月01日

地區: 大陸

語言: 簡體中文

簡介:

內容介紹:

在網絡技術和電子商務飛速發展的今天,web應用安全面臨著前所未有的挑戰。所有安全技術人員有必要掌握當今黑客們的武器和思維過程,保護web應用免遭惡意攻擊。本書由美國公認的安全專家和精神領袖打造,對上一版做了完全的更新,覆蓋新的網絡滲透方法和對策,介紹如何增強驗證和授權、彌補firefox和ie中的漏洞、加強對注入攻擊的防御以及加固web 2.0安全,還介紹了如何將安全技術整合在web開發以及更廣泛的企業信息系統中。

主要內容:

黑客足跡跟蹤、掃描和剖析工具,包括shodan、maltego和owasp dirbuster

流行平台(如sun java system web server和oracle weblogic)上新的漏洞攻擊

攻擊者如何挫敗常用的web驗證技術

實際的會話攻擊洩漏敏感數據的方法,以及加固應用的途徑

當今黑客使用的最具毀滅性的方法,包括sql注入、xss、xsrf、網絡釣魚和xml注入技術

尋找和修復asp.net、php和j2ee執行環境中的漏洞

安全部署xml、社交網絡、雲計算和web2.0服務

防御ria、ajax、ugc和基於浏覽器的客戶端漏洞利用

實現可伸縮的威脅建模、代碼評審、應用掃描、模糊測試和安全測試規程

內容截圖:

黑客大曝光:Web應用程序安全(第3版).pdf

我的圖書館(長期更新各類IT類圖書)

目錄:

對本書的贊譽

譯者序

序言

前言

作者簡介

致謝

第1章 web應用入侵基礎1

1.1 什麼是web應用入侵1

1.1.1 gui web入侵1

1.1.2 uri入侵2

1.1.3 方法、首部和主體3

1.1.4 資源4

1.1.5 驗證、會話和授權5

1.1.6 web客戶端與html5

1.1.7 其他協議6

1.2 為什麼攻擊web應用7

1.3 誰、何時、何處8

1.4 web應用是如何遭到攻擊的9

1.4.1 web浏覽器9

.1.4.2 浏覽器擴展10

1.4.3 http代理14

1.4.4 命令行工具19

1.4.5 較老的工具20

1.5 小結20

1.6 參考與延伸閱讀20

第2章 剖析23

2.1 基礎架構剖析23

2.1.1 足跡法和掃描:定義范圍23

2.1.2 基本的標志獲取24

2.1.3 高級http指紋識別25

2.1.4 基礎架構中介28

2.2 應用剖析34

2.2.1 手工檢查34

2.2.2 剖析所用的搜索工具50

2.2.3 自動化的web爬行55

2.2.4 常見web應用剖析60

2.3 一般對策63

2.3.1 警告63

2.3.2 保護目錄63

2.3.3 保護包含文件64

2.3.4 其他技巧64

2.4 小結65

2.5 參考與延伸閱讀65

第3章 web平台入侵67

3.1 用metasploit進行點擊攻擊68

3.2 手工攻擊70

3.3 逃避檢測80

3.4 web平台安全最佳實踐82

3.4.1 通用的最佳實踐82

3.4.2 iis加固84

3.4.3 apache加固87

3.4.4 php最佳實踐90

3.5 小結91

3.6 參考與延伸閱讀92

第4章 攻擊web驗證94

4.1 web驗證威脅94

4.1.1 用戶名/密碼威脅94

4.1.2 (更)強的web驗證108

4.1.3 web驗證服務111

4.2 繞過驗證114

4.2.1 令牌重放114

4.2.2 跨站請求偽造116

4.2.3 身份管理118

4.2.4 客戶端借道法121

4.3 最後一些想法:身份盜竊122

4.4 小結122

4.5 參考與延伸閱讀123

第5章 攻擊web授權126

5.1 授權指紋識別127

5.1.1 acl爬行127

5.1.2 識別訪問令牌128

5.1.3 分析會話令牌129

5.1.4 差異分析131

5.1.5 角色矩陣132

5.2 攻擊acl132

5.3 攻擊令牌134

5.3.1 人工預測134

5.3.2 自動預測140

5.3.3 捕捉/重放145

5.3.4 會話完成146

5.4 授權攻擊案例研究147

5.4.1 水平權限提升147

5.4.2 垂直權限提升151

5.4.3 差異分析153

5.4.4 當加密失敗時155

5.4.5 使用curl映射權限155

5.5 授權最佳實踐158

5.5.1 web acl最佳實踐158

5.5.2 web授權/訪問令牌安全161

5.5.3 安全日志163

5.6 小結163

5.7 參考與延伸閱讀164

第6章 輸入注入攻擊166

6.1 預料到意外情況167

6.2 何處尋找攻擊目標167

6.3 繞過客戶端校驗例程168

6.4 常見輸入注入攻擊169

6.4.1 緩沖區溢出169

6.4.2 規范化攻擊170

6.4.3 html注入174

6.4.4 邊界檢查177

6.4.5 操縱應用行為178

6.4.6 sql注入179

6.4.7 xpath注入189

6.4.8 ldap注入191

6.4.9 自定義參數注入192

6.4.10 日志注入193

6.4.11 命令執行193

6.4.12 編碼誤用195

6.4.13 php全局變量195

6.4.14 常見的副作用196

6.5 常見對策196

6.6 小結197

6.7 參考與延伸閱讀198

第7章 攻擊xml web服務200

7.1 web服務是什麼200

7.1.1 傳輸:soap over http201

7.1.2 wsdl204

7.1.3 目錄服務:uddi和disco205

7.1.4 與web應用安全的相似性209

7.2 攻擊web服務209

7.3 web服務安全基礎216

7.4 小結219

7.5 參考與延伸閱讀219

第8章 攻擊web應用管理221

8.1 遠程服務器管理221

8.1.1 telnet221

8.1.2 ssh222

8.1.3 專用管理端口222

8.1.4 其他管理服務223

8.2 web內容管理224

8.2.1 ftp224

8.2.2 ssh/scp224

8.2.3 frontpage225

8.2.4 webdav226

8.3 錯誤的配置231

8.3.1 不必要的web服務器擴展232

8.3.2 引起信息洩露的錯誤配置234

8.3.3 狀態管理的錯誤配置245

8.4 小結249

8.5 參考與延伸閱讀250

第9章 入侵web客戶端251

9.1 漏洞利用251

9.2 騙術264

9.3 一般的對策269

9.3.1 低權限浏覽269

9.3.2 firefox安全擴展271

9.3.3 activex對策271

9.3.4 服務器端對策273

9.4 小結274

9.5 參考與延伸閱讀274

第10章 企業web應用安全計劃277

10.1 威脅建模277

10.1.1 澄清安全目標278

10.1.2 識別資產279

10.1.3 架構概要279

10.1.4 分解應用280

10.1.5 識別和記錄威脅280

10.1.6 威脅排名282

10.1.7 開發威脅緩解策略283

10.2 代碼評審284

10.2.1 人工源代碼評審284

10.2.2 自動化源代碼評審288

10.2.3 二進制分析288

10.3 web應用代碼安全測試296

10.3.1 模糊測試296

10.3.2 測試工具、實用程序和框架298

10.3.3 滲透測試298

10.4 web開發過程中的安全299

10.4.1 人員299

10.4.2 過程301

10.4.3 技術303

10.5 小結305

10.6 參考與延伸閱讀305

附錄a web安全檢查列表308

附錄b web黑客工具和技術快速參考312

- 上一頁:《Linux黑客大曝光-Linux安全機密與解決方案(第3版)》(Hacking Exposed Linux:Linux Security Secrets & Solutions(Third Edition))掃描版[PDF]

- 下一頁:《黑客大曝光:惡意軟件和Rootkit安全》(Hacking Exposed:Malware & Rootkits Secrets & Solutions)掃描版[PDF]

相關資源:

- [小說圖書]《言情小說145部+60+待更新》

- [人文社科]《腦筋急轉彎.出奇制勝》(劉順清)掃描版[PDF]

- [其他圖書]《自然百科全書》(nature Encyclopedia)[PDF]

- [文學圖書]《審美意識與音樂文化》掃描版[PDF]

- [其他圖書]《寫真太師水磨鞭》掃描版[PDF]

- [生活圖書]《近視眼自我按摩圖解》掃描版[PDF]

- [人文社科]《印度史話》((印度)羅浮洛·桑克利迪耶那)中譯本,掃描版[PDF]

- [人文社科]《書法概論》(啟功)掃描版[PDF]

- [人文社科]《喜羊羊與灰太狼之虎虎生威》(Pleasant Goat and Big Big Wolf)[DVDScr]

- [其他圖書]《馮氏干花貼畫教程(基礎篇)》[PDF]

- [文學圖書]《市場邏輯與文化發展》(陳立旭)掃描版[PDF]

- [其他圖書]《水和廢水監測分析方法(第四版)》[PDF]

- [考研復習資料]《2011公務員國考高分技巧班》共19講[FLV]

- [硬盤游戲]《上帝的信使》(Ni.Bi.Ru)完整硬盤版[安裝包]

- [經濟管理]《領導力沉思錄》掃描版[PDF]

- [學習課件]《跨越邊界:知識·學科·學科互涉》((美)朱麗·湯普森·克萊)掃描版[PDF] 資料下載

- [小說圖書]《男人累女人淚》掃描版[PDF]

- [硬盤游戲]《戰場:太平洋戰役》(Battlestations: Pacific)完整硬盤版[壓縮包]

- [學習課件]《20世紀最後的草根藝術——嘻哈文化發展史》掃描版[PDF] 資料下載

- [其他圖書]《攻城戰》(Siege Warfare Volume I & II)OCR[PDF]

- 《ANSYS 結構有限元高級分析方法與范例應用》(尚曉江)影印版[PDF]

- 《瘋狂網絡購物》(向光祥)插圖版[PDF]

- 《算法技術手冊》掃描版[PDF]

- 《淘寶網店鋪推廣黃金法則》掃描版[PDF]

- 《HDRI手冊:高動態范圍影像處理技術》(The HDRI Handbook: High Dynamic Range Imaging for Photographers and CG Artists)掃描版[PDF]

- 《3ds max9室內外效果圖設計寶典》掃描版[PDF]

- 《CISCO/H3C 交換機配置與管理完全手冊(第2版)》掃描版[PDF]

- 《讓Oracle跑得更快:基於海量數據的數據庫設計與優化》第2版[PDF]

- 《密碼理論與技術》掃描版[PDF]

- 《Better,Faster,Lighter Java》(Better,Faster,Lighter Java)(

- 《Android開發從入門到精通》掃描版[PDF]

- 《Java Web輕量級開發全體驗》掃描版[PDF]

免責聲明:本網站內容收集於互聯網,本站不承擔任何由於內容的合法性及健康性所引起的爭議和法律責任。如果侵犯了你的權益,請通知我們,我們會及時刪除相關內容,謝謝合作! 聯系信箱:[email protected]

Copyright © 電驢下載基地 All Rights Reserved