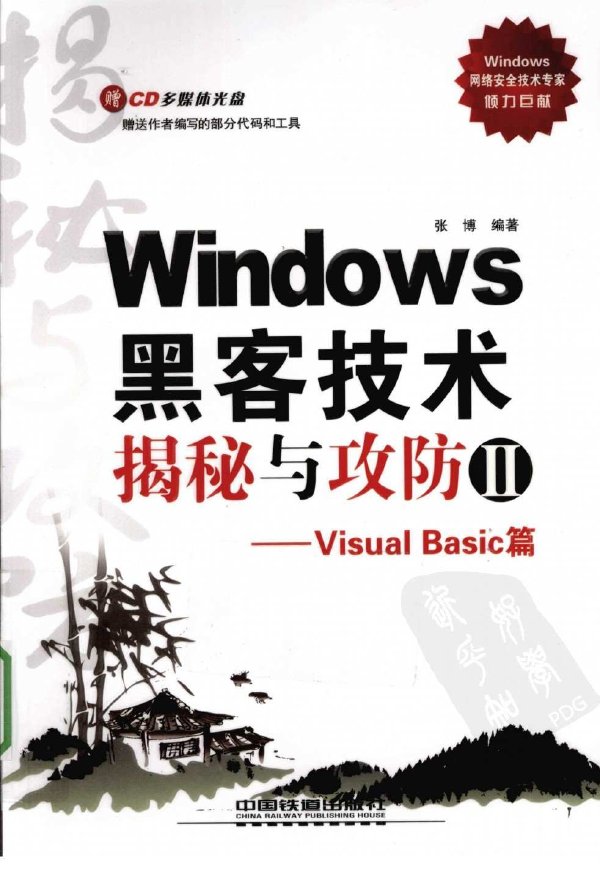

《Windows黑客技術揭秘與攻防2-Visual Basic篇》掃描版[PDF] 簡介: 中文名 : Windows黑客技術揭秘與攻防2-Visual Basic篇 作者 : 張博 圖書分類 : 網絡 資源格式 : PDF 版本 : 掃描版 出版社 : 中國鐵道出版社 書號 : 9787113112479 發行時間 : 2010年8月26日 地區 : 大陸 語言 : 簡體中文 簡介 : 內容介紹:

"《Windows黑客技術揭秘與攻防2-Visual Basic篇》掃描版[PDF]"介紹

中文名: Windows黑客技術揭秘與攻防2-Visual Basic篇

作者: 張博

圖書分類: 網絡

資源格式: PDF

版本: 掃描版

出版社: 中國鐵道出版社

書號: 9787113112479

發行時間: 2010年8月26日

地區: 大陸

語言: 簡體中文

簡介:

內容介紹:

《windows黑客技術揭秘與攻防ii——visual basic篇》由淺入深地講解黑客攻擊和防范的具體方法和技巧,通過具體、形象的案例向讀者展示多種攻防方法和攻防工具的使用。本書分為11章,分別介紹vb入門基礎、vb基礎控件編程、病毒的啟動和原理分析、高級控件在黑客編程中的運用、揭秘黑客對系統的操作伎倆與防御、qq黑客編程、安全工具的編寫、反彈木馬的實現剖析和防御、“維金/威金”綜合蠕蟲與木馬類病毒的分析與防御、防御軟件編寫、開發簡單的防火牆等內容。

《windows黑客技術揭秘與攻防ii——visual basic篇》力求通過圖文並茂的形式和典型常見的案例,引導讀者了解並分析黑客攻擊技術,從而找到防御手段。

《windows黑客技術揭秘與攻防ii——visual basic篇》適合多個層次的網絡編程愛好者閱讀,也可以作為網絡編程人員和網絡管理員的參考書籍,同時還可以作為相關專業師生的用書和參考資料。

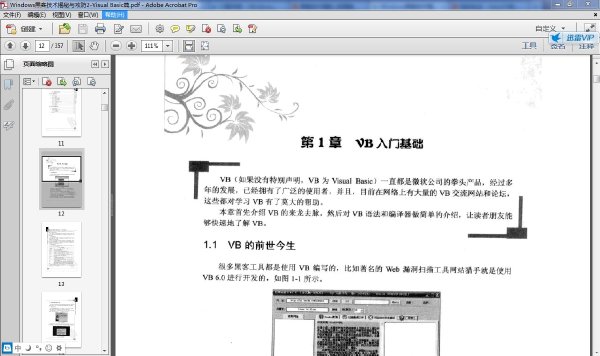

內容截圖:

網盤下載

我的圖書館

(長期更新各類IT類圖書)

目錄:

第1章 vb入門基礎 1

1.1 vb的前世今生 1

1.2 vb編譯器的安裝和介紹 3

1.2.1 編譯器的安裝 3

1.2.2 編譯器界面介紹 4

1.3 vb編譯器的改造 7

1.3.1 讓vb滾動條支持鼠標滾動 7

1.3.2 讓編譯器自動整理代碼 9

1.3.3 讓vb支持控制台程序 11

1.3.4 解決vb部件許可證缺失錯誤 13

1.4 安裝程序制作 14

1.5 vb網站推薦 17

1.5.1 vb國外網站推薦 17

1.5.2 vb國內網站推薦 18

第2章 vb基礎控件編程 21

2.1 vb零基礎快速入門 21

2.1.1 變量和常量 21

2.1.2 數組的使用 22

2.1.3 判斷結構初探 24

.2.1.4 循環結構親密接觸 25

2.2 基礎控件概述 27

2.2.1 基本窗體控件 27

2.2.2 timer控件和病毒發作 33

2.2.3 文件操作控件和簡易資源管理器 35

2.2.4 菜單設計讓程序更加專業 37

第3章 病毒的啟動和原理分析 40

3.1 奇妙的任務管理器關聯啟動法 40

3.1.1 病毒分析 40

3.1.2 病毒防御 42

3.2 悄然的任意格式文件關聯法 43

3.2.1 病毒分析 43

3.2.2 病毒防治 44

3.3 防不勝防的cmd關聯法 45

3.3.1 病毒分析 45

3.3.2 病毒防治 47

3.4 偽裝圖標啟動法 47

3.4.1 病毒分析 48

3.4.2 病毒防治 51

3.5 一種輕型病毒的原理分析 52

3.5.1 病毒分析 52

3.5.2 病毒防治 54

第4章 黑客編程中的高級控件應用原理分析 56

4.1 richtextbox控件打造黑客記事本 56

4.1.1 richtextbox控件簡介 56

4.1.2 黑客記事本簡介 56

4.1.3 黑客記事本分析 57

4.2 listview打造資源管理器 60

4.2.1 listview控件簡介 60

4.2.2 資源管理器——網吧敵敵畏簡介 61

4.2.3 資源管理器——網吧敵敵畏分析 61

4.3 分析灰鴿子讓treeview控件顯示磁盤列表 63

4.3.1 灰鴿子工作原理 63

4.3.2 treeview控件簡介 64

4.3.3 顯示計算機磁盤分析 64

4.4 使用winsock控件編寫一個下載工具 66

4.4.1 winsock控件簡介 66

4.4.2 下載工具簡介 67

4.4.3 下載工具代碼分析 68

4.5 使用inet控件編寫網頁下載器 70

4.5.1 inet控件簡介 70

4.5.2 網頁下載器簡介 70

4.5.3 網頁下載器分析 71

4.6 高級控件的使用實例——webbrowser浏覽器的開發 73

4.6.1 webbrowser浏覽器簡介 73

4.6.2 webbrowser浏覽器分析 74

第5章 黑客對系統的操作原理分析與防御 78

5.1 文件操控大全 78

5.1.1 使用vb語句進行文件讀/寫操作 78

5.1.2 使用fso進行讀/寫操作 82

5.1.3 文件和目錄的搜索算法 88

5.2 注冊表操作及其防御方法 92

5.2.1 注冊表操控和木馬啟動原理解剖 92

5.2.2 妙刪注冊表啟動木馬 95

5.3 鼠標和鍵盤操控 95

5.3.1 木馬對鼠標和鍵盤的控制 96

5.3.2 編寫反控制程序 97

5.4 屏幕截取攻防戰 99

5.4.1 屏幕截取的基本原理 99

5.4.2 編寫安全程序防止截屏木馬 101

5.5 環境變量和系統信息獲取 102

5.5.1 獲取環境變量和windows目錄 102

5.5.2 所有磁盤列表 105

5.6 奇妙的wmi對象使用大全 107

5.6.1 wmi初次接觸 107

5.6.2 scriptomatic工具及其使用 109

5.6.3 安全工具編寫 114

5.7 系統控制全面接觸 116

5.7.1 使用vb編寫托盤程序 116

5.7.2 關機注銷程序diy 122

5.7.3 進程列表獲取—— 查看系統可疑服務 123

5.7.4 服務列表獲取—— 揪出可疑服務 124

5.7.5 系統窗口列表—— 查看隱藏窗口 126

5.8 網絡操控讓用戶程序與世界零距離 128

5.8.1 用戶程序是否連接了因特網 128

5.8.2 網絡資源大搜刮—— 程序下載 129

5.8.3 獲取網頁源代碼—— 掛馬早預防 131

5.8.4 網頁元素的操控—— 網頁鏈接全面獲取 131

第6章 qq黑客編程原理分析 134

6.1 qq上下線騷擾器分析 134

6.1.1 原理分析 134

6.1.2 代碼編寫 134

6.1.3 273消息簡介 136

6.1.4 參數句柄的獲得 136

6.2 一直流行的qq尾巴分析 138

6.2.1 服務端程序編寫 138

6.2.2 配置器程序編寫 142

6.3 qq空間最近訪客 144

6.3.1 原理分析 145

6.3.2 代碼編寫 147

6.4 追影之捕獲qq密碼分析 149

第7章 安全類工具的編寫 152

7.1 u盤小偷之鎖好自己的數據 152

7.1.1 子類化技術簡介 152

7.1.2 u盤小偷解析 153

7.2 灰色按鈕的終極克星 157

7.3 網絡輔助之cgi漏洞掃描器 160

7.3.1 窗體設計和窗體模塊 160

7.3.2 標准模塊及其代碼 164

7.3.3 程序運行和測試 166

7.4 主頁木馬的研究和攻防 167

7.4.1 鎖定主頁 167

7.4.2 禁止訪問注冊表、任務管理器 169

7.4.3 替換符 170

7.4.4 服務端的釋放技術 172

7.4.5 服務端的配置技術 174

7.5 vb打造ftp弱口令安全檢測工具 176

7.5.1 密碼列表載入程序編寫 179

7.5.2 初始化各控件和啟動連接 179

7.5.3 開始掃描 180

7.6 暴強刷流量編寫初探 181

7.6.1 代碼編寫 182

7.6.2 測試運行 184

7.7 注入地址批量安全檢測工具 185

7.7.1 原理分析 185

7.7.2 代碼編寫 186

7.7.3 測試運行 189

7.8 php注入漏洞檢測工具的編寫 190

7.8.1 代碼編寫 190

7.8.2 測試運行 194

7.9 php之mysql表名列名安全檢測工具 196

7.9.1 原理分析 196

7.9.2 mysql注入漏洞掃描工具的編寫 198

7.9.3 測試運行 203

7.10 e-mail提取器攻與防 204

7.10.1 原理分析 205

7.10.2 代碼編寫 205

7.10.3 測試運行 207

第8章 反彈木馬剖析和防御 208

8.1 winsock基礎和反彈木馬初探 208

8.1.1 網絡編程中的套接字初探 208

8.1.2 winsock控件基礎 209

8.2 winsock控件實現最簡單木馬原理分析 211

8.2.1 函數介紹 212

8.2.2 tcp木馬編寫流程 213

8.2.3 編寫相關功能代碼 213

8.2.4 程序全部代碼 214

8.3 木馬啟動方法研究之服務啟動 219

8.3.1 被控端 220

8.3.2 控制端 222

8.3.3 運行結果 224

8.4 反彈木馬的上線方法研究 225

8.4.1 3322域名更新ip 226

8.4.2 ftp更新ip技術 234

8.5 超級管道之cmd模擬 239

8.5.1 原理說明和基礎知識介紹 239

8.5.2 控制端 240

8.5.3 被控制端 243

8.5.4 程序運行 246

8.6 反彈木馬的進程控制研究 246

8.6.1 控制端編寫 247

8.6.2 被控制端編寫 249

8.6.3 程序運行 251

8.7 木馬的文件操控解剖(上) 252

8.7.1 技術介紹 252

8.7.2 控制端 253

8.7.3 被控端 256

8.7.4 程序運行 258

8.8 木馬的文件操控解剖(下) 259

8.8.1 原理介紹 259

8.8.2 發送端(分塊發送) 261

8.8.3 接收端 263

8.8.4 程序運行 265

8.9 屏幕截取和傳輸 267

8.9.1 被控端 267

8.9.2 控制端 270

8.9.3 程序運行 272

8.10 鍵盤記錄深度研究之調用dll實現鍵盤記錄 273

8.10.1 整體設計 273

8.10.2 dll的編寫 274

8.10.3 程序運行 276

8.11 鍵盤記錄深度研究之無dll實現鍵盤記錄 277

8.11.1 程序編寫 277

8.11.2 測試運行 281

8.12 木馬釋放配置和動態域名上線研究 282

8.12.1 基礎知識 282

8.12.2 控制端 285

8.12.3 被控制端 287

8.12.4 測試運行 290

第9章 “維金/威金”綜合蠕蟲與木馬類病毒的分析與防御 292

9.1 “維金/威金”綜合蠕蟲與木馬類病毒介紹 292

9.1.1 “維金/威金”病毒簡介 292

9.1.2 “維金/威金”病毒專殺下載 293

9.2 “維金/威金”——“熊貓燒香”病毒 293

9.2.1 病毒描述 293

9.2.2 中毒症狀 293

9.2.3 病毒危害 293

9.2.4 病毒操作原理——“關閉窗口”與“終止進程” 294

9.3 病毒發作過程 294

9.3.1 感染前的系統狀況 294

9.3.2 感染後的系統狀況 295

9.4 病毒技術分析 301

9.4.1 關閉指定的系統進程 302

9.4.2 下載者技術 305

9.4.3 其他技術 305

9.4.4 感染exe文件 306

9.5 病毒代碼分析 307

9.5.1 窗體模塊——調用標准模塊中的函數 308

9.5.2 標准模塊1——基本功能 312

9.5.3 標准模塊2——病毒模塊 312

9.5.4 標准模塊3——關閉進程 314

9.6 病毒的清除 316

9.6.1 結束惡意的病毒進程 316

9.6.2 刪除病毒體文件 316

9.6.3 刪除病毒自啟動項目 317

9.6.4 刪除擾人的autorun.inf 320

第10章 防御軟件編寫 321

10.1 ie保護器 321

10.1.1 代碼編寫 322

10.1.2 測試運行 323

10.2 qq愛蟲病毒專殺工具編寫 324

10.2.1 對病毒進程的操作 325

10.2.2 對病毒文件的操作 325

10.2.3 恢復系統 326

10.2.4 全部代碼和程序運行效果 327

10.3 編寫個人專版殺毒軟件 330

10.3.1 原理分析 330

10.3.2 代碼編寫 331

10.3.3 測試運行 333

第11章 開發簡單的防火牆 336

11.1 程序編寫原理分析 336

11.2 程序代碼編寫實戰 337

11.2.1 防火牆程序界面設計 337

11.2.2 窗體模塊代碼 339

11.2.3 標准模塊代碼 341

11.3 程序運行 344

作者: 張博

圖書分類: 網絡

資源格式: PDF

版本: 掃描版

出版社: 中國鐵道出版社

書號: 9787113112479

發行時間: 2010年8月26日

地區: 大陸

語言: 簡體中文

簡介:

內容介紹:

《windows黑客技術揭秘與攻防ii——visual basic篇》由淺入深地講解黑客攻擊和防范的具體方法和技巧,通過具體、形象的案例向讀者展示多種攻防方法和攻防工具的使用。本書分為11章,分別介紹vb入門基礎、vb基礎控件編程、病毒的啟動和原理分析、高級控件在黑客編程中的運用、揭秘黑客對系統的操作伎倆與防御、qq黑客編程、安全工具的編寫、反彈木馬的實現剖析和防御、“維金/威金”綜合蠕蟲與木馬類病毒的分析與防御、防御軟件編寫、開發簡單的防火牆等內容。

《windows黑客技術揭秘與攻防ii——visual basic篇》力求通過圖文並茂的形式和典型常見的案例,引導讀者了解並分析黑客攻擊技術,從而找到防御手段。

《windows黑客技術揭秘與攻防ii——visual basic篇》適合多個層次的網絡編程愛好者閱讀,也可以作為網絡編程人員和網絡管理員的參考書籍,同時還可以作為相關專業師生的用書和參考資料。

內容截圖:

網盤下載

我的圖書館

(長期更新各類IT類圖書)

目錄:

第1章 vb入門基礎 1

1.1 vb的前世今生 1

1.2 vb編譯器的安裝和介紹 3

1.2.1 編譯器的安裝 3

1.2.2 編譯器界面介紹 4

1.3 vb編譯器的改造 7

1.3.1 讓vb滾動條支持鼠標滾動 7

1.3.2 讓編譯器自動整理代碼 9

1.3.3 讓vb支持控制台程序 11

1.3.4 解決vb部件許可證缺失錯誤 13

1.4 安裝程序制作 14

1.5 vb網站推薦 17

1.5.1 vb國外網站推薦 17

1.5.2 vb國內網站推薦 18

第2章 vb基礎控件編程 21

2.1 vb零基礎快速入門 21

2.1.1 變量和常量 21

2.1.2 數組的使用 22

2.1.3 判斷結構初探 24

.2.1.4 循環結構親密接觸 25

2.2 基礎控件概述 27

2.2.1 基本窗體控件 27

2.2.2 timer控件和病毒發作 33

2.2.3 文件操作控件和簡易資源管理器 35

2.2.4 菜單設計讓程序更加專業 37

第3章 病毒的啟動和原理分析 40

3.1 奇妙的任務管理器關聯啟動法 40

3.1.1 病毒分析 40

3.1.2 病毒防御 42

3.2 悄然的任意格式文件關聯法 43

3.2.1 病毒分析 43

3.2.2 病毒防治 44

3.3 防不勝防的cmd關聯法 45

3.3.1 病毒分析 45

3.3.2 病毒防治 47

3.4 偽裝圖標啟動法 47

3.4.1 病毒分析 48

3.4.2 病毒防治 51

3.5 一種輕型病毒的原理分析 52

3.5.1 病毒分析 52

3.5.2 病毒防治 54

第4章 黑客編程中的高級控件應用原理分析 56

4.1 richtextbox控件打造黑客記事本 56

4.1.1 richtextbox控件簡介 56

4.1.2 黑客記事本簡介 56

4.1.3 黑客記事本分析 57

4.2 listview打造資源管理器 60

4.2.1 listview控件簡介 60

4.2.2 資源管理器——網吧敵敵畏簡介 61

4.2.3 資源管理器——網吧敵敵畏分析 61

4.3 分析灰鴿子讓treeview控件顯示磁盤列表 63

4.3.1 灰鴿子工作原理 63

4.3.2 treeview控件簡介 64

4.3.3 顯示計算機磁盤分析 64

4.4 使用winsock控件編寫一個下載工具 66

4.4.1 winsock控件簡介 66

4.4.2 下載工具簡介 67

4.4.3 下載工具代碼分析 68

4.5 使用inet控件編寫網頁下載器 70

4.5.1 inet控件簡介 70

4.5.2 網頁下載器簡介 70

4.5.3 網頁下載器分析 71

4.6 高級控件的使用實例——webbrowser浏覽器的開發 73

4.6.1 webbrowser浏覽器簡介 73

4.6.2 webbrowser浏覽器分析 74

第5章 黑客對系統的操作原理分析與防御 78

5.1 文件操控大全 78

5.1.1 使用vb語句進行文件讀/寫操作 78

5.1.2 使用fso進行讀/寫操作 82

5.1.3 文件和目錄的搜索算法 88

5.2 注冊表操作及其防御方法 92

5.2.1 注冊表操控和木馬啟動原理解剖 92

5.2.2 妙刪注冊表啟動木馬 95

5.3 鼠標和鍵盤操控 95

5.3.1 木馬對鼠標和鍵盤的控制 96

5.3.2 編寫反控制程序 97

5.4 屏幕截取攻防戰 99

5.4.1 屏幕截取的基本原理 99

5.4.2 編寫安全程序防止截屏木馬 101

5.5 環境變量和系統信息獲取 102

5.5.1 獲取環境變量和windows目錄 102

5.5.2 所有磁盤列表 105

5.6 奇妙的wmi對象使用大全 107

5.6.1 wmi初次接觸 107

5.6.2 scriptomatic工具及其使用 109

5.6.3 安全工具編寫 114

5.7 系統控制全面接觸 116

5.7.1 使用vb編寫托盤程序 116

5.7.2 關機注銷程序diy 122

5.7.3 進程列表獲取—— 查看系統可疑服務 123

5.7.4 服務列表獲取—— 揪出可疑服務 124

5.7.5 系統窗口列表—— 查看隱藏窗口 126

5.8 網絡操控讓用戶程序與世界零距離 128

5.8.1 用戶程序是否連接了因特網 128

5.8.2 網絡資源大搜刮—— 程序下載 129

5.8.3 獲取網頁源代碼—— 掛馬早預防 131

5.8.4 網頁元素的操控—— 網頁鏈接全面獲取 131

第6章 qq黑客編程原理分析 134

6.1 qq上下線騷擾器分析 134

6.1.1 原理分析 134

6.1.2 代碼編寫 134

6.1.3 273消息簡介 136

6.1.4 參數句柄的獲得 136

6.2 一直流行的qq尾巴分析 138

6.2.1 服務端程序編寫 138

6.2.2 配置器程序編寫 142

6.3 qq空間最近訪客 144

6.3.1 原理分析 145

6.3.2 代碼編寫 147

6.4 追影之捕獲qq密碼分析 149

第7章 安全類工具的編寫 152

7.1 u盤小偷之鎖好自己的數據 152

7.1.1 子類化技術簡介 152

7.1.2 u盤小偷解析 153

7.2 灰色按鈕的終極克星 157

7.3 網絡輔助之cgi漏洞掃描器 160

7.3.1 窗體設計和窗體模塊 160

7.3.2 標准模塊及其代碼 164

7.3.3 程序運行和測試 166

7.4 主頁木馬的研究和攻防 167

7.4.1 鎖定主頁 167

7.4.2 禁止訪問注冊表、任務管理器 169

7.4.3 替換符 170

7.4.4 服務端的釋放技術 172

7.4.5 服務端的配置技術 174

7.5 vb打造ftp弱口令安全檢測工具 176

7.5.1 密碼列表載入程序編寫 179

7.5.2 初始化各控件和啟動連接 179

7.5.3 開始掃描 180

7.6 暴強刷流量編寫初探 181

7.6.1 代碼編寫 182

7.6.2 測試運行 184

7.7 注入地址批量安全檢測工具 185

7.7.1 原理分析 185

7.7.2 代碼編寫 186

7.7.3 測試運行 189

7.8 php注入漏洞檢測工具的編寫 190

7.8.1 代碼編寫 190

7.8.2 測試運行 194

7.9 php之mysql表名列名安全檢測工具 196

7.9.1 原理分析 196

7.9.2 mysql注入漏洞掃描工具的編寫 198

7.9.3 測試運行 203

7.10 e-mail提取器攻與防 204

7.10.1 原理分析 205

7.10.2 代碼編寫 205

7.10.3 測試運行 207

第8章 反彈木馬剖析和防御 208

8.1 winsock基礎和反彈木馬初探 208

8.1.1 網絡編程中的套接字初探 208

8.1.2 winsock控件基礎 209

8.2 winsock控件實現最簡單木馬原理分析 211

8.2.1 函數介紹 212

8.2.2 tcp木馬編寫流程 213

8.2.3 編寫相關功能代碼 213

8.2.4 程序全部代碼 214

8.3 木馬啟動方法研究之服務啟動 219

8.3.1 被控端 220

8.3.2 控制端 222

8.3.3 運行結果 224

8.4 反彈木馬的上線方法研究 225

8.4.1 3322域名更新ip 226

8.4.2 ftp更新ip技術 234

8.5 超級管道之cmd模擬 239

8.5.1 原理說明和基礎知識介紹 239

8.5.2 控制端 240

8.5.3 被控制端 243

8.5.4 程序運行 246

8.6 反彈木馬的進程控制研究 246

8.6.1 控制端編寫 247

8.6.2 被控制端編寫 249

8.6.3 程序運行 251

8.7 木馬的文件操控解剖(上) 252

8.7.1 技術介紹 252

8.7.2 控制端 253

8.7.3 被控端 256

8.7.4 程序運行 258

8.8 木馬的文件操控解剖(下) 259

8.8.1 原理介紹 259

8.8.2 發送端(分塊發送) 261

8.8.3 接收端 263

8.8.4 程序運行 265

8.9 屏幕截取和傳輸 267

8.9.1 被控端 267

8.9.2 控制端 270

8.9.3 程序運行 272

8.10 鍵盤記錄深度研究之調用dll實現鍵盤記錄 273

8.10.1 整體設計 273

8.10.2 dll的編寫 274

8.10.3 程序運行 276

8.11 鍵盤記錄深度研究之無dll實現鍵盤記錄 277

8.11.1 程序編寫 277

8.11.2 測試運行 281

8.12 木馬釋放配置和動態域名上線研究 282

8.12.1 基礎知識 282

8.12.2 控制端 285

8.12.3 被控制端 287

8.12.4 測試運行 290

第9章 “維金/威金”綜合蠕蟲與木馬類病毒的分析與防御 292

9.1 “維金/威金”綜合蠕蟲與木馬類病毒介紹 292

9.1.1 “維金/威金”病毒簡介 292

9.1.2 “維金/威金”病毒專殺下載 293

9.2 “維金/威金”——“熊貓燒香”病毒 293

9.2.1 病毒描述 293

9.2.2 中毒症狀 293

9.2.3 病毒危害 293

9.2.4 病毒操作原理——“關閉窗口”與“終止進程” 294

9.3 病毒發作過程 294

9.3.1 感染前的系統狀況 294

9.3.2 感染後的系統狀況 295

9.4 病毒技術分析 301

9.4.1 關閉指定的系統進程 302

9.4.2 下載者技術 305

9.4.3 其他技術 305

9.4.4 感染exe文件 306

9.5 病毒代碼分析 307

9.5.1 窗體模塊——調用標准模塊中的函數 308

9.5.2 標准模塊1——基本功能 312

9.5.3 標准模塊2——病毒模塊 312

9.5.4 標准模塊3——關閉進程 314

9.6 病毒的清除 316

9.6.1 結束惡意的病毒進程 316

9.6.2 刪除病毒體文件 316

9.6.3 刪除病毒自啟動項目 317

9.6.4 刪除擾人的autorun.inf 320

第10章 防御軟件編寫 321

10.1 ie保護器 321

10.1.1 代碼編寫 322

10.1.2 測試運行 323

10.2 qq愛蟲病毒專殺工具編寫 324

10.2.1 對病毒進程的操作 325

10.2.2 對病毒文件的操作 325

10.2.3 恢復系統 326

10.2.4 全部代碼和程序運行效果 327

10.3 編寫個人專版殺毒軟件 330

10.3.1 原理分析 330

10.3.2 代碼編寫 331

10.3.3 測試運行 333

第11章 開發簡單的防火牆 336

11.1 程序編寫原理分析 336

11.2 程序代碼編寫實戰 337

11.2.1 防火牆程序界面設計 337

11.2.2 窗體模塊代碼 339

11.2.3 標准模塊代碼 341

11.3 程序運行 344

相關資源:

- [生活圖書]《貴州省中醫驗方秘方第二冊(上卷)》掃描版[P

- [其他圖書]《麥克明彩色人體解剖圖譜》第四版

- [文學圖書]《法律的界碑》((英)丹寧勳爵)掃描版[PDF]

- [計算機與網絡]《3ds Max 2010游戲設計師必備實戰寶典》掃描版[PDF]

- [生活圖書]《改變孩子的壞習慣》掃描版[PDF]

- [教育科技]《錫冶金》掃描版[PDF]

- [生活圖書]《一代武星李小龍》掃描版[PDF]

- [人文社科]《大學美育教程》文字版[PDF]

- [教育科技]《植物育種學實驗》文字版[PDF]

- [生活圖書]《糖尿病百科大全》掃描版[PDF]

- [學習課件]《模擬電子技術基礎》文字版[PDF] 資料下載

- [電腦基礎]《黑客攻防實戰一本GO光盤》(無)1.0[光盤鏡像]

- [教育綜合]《4周縮小腹》[光盤鏡像]

- [計算機與網絡]《Pro/ENGINEER野火版3.0從入門到精通》掃描版[PDF]

- [人文社科]《我是一隻IT小小鳥》掃描版[PDF]

- [其他資源綜合]中文版3ds max+vray+photoshop園林景觀效果圖表現案例詳解

- [網絡軟件]鳳凰網絡電視(Phoenixtv) 2.70.7

- [教育科技]《外研社·現代漢英辭典(新版)》(A Modern Chinese-English Dictionary)(外研社辭書部)掃描版[PDF]

- [行業軟件]Auto.CAD.2010.入門與精通

- [文學圖書]《回族服飾文化》掃描版[PDF]

- 《Android移動應用開發從入門到精通》掃描版[PDF]

- 《C和指針(第二版)》掃描版[PDF]

- 《Photoshop CS5平面設計密函》掃描版[PDF]

- 《精通Pro/ENGINEER中文野火版-產品設計篇》掃描版[PDF]

- 《高級編譯器設計與實現》(Advanced Compiler Design and Implementation)((美)Steven S.Muchnick)掃描版[DJVU]

- 《MySQL技術內幕:SQL編程》掃描版[PDF]

- 《3D大風暴:3dsMax2009完全實例教程》掃描版[PDF]

- 《見招拆招黑客攻防工具箱》掃描版[PDF]

- 《Python標准庫示例》(Python Standard Library by Example)英文文字版/更新EPUB版本[PDF]

- 《無線與手機網絡安全》(Wireless and Mobile Networks Security)插圖版[PDF]

- 《CATIA V5 模具設計實例精解》高清掃描本[PDF]

- 《21天學通Java 6(第5版)》(Sams Teach Yourself Java 6 in 21 Days (5th Edition))掃描版[PDF]

免責聲明:本網站內容收集於互聯網,本站不承擔任何由於內容的合法性及健康性所引起的爭議和法律責任。如果侵犯了你的權益,請通知我們,我們會及時刪除相關內容,謝謝合作! 聯系信箱:[email protected]

Copyright © 電驢下載基地 All Rights Reserved