《黑客攻防全攻略(第2版)》掃描版[PDF] 簡介: 中文名 : 黑客攻防全攻略(第2版) 作者 : 武新華 陳芳 段玲華 圖書分類 : 網絡 資源格式 : PDF 版本 : 掃描版 出版社 : 中國鐵道出版社 書號 : 9787113083151 發行時間 : 2007年11月20日 地區 : 大陸 語言 : 簡體中文 簡介 : 內容介紹: 本書緊緊圍繞黑

"《黑客攻防全攻略(第2版)》掃描版[PDF]"介紹

中文名: 黑客攻防全攻略(第2版)

作者: 武新華

陳芳

段玲華

圖書分類: 網絡

資源格式: PDF

版本: 掃描版

出版社: 中國鐵道出版社

書號: 9787113083151

發行時間: 2007年11月20日

地區: 大陸

語言: 簡體中文

簡介:

內容介紹:

本書緊緊圍繞黑客的攻與防來介紹,全書的主線就是黑客的“攻與防” ,告訴您怎樣建立微機的安全防護措施,從此使您遠離黑客攻擊的困擾,確保自己計算機數據的安全。

本書在圍繞“攻與防”來展開敘述的同時,特別注重實際例子的演示作用,針對每一種攻防手段,都結合實例來進行介紹,以期使讀者能夠對這些黑客的攻防技術有更加感性的認識。

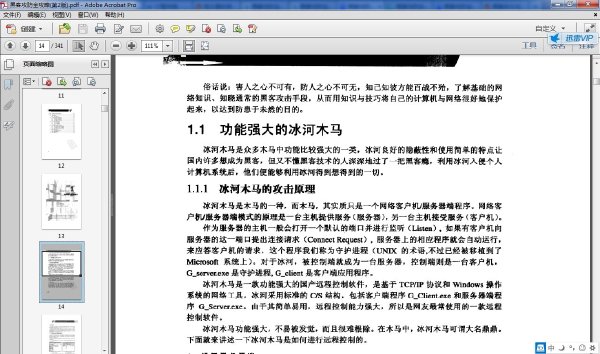

內容截圖:

網盤下載

我的圖書館

(長期更新各類IT類圖書)

目錄:

第1章 例說黑客入侵與防御

1.1 功能強大的冰河木馬

1.1.1 冰河木馬的攻擊原理

1.1.2 配置冰河木馬的被控端程序

1.1.3 搜索、遠控目標計算機

1.1.4 冰河木馬的使用流程

1.1.5 卸載和清除冰河木馬

1.2 ipc$漏洞入侵與防御

1.2.1 ipc$漏洞入侵概述

1.2.2 如何實現ipc$漏洞掃描

1.2.3 探測ipc$的用戶列表

1.2.4 連接到目標主機

1.2.5 ipc$漏洞入侵的防御

1.3 反彈式的“灰鴿子”木馬攻擊

1.3.1 配置自己的“灰鴿子”

1.3.2 實施遠程木馬控制

1.3.3 灰鴿子的卸載和清除

1.4 可能出現的問題與解決方法

1.5 總結與經驗積累

第2章 網游黑客工具大揭秘

. 2.1 極度危險的網游盜號機

2.1.1 中游盜號機的入侵步驟

2.1.2 聯眾gop的入侵步驟

2.1.3 qq木馬生成器

2.1.4 傳奇密碼截取者

2.1.5 光媒奇跡木馬

2.1.6 盜密之王——密碼解霸

2.2 安全防護網游賬號

2.3 可能出現的問題與解決

2.4 總結與經驗積累

第3章 攻擊前的掃描、嗅探與欺騙

3.1 經典的掃描與反掃描工具

3.1.1 用mbsa檢測windows系統的安全級別

3.1.2 剖析rpc的漏洞掃描。

3.1.3 用webdavscan掃描個人服務器

3.1.4 用網頁安全掃描器查看網頁是否安全

3.1.5 防御掃描器追蹤的利器:protectx

3.2 向新手介紹幾款經典的嗅探器

3.2.1 用於捕獲數據的sniffer pro嗅探器

3.2.2 用於局域網嗅探的iris嗅探器

3.2.3 可實現多種操作的spynet sniffer嗅探器

3.2.4 用於捕獲網頁內容的艾菲網頁偵探

3.3 來自蜜罐的網絡欺騙

3.3.1 具備誘捕功能的蜜罐

3.3.2 拒絕惡意接入的網絡執法官

3.4 可能出現的問題與解決方法

3.5 總結與經驗積累

第4章 漏洞的攻擊與防范

4.1 unicode漏洞入侵

4.1.1 使用rangescan查找ijnicode漏洞

4.1.2 利用unicode漏洞修改目標主頁

4.1.3 利用ijnicode漏洞操作目標主機的文件的攻擊

4.1.4 利用ljnicode漏洞進一步控制該主機

4.1.5 unicode漏洞解決方案

4.2 最為常用的漏洞攻擊

4.2.1 用slimftp將“肉雞”改為私人服務”

4.2.2 打造能穿透windows xp sp2防火牆的radmin”

4.2.3 繞過windows系統的身份認證

4.3 解除注冊表白動運行中的惡意程序

4.3.1 解除自動運行的木馬

4.3.2 解除windows程序的自啟動

4.3.3 如何設置windows的自動登錄

4.3.4 只允許運行指定的程序

4.3.5 設置啟動信息或增加警告標題”

4.3.6 讓某個用戶自動登錄

4.4 可能出現的問題與解決

4.5 總結與經驗積累

第5章 針對lis服務器的惡意攻擊和防御

5.1 sql弱口令掃描與入侵

5.1.1 通過掃描漏洞得到cmd權限

5.1.2 入侵並開放3389服務

……

第6章 來自網絡的惡意腳本攻擊

第7章 浏覽器惡意攻擊和防御

第8章 編程攻擊與防御實例

第9章 诠釋黑客的攻擊方式

第10章 代理與日志的清除

第11章 備份升級與數據恢復實例

第12章 系統漏洞檢測與修復

第13章 病毒發現與殺毒軟件的使用

作者: 武新華

陳芳

段玲華

圖書分類: 網絡

資源格式: PDF

版本: 掃描版

出版社: 中國鐵道出版社

書號: 9787113083151

發行時間: 2007年11月20日

地區: 大陸

語言: 簡體中文

簡介:

內容介紹:

本書緊緊圍繞黑客的攻與防來介紹,全書的主線就是黑客的“攻與防” ,告訴您怎樣建立微機的安全防護措施,從此使您遠離黑客攻擊的困擾,確保自己計算機數據的安全。

本書在圍繞“攻與防”來展開敘述的同時,特別注重實際例子的演示作用,針對每一種攻防手段,都結合實例來進行介紹,以期使讀者能夠對這些黑客的攻防技術有更加感性的認識。

內容截圖:

網盤下載

我的圖書館

(長期更新各類IT類圖書)

目錄:

第1章 例說黑客入侵與防御

1.1 功能強大的冰河木馬

1.1.1 冰河木馬的攻擊原理

1.1.2 配置冰河木馬的被控端程序

1.1.3 搜索、遠控目標計算機

1.1.4 冰河木馬的使用流程

1.1.5 卸載和清除冰河木馬

1.2 ipc$漏洞入侵與防御

1.2.1 ipc$漏洞入侵概述

1.2.2 如何實現ipc$漏洞掃描

1.2.3 探測ipc$的用戶列表

1.2.4 連接到目標主機

1.2.5 ipc$漏洞入侵的防御

1.3 反彈式的“灰鴿子”木馬攻擊

1.3.1 配置自己的“灰鴿子”

1.3.2 實施遠程木馬控制

1.3.3 灰鴿子的卸載和清除

1.4 可能出現的問題與解決方法

1.5 總結與經驗積累

第2章 網游黑客工具大揭秘

. 2.1 極度危險的網游盜號機

2.1.1 中游盜號機的入侵步驟

2.1.2 聯眾gop的入侵步驟

2.1.3 qq木馬生成器

2.1.4 傳奇密碼截取者

2.1.5 光媒奇跡木馬

2.1.6 盜密之王——密碼解霸

2.2 安全防護網游賬號

2.3 可能出現的問題與解決

2.4 總結與經驗積累

第3章 攻擊前的掃描、嗅探與欺騙

3.1 經典的掃描與反掃描工具

3.1.1 用mbsa檢測windows系統的安全級別

3.1.2 剖析rpc的漏洞掃描。

3.1.3 用webdavscan掃描個人服務器

3.1.4 用網頁安全掃描器查看網頁是否安全

3.1.5 防御掃描器追蹤的利器:protectx

3.2 向新手介紹幾款經典的嗅探器

3.2.1 用於捕獲數據的sniffer pro嗅探器

3.2.2 用於局域網嗅探的iris嗅探器

3.2.3 可實現多種操作的spynet sniffer嗅探器

3.2.4 用於捕獲網頁內容的艾菲網頁偵探

3.3 來自蜜罐的網絡欺騙

3.3.1 具備誘捕功能的蜜罐

3.3.2 拒絕惡意接入的網絡執法官

3.4 可能出現的問題與解決方法

3.5 總結與經驗積累

第4章 漏洞的攻擊與防范

4.1 unicode漏洞入侵

4.1.1 使用rangescan查找ijnicode漏洞

4.1.2 利用unicode漏洞修改目標主頁

4.1.3 利用ijnicode漏洞操作目標主機的文件的攻擊

4.1.4 利用ljnicode漏洞進一步控制該主機

4.1.5 unicode漏洞解決方案

4.2 最為常用的漏洞攻擊

4.2.1 用slimftp將“肉雞”改為私人服務”

4.2.2 打造能穿透windows xp sp2防火牆的radmin”

4.2.3 繞過windows系統的身份認證

4.3 解除注冊表白動運行中的惡意程序

4.3.1 解除自動運行的木馬

4.3.2 解除windows程序的自啟動

4.3.3 如何設置windows的自動登錄

4.3.4 只允許運行指定的程序

4.3.5 設置啟動信息或增加警告標題”

4.3.6 讓某個用戶自動登錄

4.4 可能出現的問題與解決

4.5 總結與經驗積累

第5章 針對lis服務器的惡意攻擊和防御

5.1 sql弱口令掃描與入侵

5.1.1 通過掃描漏洞得到cmd權限

5.1.2 入侵並開放3389服務

……

第6章 來自網絡的惡意腳本攻擊

第7章 浏覽器惡意攻擊和防御

第8章 編程攻擊與防御實例

第9章 诠釋黑客的攻擊方式

第10章 代理與日志的清除

第11章 備份升級與數據恢復實例

第12章 系統漏洞檢測與修復

第13章 病毒發現與殺毒軟件的使用

相關資源:

- [其他圖書]《你不可不知的十萬個恐龍之謎》掃描版[PDF]

- [文學圖書]《愛因斯坦——思考的樂趣》高清掃描版[PDF]

- [教育科技]《初中英語詞匯速記》(祁林)掃描版[PDF]

- [人文社科]《諾頓360 V4.0》(Norton 360 2010 4.0 Build 127 - Final | 145 Mb)V4.0[壓縮包]

- [其他圖書]《神功絕技:李小龍二節棍攻擊法》掃描版[PDF]

- [人文社科]羊毛とおはな(Youmoutoohana) -《月見草》專輯[MP3]

- [經濟管理]《不會說話就做不好銷售》掃描版[PDF]

- [其他圖書]日系美女高清比基尼清涼照

- [生活圖書]《家庭防蟲滅鼠》掃描版[PDF]

- [人文社科]《新儒家哲學十八講》影印版[PDF]

- [電腦基礎]《MAC OS X 10.4 TIGER教程》(VTC.MAC.OS.X.10.4.TIGER.TUTORIALS)[Bin]

- [教育科技]《YAO & ARTUSIO麻醉學》(Yao&Artusio's Anesthes

- [其他圖書]《溫暖的巢穴:動物如何解決家庭問題》(Nestwarme: Wie Tiere Familienprobleme Losen)掃描版[PDF]

- [教育科技]《建築構造與識圖》掃描版[PDF]

- [硬盤游戲]《飯店大亨》(Hotel Mogul)[壓縮包]

- [其他圖書]《中華乾坤悟性秘功》掃描版[PDF]

- [人文社科]《思想者的足跡-五十位重要的西方經濟學家》(Fifty Major Economists)((美)史蒂文·普雷斯曼)中譯本,掃描版[PDF]

- [游戲周邊]《全美職業籃球聯賽2K11官方宣傳片操作控制篇》(NBA 2K11 Control)[MP4]

- [操作系統]Chrome OS操作系統下載

- [其他圖書]《跟王亞偉學炒股》掃描版[PDF]

- 《Linux寶典 2010版》(Wiley Linux Bible 2010 Edition)(Christopher Negus)文字版[PDF]

- 用SAI描繪可愛的女孩子

- 《idea+提升創意力的設計訣竅書》掃描版[PDF]

- 《最好的Android應用》(Best Android Apps)英文文字版

- 《OReilly計算機圖書2012年1月合集》(OReilly Books Collection)英文文字版/EPUB/115見32樓[PDF]

- 《新編會聲會影10中文版入門與提高》掃描版[P

- 《Internet路由結構(第2版)》掃描版[PDF]

- 《羅拉的奮斗:Excel菜鳥升職記》掃描版[PDF]

- 《blender教程合集》(blender教程合集)[CHM]

- 《Pro/ENGINEER 野火中文版 5.0 產品造型設計與破面

- 《計算機游戲指南》掃描版[PDF]

- 《Effective Java 中文版》(Effective Java Programming Language Guide)第一版[PDF]

免責聲明:本網站內容收集於互聯網,本站不承擔任何由於內容的合法性及健康性所引起的爭議和法律責任。如果侵犯了你的權益,請通知我們,我們會及時刪除相關內容,謝謝合作! 聯系信箱:[email protected]

Copyright © 電驢下載基地 All Rights Reserved