《黑客攻防全攻略》掃描版[PDF] 簡介: 中文名 : 黑客攻防全攻略 作者 : 安向東 圖書分類 : 網絡 資源格式 : PDF 版本 : 掃描版 出版社 : 中國鐵道出版社 書號 : 7113065759 發行時間 : 2006年3月22日 地區 : 大陸 語言 : 簡體中文 簡介 : 內容介紹: 本書緊緊圍繞黑客的攻與防展開,在詳細描述黑客攻

"《黑客攻防全攻略》掃描版[PDF]"介紹

中文名: 黑客攻防全攻略

作者: 安向東

圖書分類: 網絡

資源格式: PDF

版本: 掃描版

出版社: 中國鐵道出版社

書號: 7113065759

發行時間: 2006年3月22日

地區: 大陸

語言: 簡體中文

簡介:

內容介紹:

本書緊緊圍繞黑客的攻與防展開,在詳細描述黑客攻擊手段的同時,介紹了相應的防范方法,使讀者對攻防技術形成系統的了解,能夠更好地防范黑客的攻擊。全書共分為8章,包括揭示黑客的神秘面紗、windows系統幷不安全、深度剖析木馬的植入與攻擊、qq聊天深度攻擊、郵箱的偷窺和轟炸、來自游覽器的惡意攻擊,對iis服務器實施惡意攻擊和設置自己的上網安全防火牆等內容。

本書內容豐富、圖文幷茂、深入淺出,不僅適用於廣大網絡愛好者,而且適用於網絡安全從業人員及網絡管理員。

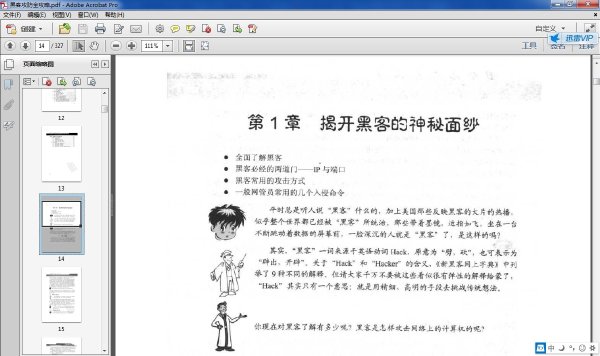

內容截圖:

網盤下載

我的圖書館

(長期更新各類IT類圖書)

目錄:

第1章 揭開黑客的神秘面紗

l-1 全面瞭解黑客

1-l-l 黑客為什麽要攻擊

l-1-2 瞭解黑客攻擊的流程

l-2 黑客必經的兩道門--ip與端口

l-2-l 什麽是ip

1-2-2 怎樣得到自己和別人的ip

1-2-3 什麽是端口

1-2-4 為什麽要進行ip掃描和端口掃描

1-3 黑客常用的攻擊方式

1-4 般網管員常用的幾個入侵命令

第2章 windows系統幷不安全

2-l 我們使用的windows系統幷不安全

2-1-l為什麽會存在安全缺陷

2-1-2為什麽我們使用的系統會不安全

2-2 windows系統漏洞攻防實戰

2-2-1 利用shed掃描具有遠程共享漏洞的計算機

2-2-2 netbios漏洞的入侵與防御

2-2-3 利用輸入法漏洞入侵windows2000

2-2-4 ipc$漏洞的入侵與防御

. 2-2-5 windows2000系統崩潰漏洞的攻防

2-2-6 對sam數據庫安全漏洞實施攻擊

2-2-7 rpc漏洞的攻防

2-2-8 突破網吧封鎖綫

2-3 windows系統中的密碼破解

2-3-l 破解共享密碼的幾種方法

2-3-2 如何對pwl文件實施攻擊

2-3-3 攻破屏幕保護密碼的壁壘

2-3-4 如何破解windowsnt系統的口令

2-3-5 熟悉ftp站點的破解

2-3-6 對非法用戶的權限進行限制

第3章 深度剖析木馬的植入與攻擊

3-1 木馬是如何實施攻擊的

3-1-1 木馬是如何侵入系統的

3-1-2 木馬是如何實施攻擊的

3-1-3 木馬可以造成什麽危害

3-1-4 網頁木馬制作例說

3-2 木馬的植入與隱藏

3-2-l 利用合成工具exebinder僞裝木馬

3-2-2 用合成工具exejoine僞裝木馬

3-2-3 利用萬能文件捆綁器僞裝木馬:

3-2-4 利用合成工具joine僞裝木馬

3-2-5 利用網頁木馬生成器僞裝木馬

3-2-6 如何隱藏自己的木馬服務器程序

3-2-7 木馬程序的啟動與發現

3-3 木馬信息反饋

3-3-l 掃描裝有木馬程序的計算機

3-3-2 執行者的木馬安裝配置

3-3-3 創建與目標計算機木馬程序的連接

3-4 常用木馬例說

3-4-1 冰河木馬的遠程控制技術

3-4-2 剖析backorifice2000木馬

3-4-3 揭開“網絡公牛(netbull)”的面紗

3-4-4 遠程監控殺手--網絡精靈木馬(netspy)

3-4-5 遠程控制少不了它--廣外女生木馬

3-4-6 網絡江湖的神秘高手--網絡神偷

3-5 木馬的清除和防范

3-5-l 使用troianremover清除木馬

3-5-2 如何使用thecleaner來清除木馬

3-5-3 使用bodetect檢測和清除b02000木馬

3-5-4 使用lockdown2000防火墻防范木馬

3-5-5 如何手動清除木馬

3-5-6 木馬未來的發展方向

第4章 妙手空空竊密碼--qq聊天深度攻擊

4-1 qq賬號與密碼本地攻防

4-1-l qq密碼本地破解的奧秘

4-l-2 利用魔道終結者偷窺聊天記錄

4-1-3 利用“qq登錄密碼修改專家”查看聊天記錄

4-l-4 qq密碼盜竊之暴力破解

4-l-5 使用qq密碼使者盜取密碼

4-1-6 利用qq密碼黑眼睛竊取密碼

4-1-7 如何使用qq木馬竊取密碼

4-l-8 溛鐾悼戳奶煊涗浐蚎q視頻欺騙

4-2 qq密碼在綫攻防

4-2-1 利用天空葵qq密碼探索者破解密碼

4-2-2 利用qqph在綫破解王破解qq密碼

4-2-3 使用qqexplorer破解qq密碼

4-2-4 利用qq計算機人在綫破解密碼

4-2-5 qq的干擾工具--qo蝸牛

4-2-6 僞造qq登錄窗口盜號

4-2-7 通過消息詐騙獲取qq密碼

4-2-8 針對qq密碼的盜號木馬

4-2-9 防范qq密碼的在綫破解

4-3 讓qq衝破代理的封鎖

4-3-l 通過ccproxy突圍qq代理

4-3-2 如何讓qq動態代理ip

4-4 企鵝殺手--qq信息炸彈與病毒

4-4-1 如何進行信息轟炸

4-4-2 從qq信息炸彈到病毒

4-4-3 如何在對話模式中發送消息炸彈

4-4-4 向指定的ip地址和端口號發送消息炸彈

4-4-5 學會對付qq消息炸彈

4-4-6 什麽是qq的身份認證炸彈

4-4-7 消息炸彈的原理與拆彈妙招

第5章 危險的電子郵件--郵箱的偷窺和轟炸

5-1 破解或獲取pop3郵箱密碼

5-1-l 使用流光竊取pop3郵箱密碼

5-1-2 黑雨pop3郵箱密碼暴力破解器

5-1-3 流影的攻擊與防范

5-2 破解或獲取web-mail的用戶名和密碼

5-2-1 如何暴力破解web-mail

5-2-2 網絡解密高手--webcracker4-0

5-2-3 利用溯雪web密碼探測器獲取密碼

5-2-4 來自惡性html郵件的欺騙

5-2-5 針對web-mail郵箱的cookie會話攻擊

5-2-6 針對web-mail郵箱的url會話攻擊

5-3 欺騙法獲取用戶名和密碼

5-3-l 瞭解電子郵件欺騙的手法

5-3-2 利用郵件地址欺騙來獲取用戶名和密碼

5-3-3 利用outlookexpress漏洞欺騙獲取用戶名和密碼

5-3-4 利用foxmail郵件欺騙獲取密碼

5-3-5 如何實現txt文件欺騙

5-3-6 如何繞過smtp服務器的身份驗證

5-4 電子郵箱轟炸攻防

5-4-1 郵件炸彈工具--quickfyre

5-4-2 郵件炸彈工具--kaboom!郵箱炸彈

5-4-3 郵件炸彈工具--avalanche郵箱炸彈

5-4-4 如何防范郵件炸彈

5-4-5 郵件炸彈的剋星e-mailchomper

5-5 郵件收發軟件的漏洞攻防

5-5-l 使用outlookexpress讓聯繫人地址暴露

5-5-2 衝破foxmail的賬戶口令封鎖

5-5-3 如何清除發送郵件時留下的痕跡

5-5-4 怎樣加密自己的郵箱與賬戶

5-5-5 如何快速、可靠地傳輸自己的電子郵件

第6章 防不勝防的不速之客--來自浏覽器的惡意攻擊

6-1 利用網頁惡意修改系統

6-1-1 利用vbs腳本病毒生成器實施攻擊

6-1-2 如何利用網頁實施攻擊

6-1-3 利用萬花穀病毒實施攻擊

6-2 網頁惡意代碼的解決之道

6-2-1 剖析一段網頁惡意代碼

6-2-2 剖析利用office對象刪除硬盤文件的攻擊

6-2-3 剖析利用office宏刪除硬盤文件的攻擊

6-2-4 剖析activex對象刪除硬盤文件的攻擊

6-2-5 如何防止硬盤文件被刪除

6-2-6 浏覽網頁時硬盤被共享的解決辦法

6-2-7 如何清除惡毒網站的惡意代碼

6-2-8 網頁作怪的預防方法

6-3 炸你沒商量--ie炸彈

6-3-1 ie死機共享炸彈的攻擊

6-3-2 ie窗口炸彈的防御

6-3-3 如何防御ie共享炸彈的攻擊

6-4 ie處理異常mime漏洞

6-4-1 使用木馬攻擊浏覽網頁的計算機

6-4-2 對浏覽網頁的用戶進行惡意指令攻擊

6-4-3 如何防范ie異常處理mime漏洞的攻擊

6-5 利用ie進行任意程序攻擊

6-5-l ip攻擊和共享攻擊

6-5-2 利用chm幫助文件進行任意程序攻擊

6-5-3 利用chm幫助文件進行任意程序的功擊的防范

6-5-4 利用ie對本地可執行文件進行攻擊

6-5-5 對利用ie進行本地任意程序的攻擊的防范

6-6 ie浏覽也洩密

6-6-1 利用訪問過的網頁洩密

6-6-2 使用ie浏覽網址(url)洩密

6-6-3 cookie洩密的解決方法

6-6-4 利用outlookexpress的查看郵件信息漏洞進行攻擊

6-6-5 利用ie漏洞讀取客戶機上文件的攻擊

6-6-6 如何防止ie洩密

第7章 對iis服務器實施惡意攻擊

7-1 iis服務器的進入

7-1-1 iis常見漏洞-覽

7-1-2 怎樣利用iis漏洞入侵

7-1-3 如何設置自己的iis服務器

7-2 unicode漏洞攻防

7-2-1 使用rangescan查找unicode漏洞

7-2-2 利用unicode漏洞修改目標主頁

7-2-3 利用unicode漏洞操作目標主機的文件的攻擊

7-2-4 利用unicode漏洞進-步控制該主機

7-2-5 unicode漏洞解決方案

7-3 cgi解譯錯誤漏洞攻防

7-3-l 認識cgi漏洞檢測工具

7-3-1 揭秘guestbook-cgi漏洞分析

7-3-3 認識search-cgi漏洞分析

7-4 printer緩衝區漏洞

7-4-l 利用iis5-0的-printer溢出漏洞實施攻擊

7-4-2 利用-printer的遠程溢出漏洞實施攻擊

7-5 frontpage2000服務器擴展緩衝區溢出漏洞

7-5-l frontpage2000服務器擴展緩衝區溢出漏洞分析

7-5-2 測試frontpage2000服務器擴展緩衝區溢出漏洞

7-5-3 防范frontpage2000服務器擴展緩衝區溢出漏洞

第8章 設置自己的上網安全防火墻

8-1 隱藏ip幷關閉不必要的端口

8-1-l 學會隱藏自己的ip

8-1-2 徹底隱藏騰訊qq的ip地址

8-1-3 限制或關閉不必要的防火墻端口

8-1-4 如何限制或關閉計算機不用的端口

8-2 各類防火墻詳解

8-2-1 如何使用天網防火墻防御網絡攻擊

8-2-2 功能強大的網絡安全特警2003

8-2-3 全面剖析windowsxp防火墻

8-2-4 網絡安全保護神--免費的個人網絡防火墻zonealarm

作者: 安向東

圖書分類: 網絡

資源格式: PDF

版本: 掃描版

出版社: 中國鐵道出版社

書號: 7113065759

發行時間: 2006年3月22日

地區: 大陸

語言: 簡體中文

簡介:

內容介紹:

本書緊緊圍繞黑客的攻與防展開,在詳細描述黑客攻擊手段的同時,介紹了相應的防范方法,使讀者對攻防技術形成系統的了解,能夠更好地防范黑客的攻擊。全書共分為8章,包括揭示黑客的神秘面紗、windows系統幷不安全、深度剖析木馬的植入與攻擊、qq聊天深度攻擊、郵箱的偷窺和轟炸、來自游覽器的惡意攻擊,對iis服務器實施惡意攻擊和設置自己的上網安全防火牆等內容。

本書內容豐富、圖文幷茂、深入淺出,不僅適用於廣大網絡愛好者,而且適用於網絡安全從業人員及網絡管理員。

內容截圖:

網盤下載

我的圖書館

(長期更新各類IT類圖書)

目錄:

第1章 揭開黑客的神秘面紗

l-1 全面瞭解黑客

1-l-l 黑客為什麽要攻擊

l-1-2 瞭解黑客攻擊的流程

l-2 黑客必經的兩道門--ip與端口

l-2-l 什麽是ip

1-2-2 怎樣得到自己和別人的ip

1-2-3 什麽是端口

1-2-4 為什麽要進行ip掃描和端口掃描

1-3 黑客常用的攻擊方式

1-4 般網管員常用的幾個入侵命令

第2章 windows系統幷不安全

2-l 我們使用的windows系統幷不安全

2-1-l為什麽會存在安全缺陷

2-1-2為什麽我們使用的系統會不安全

2-2 windows系統漏洞攻防實戰

2-2-1 利用shed掃描具有遠程共享漏洞的計算機

2-2-2 netbios漏洞的入侵與防御

2-2-3 利用輸入法漏洞入侵windows2000

2-2-4 ipc$漏洞的入侵與防御

. 2-2-5 windows2000系統崩潰漏洞的攻防

2-2-6 對sam數據庫安全漏洞實施攻擊

2-2-7 rpc漏洞的攻防

2-2-8 突破網吧封鎖綫

2-3 windows系統中的密碼破解

2-3-l 破解共享密碼的幾種方法

2-3-2 如何對pwl文件實施攻擊

2-3-3 攻破屏幕保護密碼的壁壘

2-3-4 如何破解windowsnt系統的口令

2-3-5 熟悉ftp站點的破解

2-3-6 對非法用戶的權限進行限制

第3章 深度剖析木馬的植入與攻擊

3-1 木馬是如何實施攻擊的

3-1-1 木馬是如何侵入系統的

3-1-2 木馬是如何實施攻擊的

3-1-3 木馬可以造成什麽危害

3-1-4 網頁木馬制作例說

3-2 木馬的植入與隱藏

3-2-l 利用合成工具exebinder僞裝木馬

3-2-2 用合成工具exejoine僞裝木馬

3-2-3 利用萬能文件捆綁器僞裝木馬:

3-2-4 利用合成工具joine僞裝木馬

3-2-5 利用網頁木馬生成器僞裝木馬

3-2-6 如何隱藏自己的木馬服務器程序

3-2-7 木馬程序的啟動與發現

3-3 木馬信息反饋

3-3-l 掃描裝有木馬程序的計算機

3-3-2 執行者的木馬安裝配置

3-3-3 創建與目標計算機木馬程序的連接

3-4 常用木馬例說

3-4-1 冰河木馬的遠程控制技術

3-4-2 剖析backorifice2000木馬

3-4-3 揭開“網絡公牛(netbull)”的面紗

3-4-4 遠程監控殺手--網絡精靈木馬(netspy)

3-4-5 遠程控制少不了它--廣外女生木馬

3-4-6 網絡江湖的神秘高手--網絡神偷

3-5 木馬的清除和防范

3-5-l 使用troianremover清除木馬

3-5-2 如何使用thecleaner來清除木馬

3-5-3 使用bodetect檢測和清除b02000木馬

3-5-4 使用lockdown2000防火墻防范木馬

3-5-5 如何手動清除木馬

3-5-6 木馬未來的發展方向

第4章 妙手空空竊密碼--qq聊天深度攻擊

4-1 qq賬號與密碼本地攻防

4-1-l qq密碼本地破解的奧秘

4-l-2 利用魔道終結者偷窺聊天記錄

4-1-3 利用“qq登錄密碼修改專家”查看聊天記錄

4-l-4 qq密碼盜竊之暴力破解

4-l-5 使用qq密碼使者盜取密碼

4-1-6 利用qq密碼黑眼睛竊取密碼

4-1-7 如何使用qq木馬竊取密碼

4-l-8 溛鐾悼戳奶煊涗浐蚎q視頻欺騙

4-2 qq密碼在綫攻防

4-2-1 利用天空葵qq密碼探索者破解密碼

4-2-2 利用qqph在綫破解王破解qq密碼

4-2-3 使用qqexplorer破解qq密碼

4-2-4 利用qq計算機人在綫破解密碼

4-2-5 qq的干擾工具--qo蝸牛

4-2-6 僞造qq登錄窗口盜號

4-2-7 通過消息詐騙獲取qq密碼

4-2-8 針對qq密碼的盜號木馬

4-2-9 防范qq密碼的在綫破解

4-3 讓qq衝破代理的封鎖

4-3-l 通過ccproxy突圍qq代理

4-3-2 如何讓qq動態代理ip

4-4 企鵝殺手--qq信息炸彈與病毒

4-4-1 如何進行信息轟炸

4-4-2 從qq信息炸彈到病毒

4-4-3 如何在對話模式中發送消息炸彈

4-4-4 向指定的ip地址和端口號發送消息炸彈

4-4-5 學會對付qq消息炸彈

4-4-6 什麽是qq的身份認證炸彈

4-4-7 消息炸彈的原理與拆彈妙招

第5章 危險的電子郵件--郵箱的偷窺和轟炸

5-1 破解或獲取pop3郵箱密碼

5-1-l 使用流光竊取pop3郵箱密碼

5-1-2 黑雨pop3郵箱密碼暴力破解器

5-1-3 流影的攻擊與防范

5-2 破解或獲取web-mail的用戶名和密碼

5-2-1 如何暴力破解web-mail

5-2-2 網絡解密高手--webcracker4-0

5-2-3 利用溯雪web密碼探測器獲取密碼

5-2-4 來自惡性html郵件的欺騙

5-2-5 針對web-mail郵箱的cookie會話攻擊

5-2-6 針對web-mail郵箱的url會話攻擊

5-3 欺騙法獲取用戶名和密碼

5-3-l 瞭解電子郵件欺騙的手法

5-3-2 利用郵件地址欺騙來獲取用戶名和密碼

5-3-3 利用outlookexpress漏洞欺騙獲取用戶名和密碼

5-3-4 利用foxmail郵件欺騙獲取密碼

5-3-5 如何實現txt文件欺騙

5-3-6 如何繞過smtp服務器的身份驗證

5-4 電子郵箱轟炸攻防

5-4-1 郵件炸彈工具--quickfyre

5-4-2 郵件炸彈工具--kaboom!郵箱炸彈

5-4-3 郵件炸彈工具--avalanche郵箱炸彈

5-4-4 如何防范郵件炸彈

5-4-5 郵件炸彈的剋星e-mailchomper

5-5 郵件收發軟件的漏洞攻防

5-5-l 使用outlookexpress讓聯繫人地址暴露

5-5-2 衝破foxmail的賬戶口令封鎖

5-5-3 如何清除發送郵件時留下的痕跡

5-5-4 怎樣加密自己的郵箱與賬戶

5-5-5 如何快速、可靠地傳輸自己的電子郵件

第6章 防不勝防的不速之客--來自浏覽器的惡意攻擊

6-1 利用網頁惡意修改系統

6-1-1 利用vbs腳本病毒生成器實施攻擊

6-1-2 如何利用網頁實施攻擊

6-1-3 利用萬花穀病毒實施攻擊

6-2 網頁惡意代碼的解決之道

6-2-1 剖析一段網頁惡意代碼

6-2-2 剖析利用office對象刪除硬盤文件的攻擊

6-2-3 剖析利用office宏刪除硬盤文件的攻擊

6-2-4 剖析activex對象刪除硬盤文件的攻擊

6-2-5 如何防止硬盤文件被刪除

6-2-6 浏覽網頁時硬盤被共享的解決辦法

6-2-7 如何清除惡毒網站的惡意代碼

6-2-8 網頁作怪的預防方法

6-3 炸你沒商量--ie炸彈

6-3-1 ie死機共享炸彈的攻擊

6-3-2 ie窗口炸彈的防御

6-3-3 如何防御ie共享炸彈的攻擊

6-4 ie處理異常mime漏洞

6-4-1 使用木馬攻擊浏覽網頁的計算機

6-4-2 對浏覽網頁的用戶進行惡意指令攻擊

6-4-3 如何防范ie異常處理mime漏洞的攻擊

6-5 利用ie進行任意程序攻擊

6-5-l ip攻擊和共享攻擊

6-5-2 利用chm幫助文件進行任意程序攻擊

6-5-3 利用chm幫助文件進行任意程序的功擊的防范

6-5-4 利用ie對本地可執行文件進行攻擊

6-5-5 對利用ie進行本地任意程序的攻擊的防范

6-6 ie浏覽也洩密

6-6-1 利用訪問過的網頁洩密

6-6-2 使用ie浏覽網址(url)洩密

6-6-3 cookie洩密的解決方法

6-6-4 利用outlookexpress的查看郵件信息漏洞進行攻擊

6-6-5 利用ie漏洞讀取客戶機上文件的攻擊

6-6-6 如何防止ie洩密

第7章 對iis服務器實施惡意攻擊

7-1 iis服務器的進入

7-1-1 iis常見漏洞-覽

7-1-2 怎樣利用iis漏洞入侵

7-1-3 如何設置自己的iis服務器

7-2 unicode漏洞攻防

7-2-1 使用rangescan查找unicode漏洞

7-2-2 利用unicode漏洞修改目標主頁

7-2-3 利用unicode漏洞操作目標主機的文件的攻擊

7-2-4 利用unicode漏洞進-步控制該主機

7-2-5 unicode漏洞解決方案

7-3 cgi解譯錯誤漏洞攻防

7-3-l 認識cgi漏洞檢測工具

7-3-1 揭秘guestbook-cgi漏洞分析

7-3-3 認識search-cgi漏洞分析

7-4 printer緩衝區漏洞

7-4-l 利用iis5-0的-printer溢出漏洞實施攻擊

7-4-2 利用-printer的遠程溢出漏洞實施攻擊

7-5 frontpage2000服務器擴展緩衝區溢出漏洞

7-5-l frontpage2000服務器擴展緩衝區溢出漏洞分析

7-5-2 測試frontpage2000服務器擴展緩衝區溢出漏洞

7-5-3 防范frontpage2000服務器擴展緩衝區溢出漏洞

第8章 設置自己的上網安全防火墻

8-1 隱藏ip幷關閉不必要的端口

8-1-l 學會隱藏自己的ip

8-1-2 徹底隱藏騰訊qq的ip地址

8-1-3 限制或關閉不必要的防火墻端口

8-1-4 如何限制或關閉計算機不用的端口

8-2 各類防火墻詳解

8-2-1 如何使用天網防火墻防御網絡攻擊

8-2-2 功能強大的網絡安全特警2003

8-2-3 全面剖析windowsxp防火墻

8-2-4 網絡安全保護神--免費的個人網絡防火墻zonealarm

相關資源:

- [計算機與網絡]《Java開發實戰經典(名師講壇)》掃描版[PDF]

- [其他圖書]《李小龍腿功教室:超級腿功訓練88課》掃描版

- [人文社科]《太上感應篇(講記)》掃描版[PDF]

- [生活圖書]《10-16歲叛逆期6:父母引導女孩的100個細節》掃

- [其他圖書]《奧運會世界紀錄全記錄》(The Olympic & World Records Book 2016)矢量插圖版[PDF]

- [人文社科]《人言可畏》(People Will Talk)[DVDRip]

- [其他圖書]《鄭欽安醫書闡釋:醫理真傳 醫法圓通 傷寒恆論》全集 》(鄭欽安)文字版[PDF]

- [文學圖書]《山楂樹之戀》文字版 艾米◎著 降龍伏虎

- [經濟管理]《禮物(《誰動了我的奶酪》後,斯賓塞歷時五年精心打造)》掃描版[PDF]

- [生活圖書]《婦科雜病》掃描版[PDF]

- [光盤游戲]《公主和青蛙》(The Princess and the Frog)破解版[光盤鏡像]

- [游戲綜合]《永恆之柱》(Pillars of Eternity)免安裝硬盤版

- [人文社科]《神勇雙響炮》(pom pom)國粵雙語版[HALFCD]

- [電腦基礎]《《maya(CN)教學之四足動物綁定(中文視頻).rar》(maya2008)maya2008[壓縮包]》[壓縮包]

- [生活圖書]《服裝織補技術》掃描版[PDF]

- [電子雜志]《留聲機》(GRAMOPHONE)[英文原版][091121補充0812號CD]資料下載

- [硬盤游戲]《惡靈危機2部合集》(Crisis Evil 1&2)免安裝完整硬盤版[壓縮包]

- [網絡軟件]《衛星地圖下載工具》(SoftOnPc Universal Maps Downloader)v6.858[壓縮包]

- [硬盤游戲]《FIBA籃球經理2008》(FiBA Basketball Manager 2008)硬盤版

- [學習課件]《高薪網管之路》[PDF]

- 《微傳感器:原理、技術及應用》高清文字版[PDF]

- 《JavaScript語法和對象速查手冊》掃描版[PDF]

- 《曲徑通幽PHOTOSHOP通道魔法》(曲徑通幽PHOTOSHOP通道魔法)(孫迎新 楊小宇)出版日期:2003-12-1[PDF]

- 《程序員成長課堂:C++標准教程》掃描版[PDF]

- 《漫畫傅裡葉解析》掃描版[PDF]

- 《Visual Basic程序設計教程 (第4版)》掃描版[PDF]

- 《黑客攻防大師(第2版)》掃描版[PDF]

- 《Java典型應用徹查1000例:圖形與網絡游戲開發》掃描版[PDF]

- 《HTML&CSS精粹》(HTML & CSS: The Good Parts)英文文

- 《ActionScript大型網頁游戲開發》掃描版[PDF]

- 《3D巨匠3ds Max2008完全手冊:建模篇》掃描版[PDF]

- 《Android 3D游戲開發技術寶典:OpenGL ES 2.0》掃描版[PDF]

免責聲明:本網站內容收集於互聯網,本站不承擔任何由於內容的合法性及健康性所引起的爭議和法律責任。如果侵犯了你的權益,請通知我們,我們會及時刪除相關內容,謝謝合作! 聯系信箱:[email protected]

Copyright © 電驢下載基地 All Rights Reserved