《Linux網絡安全技術與實現(第2版)》掃描版[PDF] 簡介: 中文名 : Linux網絡安全技術與實現(第2版) 作者 : 陳勇勳 圖書分類 : 網絡 資源格式 : PDF 版本 : 掃描版 出版社 : 清華大學出版社 書號 : 9787302278863 發行時間 : 2012年4月16日 地區 : 大陸 語言 : 簡體中文 簡介 : 內容介紹: 《Linux網絡

"《Linux網絡安全技術與實現(第2版)》掃描版[PDF]"介紹

中文名: Linux網絡安全技術與實現(第2版)

作者: 陳勇勳

圖書分類: 網絡

資源格式: PDF

版本: 掃描版

出版社: 清華大學出版社

書號: 9787302278863

發行時間: 2012年4月16日

地區: 大陸

語言: 簡體中文

簡介:

內容介紹:

《Linux網絡安全技術與實現(第2版)》首先討論網絡基礎架構,然後循序漸進地講解安全、基於策略的路由、流量控制和虛擬專用網絡等知識,帶您在網絡安全世界中盡情暢游。如果您准備投身Linux網絡安全領域,那麼這本將理論與實踐完美融為一體的書籍將是您的良師益友,將全面系統地指導您構建固若金湯的企業網絡安全屏障。

內容截圖:

網盤下載

我的圖書館1

我的圖書館2

(長期更新各類圖書)

目錄:

第 1 章 防火牆的基本概念 1

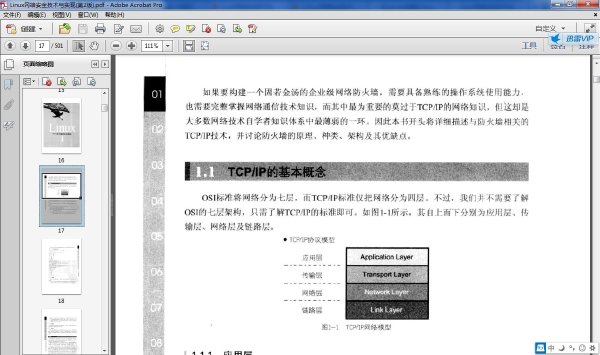

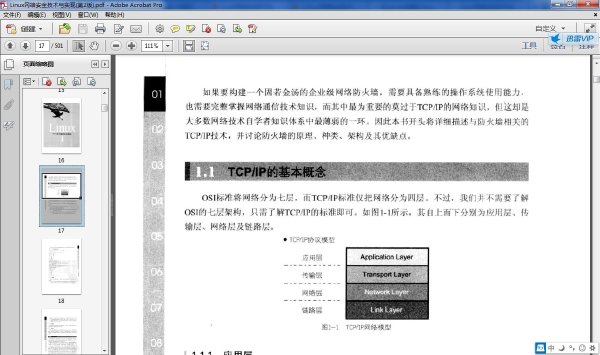

1.1 tcp/ip的基本概念 2

1.1.1 應用層 2

1.1.2 傳輸層 3

1.1.3 網絡層 4

1.1.4 鏈路層 4

1.2 數據包傳輸 4

1.3 tcp、udp及socket的關系 9

1.4 何謂防火牆 12

1.5 防火牆的判斷依據 14

1.5.1 各層數據包包頭內的信息 14

1.5.2 數據包所承載的數據內容 16

1.5.3 連接狀態 16

1.6 防火牆的分類 17

1.6.1 數據包過濾防火牆 17

1.6.2 應用層防火牆 18

1.7 常見的防火牆結構 19

1.7.1 單機防火牆 19

1.7.2 網關式防火牆 20

.1.7.3 透明防火牆 24

1.8 小結 24

第 2 章 netfilter/iptables 25

2.1 何謂內核 26

2.2 何謂netfilter 27

2.3 netfilter與linux的關系 27

2.4 netfilter工作的位置 28

2.5 netfilter的命令結構 30

2.6 netfilter的filter機制 31

2.7 規則的匹配方式 35

2.8 netfilter與iptables的關系 36

2.9 iptables工具的使用方法 38

2.9.1 iptables命令參數 38

2.9.2 iptables規則語法 48

2.9.3 學以致用:iptables的規則語法 56

2.10 使用iptables機制來構建簡單的單機防火牆 57

2.10.1 如何測試防火牆規則正確與否 59

2.10.2 解決無法在防火牆主機上對外建立連接的問題 62

2.10.3 管理防火牆規則數據庫的辦法 68

2.11 使用filter機制來構建網關式防火牆 71

2.12 netfilter的nat機制 73

2.12.1 ip網段的劃分 73

2.12.2 私有ip 74

2.12.3 nat 74

2.12.4 數據包傳輸方向與snat及dnat的關系 76

2.12.5 nat的分類 79

2.12.6 nat並非無所不能 86

2.13 netfilter的mangle機制 86

2.14 netfilter的raw機制 89

2.15 小結 91

第 3 章 netfilter的匹配方式及處理方法 93

3.1 匹配方式 94

3.1.1 內置的匹配方式 94

3.1.2 從模塊擴展而來的匹配方式 98

3.2 處理方法 139

3.2.1 內置的處理方法 139

3.2.2 由模塊擴展的處理方法 142

3.3 小結 153

第 4 章 netfilter/iptables的高級技巧 155

4.1 防火牆性能的最優化 156

4.1.1 調整防火牆規則順序 156

4.1.2 巧妙使用multiport及iprange模塊 158

4.1.3 巧妙使用用戶定義的鏈 158

4.2 netfilter連接處理能力與內存消耗 159

4.2.1 計算最大連接數 160

4.2.2 調整連接跟蹤數 160

4.2.3 連接跟蹤數量與內存消耗 161

4.3 使用raw 表 162

4.4 簡單及復雜通信協議的處理 163

4.4.1 簡單通信協議 163

4.4.2 復雜通信協議 164

4.4.3 icmp數據包的處理原則 171

4.4.4 在dmz上使用nat將面臨的問題及解決方案 172

4.4.5 常見的網絡攻擊手段及防御方法 175

4.5 小結 191

第 5 章 代理服務器的應用 193

5.1 何謂代理服務器 194

5.2 代理服務器支持的通信協議 195

5.3 代理服務器的分類 195

5.3.1 何謂緩存代理 195

5.3.2 何謂反向代理 196

5.4 代理服務器的硬件要求 197

5.5 安裝squid代理 198

5.6 使用squid構建緩存代理 199

5.6.1 緩存代理的基本配置 199

5.6.2 緩存代理客戶端的配置 204

5.6.3 緩存代理的高級配置 205

5.6.4 緩存代理連接訪問控制 209

5.6.5 緩存對象的管理 210

5.6.6 squid代理的工作日志 214

5.6.7 squid代理的名稱解析 216

5.7 透明代理 217

5.7.1 透明代理的工作原理 217

5.7.2 透明代理的配置 218

5.8 反向代理 219

5.8.1 web 服務器的分類 219

5.8.2 構建反向代理 221

5.9 小結 226

第 6 章 使用netfilter/iptables保護企業網絡 227

6.1 防火牆結構的選擇 228

6.2 防火牆本機的安全 230

6.2.1 網絡攻擊 230

6.2.2 系統入侵 231

6.2.3 入站/出站的考慮事項 231

6.2.4 遠程管理的安全考慮事項 232

6.3 防火牆的規則定義 232

6.3.1 企業內部與因特網 232

6.3.2 dmz與因特網 234

6.3.3 企業內部與dmz 238

6.4 入侵與防御的其他注意事項 238

6.4.1 更新系統軟件 238

6.4.2 syn flooding攻擊防御 238

6.4.3 ip欺騙防御 241

6.5 小結 242

第 7 章 linux內核編譯 243

7.1 為何需要重新編譯內核 245

7.2 內核編譯 246

7.2.1 安裝軟件開發環境 246

7.2.2 獲取內核源代碼 247

7.2.3 整合源代碼 248

7.2.4 設置編譯完成後的內核版本號 249

7.2.5 清理內核源代碼以外的臨時文件 249

7.2.6 設置內核編譯參數 250

7.2.7 執行編譯操作 252

7.2.8 安裝模塊及結構中心 253

7.2.9 修改開機管理程序 255

7.3 如何安裝內核補丁 257

7.3.1 下載補丁文件及內核源代碼 257

7.3.2 准備內核及補丁的源代碼 258

7.3.3 運行內核補丁 259

7.3.4 設置內核編譯參數 259

7.3.5 內核編譯完畢後的檢查 260

7.4 小結 260

第 8 章 應用層防火牆 261

8.1 如何為iptables安裝補丁 263

8.2 layer7模塊識別應用層協議的原理 264

8.3 安裝layer7模塊的模式 265

8.4 如何使用layer7模塊 267

8.5 layer7模塊使用示例說明 268

8.6 結合使用包過濾器與layer7模塊 271

8.7 小結 273

第 9 章 透明式防火牆 275

9.1 何謂橋接模式 278

9.2 何謂透明式防火牆 279

9.3 構建透明式防火牆 279

9.3.1 使用linux構建網橋 280

9.3.2 netfilter在layer3及layer2的工作邏輯 284

9.3.3 另一種透明式防火牆 290

9.3.4 配置代理arp 290

9.4 小結 292

第 10 章 基於策略的路由及多路帶寬合並 293

10.1 何謂基於策略的路由 294

10.2 了解linux的路由機制 296

10.3 路由策略數據庫與路由表的管理 298

10.3.1 管理策略數據庫 298

10.3.2 管理路由表 302

10.4 帶寬合並 305

10.4.1 何謂帶寬合並 306

10.4.2 企業內的帶寬合並 307

10.5 小結 319

第 11 章 linux的帶寬管理 321

11.1 隊列 322

11.1.1 不可分類的隊列算法 323

11.1.2 可分類的隊列算法 323

11.2 linux帶寬管理 324

11.3 過濾器 325

11.3.1 fw過濾器 326

11.3.2 u32過濾器 326

11.4 帶寬管理部署示例 326

11.4.1 帶寬劃分 327

11.4.2 設置隊列算法 327

11.4.3 設置隊列規則 328

11.4.4 設置過濾器 329

11.4.5 測試 330

11.5 帶寬借用 332

11.6 類別中的隊列 334

11.7 linux帶寬管理的限制 335

11.8 網橋模式中的帶寬管理 338

11.9 多接口的帶寬管理 339

11.9.1 為內核及iptables安裝補丁 340

11.9.2 多接口帶寬管理 341

11.10 實際案例 343

11.11 小結 348

第 12 章 流量統計 349

12.1 安裝及測試snmp服務器 350

12.1.1 安裝snmp服務器 350

12.1.2 測試snmp服務器 351

12.2 安裝及設置mrtg 352

12.2.1 安裝mrtg 352

12.2.2 設置mrtg 352

12.2.3 使用cfgmaker工具編寫mrtg針對網卡的配置文件 353

12.3 另一種網絡流量監測方式 357

12.3.1 結合使用netfilter/iptables和mrtg來監測網絡流量 357

12.3.2 手動編寫mrtg的配置文件 359

12.4 外部程序及mrtg配置文件的示例 360

12.5 小結 362

第 13 章 弱點掃描、入侵檢測及主動防御系統 363

13.1 何謂弱點掃描 364

13.1.1 openvas弱點掃描工具 364

13.1.2 openvas弱點掃描工具的工作架構 365

13.1.3 下載及安裝openvas弱點掃描工具 365

13.1.4 進行弱點掃描 368

13.2 入侵檢測系統 374

13.2.1 網絡設備的限制 374

13.2.2 入侵檢測系統的分類 375

13.2.3 入侵檢測系統的部署 375

13.2.4 snort入侵檢測系統介紹 376

13.2.5 下載及安裝snort入侵檢測系統 377

13.2.6 下載及安裝snort的規則數據庫 378

13.2.7 配置snort 381

13.2.8 snort的啟停 382

13.2.9 snort的警告 382

13.3 主動防御系統 383

13.3.1 下載guardian 384

13.3.2 安裝guardian 384

13.3.3 設置guardian 385

13.3.4 guardian的啟停 386

13.4 小結 387

第 14 章 vpn基礎篇 389

14.1 何謂vpn 390

14.1.1 vpn的原理 392

14.1.2 常見的vpn架構 393

14.1.3 vpn的安全問題 393

14.1.4 vpn機制的優缺點 393

14.2 數據加解密 394

14.2.1 何謂“明文” 394

14.2.2 何謂“密文” 395

14.3 數據加密類型 396

14.3.1 對稱加密 396

14.3.2 非對稱加密 397

14.4 哈希算法 398

14.4.1 常見的哈希算法 399

14.4.2 哈希算法的特性 399

14.5 基於ipsec的vpn 400

14.5.1 ipsec的工作模式 400

14.5.2 ipsec的組成要素 401

14.5.3 ah及esp協議運行時需要設置的參數 409

14.5.4 安裝ipsec參數的管理工具 411

14.5.5 配置傳輸模式ipsec vpn 411

14.6 linux中的ipsec架構 420

14.6.1 ipsec機制的spd 421

14.6.2 ipsec機制的sad 422

14.7 小結 425

第 15 章 vpn實戰篇 427

15.1 ike 428

15.2 preshared keys驗證模式下的傳輸模式vpn 433

15.2.1 數據庫服務器的設置 434

15.2.2 客戶端主機的設置 435

15.2.3 啟動vpn 436

15.3 preshared keys驗證模式下的隧道模式vpn 437

15.3.1 vpn 服務器(a)主機上的設置 438

15.3.2 vpn 服務器( 主機上的設置 439

主機上的設置 439

15.4 何謂數字證書 440

15.4.1 數字證書的必要性 440

15.4.2 證書管理中心 441

15.4.3 將linux系統作為企業的ca 447

15.5 數字證書驗證模式下的傳輸模式vpn 453

15.5.1 證書的生成及保存 453

15.5.2 客戶端vpn主機的設置 454

15.6 數字證書驗證模式下的隧道模式vpn 457

15.6.1 證書的生成及保存 457

15.6.2 設置vpn 服務器(a) 457

15.6.3 設置vpn 服務器( 458

458

15.6.4 啟動ipsec 459

15.7 小結 459

第 16 章 vpn:l2tp over ipsec 461

16.1 何謂ppp 462

16.2 何謂l2tp協議 462

16.2.1 l2tp協議的原理 463

16.2.2 l2tp協議的安全問題 465

16.2.3 l2tp協議安全問題的解決方案 465

16.2.4 client to site的l2tp vpn結構探討 466

16.2.5 l2tp 客戶端及服務器之間網段的選擇 467

16.2.6 proxy arp的工作原理 467

16.3 構建l2tp vpn 470

16.3.1 配置l2tp服務器 470

16.3.2 配置ppp服務器 472

16.3.3 建立vpn的撥號帳戶 472

16.3.4 證書的生成及保存 473

16.3.5 配置安全策略 473

16.3.6 ike配置文件 474

16.3.7 啟動l2tp服務器 475

16.4 配置l2tp客戶端 475

16.4.1 生成l2tp客戶端證書 475

16.4.2 將證書導入windows xp/7系統前的准備工作 476

16.4.3 設置windows xp系統上的l2tp客戶端 476

16.4.4 設置windows 7系統中的l2tp客戶端 484

16.5 ipsec連接穿透nat的問題 492

16.6 小結 494

作者: 陳勇勳

圖書分類: 網絡

資源格式: PDF

版本: 掃描版

出版社: 清華大學出版社

書號: 9787302278863

發行時間: 2012年4月16日

地區: 大陸

語言: 簡體中文

簡介:

內容介紹:

《Linux網絡安全技術與實現(第2版)》首先討論網絡基礎架構,然後循序漸進地講解安全、基於策略的路由、流量控制和虛擬專用網絡等知識,帶您在網絡安全世界中盡情暢游。如果您准備投身Linux網絡安全領域,那麼這本將理論與實踐完美融為一體的書籍將是您的良師益友,將全面系統地指導您構建固若金湯的企業網絡安全屏障。

內容截圖:

網盤下載

我的圖書館1

我的圖書館2

(長期更新各類圖書)

目錄:

第 1 章 防火牆的基本概念 1

1.1 tcp/ip的基本概念 2

1.1.1 應用層 2

1.1.2 傳輸層 3

1.1.3 網絡層 4

1.1.4 鏈路層 4

1.2 數據包傳輸 4

1.3 tcp、udp及socket的關系 9

1.4 何謂防火牆 12

1.5 防火牆的判斷依據 14

1.5.1 各層數據包包頭內的信息 14

1.5.2 數據包所承載的數據內容 16

1.5.3 連接狀態 16

1.6 防火牆的分類 17

1.6.1 數據包過濾防火牆 17

1.6.2 應用層防火牆 18

1.7 常見的防火牆結構 19

1.7.1 單機防火牆 19

1.7.2 網關式防火牆 20

.1.7.3 透明防火牆 24

1.8 小結 24

第 2 章 netfilter/iptables 25

2.1 何謂內核 26

2.2 何謂netfilter 27

2.3 netfilter與linux的關系 27

2.4 netfilter工作的位置 28

2.5 netfilter的命令結構 30

2.6 netfilter的filter機制 31

2.7 規則的匹配方式 35

2.8 netfilter與iptables的關系 36

2.9 iptables工具的使用方法 38

2.9.1 iptables命令參數 38

2.9.2 iptables規則語法 48

2.9.3 學以致用:iptables的規則語法 56

2.10 使用iptables機制來構建簡單的單機防火牆 57

2.10.1 如何測試防火牆規則正確與否 59

2.10.2 解決無法在防火牆主機上對外建立連接的問題 62

2.10.3 管理防火牆規則數據庫的辦法 68

2.11 使用filter機制來構建網關式防火牆 71

2.12 netfilter的nat機制 73

2.12.1 ip網段的劃分 73

2.12.2 私有ip 74

2.12.3 nat 74

2.12.4 數據包傳輸方向與snat及dnat的關系 76

2.12.5 nat的分類 79

2.12.6 nat並非無所不能 86

2.13 netfilter的mangle機制 86

2.14 netfilter的raw機制 89

2.15 小結 91

第 3 章 netfilter的匹配方式及處理方法 93

3.1 匹配方式 94

3.1.1 內置的匹配方式 94

3.1.2 從模塊擴展而來的匹配方式 98

3.2 處理方法 139

3.2.1 內置的處理方法 139

3.2.2 由模塊擴展的處理方法 142

3.3 小結 153

第 4 章 netfilter/iptables的高級技巧 155

4.1 防火牆性能的最優化 156

4.1.1 調整防火牆規則順序 156

4.1.2 巧妙使用multiport及iprange模塊 158

4.1.3 巧妙使用用戶定義的鏈 158

4.2 netfilter連接處理能力與內存消耗 159

4.2.1 計算最大連接數 160

4.2.2 調整連接跟蹤數 160

4.2.3 連接跟蹤數量與內存消耗 161

4.3 使用raw 表 162

4.4 簡單及復雜通信協議的處理 163

4.4.1 簡單通信協議 163

4.4.2 復雜通信協議 164

4.4.3 icmp數據包的處理原則 171

4.4.4 在dmz上使用nat將面臨的問題及解決方案 172

4.4.5 常見的網絡攻擊手段及防御方法 175

4.5 小結 191

第 5 章 代理服務器的應用 193

5.1 何謂代理服務器 194

5.2 代理服務器支持的通信協議 195

5.3 代理服務器的分類 195

5.3.1 何謂緩存代理 195

5.3.2 何謂反向代理 196

5.4 代理服務器的硬件要求 197

5.5 安裝squid代理 198

5.6 使用squid構建緩存代理 199

5.6.1 緩存代理的基本配置 199

5.6.2 緩存代理客戶端的配置 204

5.6.3 緩存代理的高級配置 205

5.6.4 緩存代理連接訪問控制 209

5.6.5 緩存對象的管理 210

5.6.6 squid代理的工作日志 214

5.6.7 squid代理的名稱解析 216

5.7 透明代理 217

5.7.1 透明代理的工作原理 217

5.7.2 透明代理的配置 218

5.8 反向代理 219

5.8.1 web 服務器的分類 219

5.8.2 構建反向代理 221

5.9 小結 226

第 6 章 使用netfilter/iptables保護企業網絡 227

6.1 防火牆結構的選擇 228

6.2 防火牆本機的安全 230

6.2.1 網絡攻擊 230

6.2.2 系統入侵 231

6.2.3 入站/出站的考慮事項 231

6.2.4 遠程管理的安全考慮事項 232

6.3 防火牆的規則定義 232

6.3.1 企業內部與因特網 232

6.3.2 dmz與因特網 234

6.3.3 企業內部與dmz 238

6.4 入侵與防御的其他注意事項 238

6.4.1 更新系統軟件 238

6.4.2 syn flooding攻擊防御 238

6.4.3 ip欺騙防御 241

6.5 小結 242

第 7 章 linux內核編譯 243

7.1 為何需要重新編譯內核 245

7.2 內核編譯 246

7.2.1 安裝軟件開發環境 246

7.2.2 獲取內核源代碼 247

7.2.3 整合源代碼 248

7.2.4 設置編譯完成後的內核版本號 249

7.2.5 清理內核源代碼以外的臨時文件 249

7.2.6 設置內核編譯參數 250

7.2.7 執行編譯操作 252

7.2.8 安裝模塊及結構中心 253

7.2.9 修改開機管理程序 255

7.3 如何安裝內核補丁 257

7.3.1 下載補丁文件及內核源代碼 257

7.3.2 准備內核及補丁的源代碼 258

7.3.3 運行內核補丁 259

7.3.4 設置內核編譯參數 259

7.3.5 內核編譯完畢後的檢查 260

7.4 小結 260

第 8 章 應用層防火牆 261

8.1 如何為iptables安裝補丁 263

8.2 layer7模塊識別應用層協議的原理 264

8.3 安裝layer7模塊的模式 265

8.4 如何使用layer7模塊 267

8.5 layer7模塊使用示例說明 268

8.6 結合使用包過濾器與layer7模塊 271

8.7 小結 273

第 9 章 透明式防火牆 275

9.1 何謂橋接模式 278

9.2 何謂透明式防火牆 279

9.3 構建透明式防火牆 279

9.3.1 使用linux構建網橋 280

9.3.2 netfilter在layer3及layer2的工作邏輯 284

9.3.3 另一種透明式防火牆 290

9.3.4 配置代理arp 290

9.4 小結 292

第 10 章 基於策略的路由及多路帶寬合並 293

10.1 何謂基於策略的路由 294

10.2 了解linux的路由機制 296

10.3 路由策略數據庫與路由表的管理 298

10.3.1 管理策略數據庫 298

10.3.2 管理路由表 302

10.4 帶寬合並 305

10.4.1 何謂帶寬合並 306

10.4.2 企業內的帶寬合並 307

10.5 小結 319

第 11 章 linux的帶寬管理 321

11.1 隊列 322

11.1.1 不可分類的隊列算法 323

11.1.2 可分類的隊列算法 323

11.2 linux帶寬管理 324

11.3 過濾器 325

11.3.1 fw過濾器 326

11.3.2 u32過濾器 326

11.4 帶寬管理部署示例 326

11.4.1 帶寬劃分 327

11.4.2 設置隊列算法 327

11.4.3 設置隊列規則 328

11.4.4 設置過濾器 329

11.4.5 測試 330

11.5 帶寬借用 332

11.6 類別中的隊列 334

11.7 linux帶寬管理的限制 335

11.8 網橋模式中的帶寬管理 338

11.9 多接口的帶寬管理 339

11.9.1 為內核及iptables安裝補丁 340

11.9.2 多接口帶寬管理 341

11.10 實際案例 343

11.11 小結 348

第 12 章 流量統計 349

12.1 安裝及測試snmp服務器 350

12.1.1 安裝snmp服務器 350

12.1.2 測試snmp服務器 351

12.2 安裝及設置mrtg 352

12.2.1 安裝mrtg 352

12.2.2 設置mrtg 352

12.2.3 使用cfgmaker工具編寫mrtg針對網卡的配置文件 353

12.3 另一種網絡流量監測方式 357

12.3.1 結合使用netfilter/iptables和mrtg來監測網絡流量 357

12.3.2 手動編寫mrtg的配置文件 359

12.4 外部程序及mrtg配置文件的示例 360

12.5 小結 362

第 13 章 弱點掃描、入侵檢測及主動防御系統 363

13.1 何謂弱點掃描 364

13.1.1 openvas弱點掃描工具 364

13.1.2 openvas弱點掃描工具的工作架構 365

13.1.3 下載及安裝openvas弱點掃描工具 365

13.1.4 進行弱點掃描 368

13.2 入侵檢測系統 374

13.2.1 網絡設備的限制 374

13.2.2 入侵檢測系統的分類 375

13.2.3 入侵檢測系統的部署 375

13.2.4 snort入侵檢測系統介紹 376

13.2.5 下載及安裝snort入侵檢測系統 377

13.2.6 下載及安裝snort的規則數據庫 378

13.2.7 配置snort 381

13.2.8 snort的啟停 382

13.2.9 snort的警告 382

13.3 主動防御系統 383

13.3.1 下載guardian 384

13.3.2 安裝guardian 384

13.3.3 設置guardian 385

13.3.4 guardian的啟停 386

13.4 小結 387

第 14 章 vpn基礎篇 389

14.1 何謂vpn 390

14.1.1 vpn的原理 392

14.1.2 常見的vpn架構 393

14.1.3 vpn的安全問題 393

14.1.4 vpn機制的優缺點 393

14.2 數據加解密 394

14.2.1 何謂“明文” 394

14.2.2 何謂“密文” 395

14.3 數據加密類型 396

14.3.1 對稱加密 396

14.3.2 非對稱加密 397

14.4 哈希算法 398

14.4.1 常見的哈希算法 399

14.4.2 哈希算法的特性 399

14.5 基於ipsec的vpn 400

14.5.1 ipsec的工作模式 400

14.5.2 ipsec的組成要素 401

14.5.3 ah及esp協議運行時需要設置的參數 409

14.5.4 安裝ipsec參數的管理工具 411

14.5.5 配置傳輸模式ipsec vpn 411

14.6 linux中的ipsec架構 420

14.6.1 ipsec機制的spd 421

14.6.2 ipsec機制的sad 422

14.7 小結 425

第 15 章 vpn實戰篇 427

15.1 ike 428

15.2 preshared keys驗證模式下的傳輸模式vpn 433

15.2.1 數據庫服務器的設置 434

15.2.2 客戶端主機的設置 435

15.2.3 啟動vpn 436

15.3 preshared keys驗證模式下的隧道模式vpn 437

15.3.1 vpn 服務器(a)主機上的設置 438

15.3.2 vpn 服務器(

主機上的設置 439

主機上的設置 43915.4 何謂數字證書 440

15.4.1 數字證書的必要性 440

15.4.2 證書管理中心 441

15.4.3 將linux系統作為企業的ca 447

15.5 數字證書驗證模式下的傳輸模式vpn 453

15.5.1 證書的生成及保存 453

15.5.2 客戶端vpn主機的設置 454

15.6 數字證書驗證模式下的隧道模式vpn 457

15.6.1 證書的生成及保存 457

15.6.2 設置vpn 服務器(a) 457

15.6.3 設置vpn 服務器(

458

45815.6.4 啟動ipsec 459

15.7 小結 459

第 16 章 vpn:l2tp over ipsec 461

16.1 何謂ppp 462

16.2 何謂l2tp協議 462

16.2.1 l2tp協議的原理 463

16.2.2 l2tp協議的安全問題 465

16.2.3 l2tp協議安全問題的解決方案 465

16.2.4 client to site的l2tp vpn結構探討 466

16.2.5 l2tp 客戶端及服務器之間網段的選擇 467

16.2.6 proxy arp的工作原理 467

16.3 構建l2tp vpn 470

16.3.1 配置l2tp服務器 470

16.3.2 配置ppp服務器 472

16.3.3 建立vpn的撥號帳戶 472

16.3.4 證書的生成及保存 473

16.3.5 配置安全策略 473

16.3.6 ike配置文件 474

16.3.7 啟動l2tp服務器 475

16.4 配置l2tp客戶端 475

16.4.1 生成l2tp客戶端證書 475

16.4.2 將證書導入windows xp/7系統前的准備工作 476

16.4.3 設置windows xp系統上的l2tp客戶端 476

16.4.4 設置windows 7系統中的l2tp客戶端 484

16.5 ipsec連接穿透nat的問題 492

16.6 小結 494

相關資源:

- [教育科技]《水利水電工程管理與實務(全國二級建造師執業資格考試用書(第3版))》掃描版[PDF]

- [人文社科]《泰森》(Tyson)[BDRip]

- [其他圖書]《唐會要》add 唐會要人名索引

- [其他圖書]《中國治貪第一帝 遙看雍正治貪》掃描版[PDF]

- [計算機與網絡]《非常網管 網站管理與維護完全手冊》掃描版[PDF]

- [人文社科]《耶魯大學開放課程:政治的道德基礎》(Open Yale Courses : The Moral Foundations of Politics) 更新至第1課[英文字幕][MOV]

- [文學圖書]《田野視角:客家的文化與民性》掃描版[PDF]

- [其他圖書]《史丹利百得家居與園藝圖解系列-第二十一季》(Stanley Black & Decker Home & Garden diagrams_twenty-first season)影印版[PDF]

- [人文社科]《趣味小紙編》(日本美麗社)掃描版[PDF]

- [其他圖書]《現代掌紋診病圖譜》(王晨霞)掃描版[PDF]

- [電子雜志]《投資者報》 2016年第15期

- [其他資源綜合]超右腦英語學習法 七田真

- [人文社科]梁詠琪 -《我想我唱》專輯[APE]

- [生活圖書]《情愛密碼》掃描版[PDF]

- [其他圖書]《當我談跑步時,我談些什麼》掃描版[PDF]

- [計算機與網絡]《計算機基礎:——精選范例解析與習題:WindowsXP+Office2003》高清文字版[PDF]

- [網絡游戲]《QQ飛行島》不刪檔內測客戶端(不刪檔內測激活碼發放中)

- [學習課件]《WindowsMobile平台應用與開發》高清文字版[PDF]

- [人文社科]《歷史哲學》(The Philosophy Of History)清晰掃描版[

- [硬盤游戲]《幕府將軍的頭骨》(Skulls of the Shogun)免安裝中文版[壓縮包]

- 《老“碼”識途:從機器碼到框架的系統觀逆向修煉之路》掃描版[PDF]

- 《GCC技術參考大全》(GCC: The Complete Reference)([美

- 《3DS MAX VRAY 超寫實效果圖表現技法》彩圖版[PDF]

- 學黑帽seo技術為什麼選擇黑帽seo培訓

- 《軟件工程—實踐者的研究方法》(Software Engineering - A Practitioners Approach)(Roger S. Pressman)文字版[PDF]

- 《軟件人機界面設計》文字版[PDF]

- 《惡意代碼取證》(Malware Forensics: Investigating and Analyzing Malicious Code)掃描版[PDF]

- 《Pro/ENGINEER 5.0 中文版入門與提高》高清掃描本

- 《沒想到Photoshop可以這樣玩:工具活用范例大荟萃》掃描版[PDF]

- 《Flash CS4動畫設計案例集錦》掃描版[PDF]

- 網絡創業指南

- 《PHP開發典型模塊大全》掃描版[PDF]

免責聲明:本網站內容收集於互聯網,本站不承擔任何由於內容的合法性及健康性所引起的爭議和法律責任。如果侵犯了你的權益,請通知我們,我們會及時刪除相關內容,謝謝合作! 聯系信箱:[email protected]

Copyright © 電驢下載基地 All Rights Reserved