《互聯網服務器攻防秘笈》掃描版[PDF] 簡介: 中文名 : 互聯網服務器攻防秘笈 作者 : 陳彬 圖書分類 : 網絡 資源格式 : PDF 版本 : 掃描版 出版社 : 化學工業出版社 書號 : 9787122106728 發行時間 : 2011年4月27日 地區 : 大陸 語言 : 簡體中文 簡介 : 內容介紹: 面對網絡攻擊事件的頻繁發生,網民十分

"《互聯網服務器攻防秘笈》掃描版[PDF]"介紹

中文名: 互聯網服務器攻防秘笈

作者: 陳彬

圖書分類: 網絡

資源格式: PDF

版本: 掃描版

出版社: 化學工業出版社

書號: 9787122106728

發行時間: 2011年4月27日

地區: 大陸

語言: 簡體中文

簡介:

內容介紹:

面對網絡攻擊事件的頻繁發生,網民十分困惑和無助。知己知彼,才能決勝千裡。深度接觸黑客技術,才能有效防御黑客攻擊,保證網站信息安全。《互聯網服務器攻防秘笈》意在立體解剖黑客攻擊技術,深度傳授反黑客防御要點。

《互聯網服務器攻防秘笈》是一本全面細致、深入淺出的互聯網服務器攻防教材。《互聯網服務器攻防秘笈》深入揭露了黑客攻擊互聯網服務器的奧秘,展示了黑客入侵互聯網服務器的各種伎倆,采用諸多實例以圖文並茂、形象生動的方式詳細講解各種互聯網服務器漏洞的利用原理以及真實有效的防御技術。

《互聯網服務器攻防秘笈》適合對網絡安全技術有興趣並想從事相關行業的大學生;就讀於網絡信息安全相關專業的研究生;負責企業、公司網絡信息安全的從業者;網絡安全技術專業研究人員;所有對網絡安全有興趣的愛好者。對各大中專院校計算機教師也有極大的參考價值。

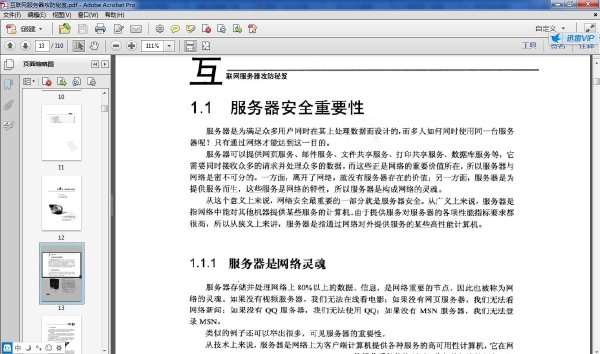

內容截圖:

網盤下載

我的圖書館1

我的圖書館2

(長期更新各類圖書)

目錄:

第1章 服務器安全概述 1

1.1 服務器安全重要性 2

1.1.1 服務器是網絡靈魂 2

1.1.2 服務器分類 3

1.1.3 加強服務器安全就等於加強了網絡安全 4

1.2 黑客攻擊服務器的過程揭秘 6

1.2.1 目標系統信息收集 7

1.2.2 漏洞利用與入侵嘗試 10

1.2.3 目標系統權限獲取和提升 10

1.2.4 長期控制及清理痕跡 11

1.3 黑客攻擊服務器的方式揭秘 12

1.3.1 入侵系統類攻擊 12

1.3.2 入侵網站類攻擊 13

1.3.3 欺騙類攻擊 13

1.3.4 流氓類攻擊 16

第2章 服務器攻防必備的操作系統知識 17

2.1 服務器操作系統的分類 18

2.1.1 windows服務器操作系統 18

2.1.2 netware服務器操作系統 19

.2.1.3 unix服務器操作系統 20

2.1.4 linux服務器操作系統 21

2.2 網絡dos命令與系統安全 24

2.3 文件系統與系統安全 36

2.3.1 主要文件系統格式 36

2.3.2 文件訪問控制 37

2.3.3 文件類型與安全 39

2.4 注冊表與系統安全 40

2.4.1 注冊表由來 40

2.4.2 注冊表簡介 41

2.4.3 注冊表入侵方法 43

2.4.4 注冊表入侵防范 46

2.5 回收站與系統安全 48

2.5.1 利用回收站提權 49

2.5.2 回收站入侵防范 49

第3章 服務器攻防必備的網絡安全知識 50

3.1 網絡安全的定義與所受威脅 51

3.1.1 網絡安全定義 51

3.1.2 網絡安全威脅 51

3.2 網絡安全漏洞 52

3.2.1 根據漏洞發現時間分類 53

3.2.2 根據漏洞成因分類 53

3.2.3 根據漏洞嚴重程度分類 54

3.2.4 按漏洞造成的威脅分類 55

3.3 安全漏洞的檢測和修補 56

3.3.1 安全漏洞的檢測 57

3.3.2 安全漏洞的修補 57

第4章 服務器攻防必備的網絡管理知識 64

4.1 常見的網絡基本概念解析 65

4.2 tcp/ip協議相關知識 67

4.2.1 tcp/ip協議的重要性 67

4.2.2 tcp/ip協議的構成 68

4.2.3 tcp/ip協議中主要協議介紹 72

4.3 局域網基礎知識 78

4.3.1 正確理解局域網 78

4.3.2 局域網的構成 78

4.3.3 簡單局域網拓撲結構 79

4.3.4 局域網常見設備 81

第5章 服務器攻防必備的編程知識 83

5.1 web編程基礎知識 84

5.1.1 查後門基礎——web後台編程語言攻防知識 84

5.1.2 掛馬攻防基礎——前台客戶端語言 89

5.2 編碼基礎知識 95

5.2.1 url編碼 95

5.2.2 unicode編碼 98

5.2.3 base64編碼 99

5.2.4 十六進制編碼 100

5.3 批處理編程基礎 101

5.3.1 什麼是批處理 101

5.3.2 如何寫批命令 102

5.3.3 批處理攻防實例 103

5.4 vbs編程基礎 109

5.4.1 利用vbs查看iis配置 110

5.4.2 利用vbs解包網站 112

5.4.3 利用vbs添加管理員 112

5.4.4 入侵常用到的vbs 112

第6章 服務器攻防必備的服務器搭建知識 115

6.1 虛擬硬件基礎知識 116

6.2 虛擬機工具的安裝及配置 116

6.3 在虛擬機上架設iis服務器 120

6.4 打造asp以及asp.net測試網站環境 121

6.5 打造php測試網站環境 122

6.5.1 架設前的准備工作 123

6.5.2 架設具體步驟 123

第7章 服務器網絡信息收集與防范 130

7.1 利用錯誤消息收集信息 131

7.1.1 錯誤消息腳本 131

7.1.2 棧追蹤 133

7.1.3 詳盡的調試消息 133

7.1.4 服務器錯誤信息 134

7.1.5 數據庫錯誤信息 134

7.1.6 第三方軟件錯誤消息 135

7.1.7 使用錯誤的配置 137

7.1.8 利用探針信息 137

7.2 利用技術手段收集敏感的信息 138

7.2.1 服務器信息搜集洩密與防范 138

7.2.2 網站注冊信息洩密與防范 141

7.2.3 結構探測與防范 142

7.2.4 搜索引擎洩密與防范 144

7.3 防止信息洩露 145

7.3.1 使用常規錯誤消息 145

7.3.2 保護敏感信息 146

7.3.3 盡量減少客戶端信息洩露 149

第8章 服務器掃描攻擊與防御 150

8.1 端口掃描基礎 151

8.1.1 計算機網絡服務與端口的關系 151

8.1.2 常見服務器端口 154

8.1.3 端口掃描原理 155

8.1.4 目前主要端口掃描技術 156

8.2 端口掃描器應用實戰 157

8.2.1 端口掃描工具的用途 157

8.2.2 s掃描器的使用方法 158

8.2.3 nmap的應用 159

8.2.4 端口掃描攻擊實戰 163

8.3 端口掃描的防范 169

8.4 漏洞掃描基礎 169

8.4.1 利用安全軟件掃描漏洞 170

8.4.2 利用黑客軟件掃描漏洞 183

8.5 掃描攻擊的防御 185

8.5.1 防范常見掃描 185

8.5.2 防范特定漏洞攻擊 187

8.5.3 防范軟件漏洞攻擊 188

第9章 web服務器攻擊與防范 189

9.1 web的安全需求 190

9.1.1 web面臨的威脅 190

9.1.2 web的安全體系結構 191

9.1.3 web的安全性分析 192

9.2 web服務器安全 194

9.2.1 web服務器的安全需求 194

9.2.2 web服務器的安全策略 195

9.3 web服務器應用軟件安全 196

9.3.1 ftp軟件漏洞利用與修補 196

9.3.2 郵件軟件漏洞利用與修補 199

9.3.3 遠程管理軟件漏洞與修補 200

9.3.4 輸入法漏洞與修補 204

9.3.5 安全軟件漏洞與修補 205

9.3.6 壓縮軟件漏洞利用與修補 207

9.4 web浏覽器安全 208

9.4.1 web浏覽器面臨的威脅 208

9.4.2 web浏覽器的安全策略 210

9.5 web服務器的加固 210

9.5.1 系統安全 211

9.5.2 iis安全 212

第10章 服務器入侵檢測技術 216

10.1 如何評估入侵事件 217

10.1.1 識別服務器入侵事件及其真假 217

10.1.2 判斷入侵事件的嚴重程度 218

10.2 入侵檢測概述 218

10.2.1 入侵檢測系統的體系結構 219

10.2.2 入侵檢測系統的分類 219

10.3 使用小工具檢測入侵 219

10.3.1 進程查看器 220

10.3.2 影子賬戶檢測工具 221

10.3.3 注冊表監視工具 225

10.3.4 端口查看器 227

10.3.5 木馬檢測工具 228

10.4 檢測和清理腳本木馬 231

10.4.1 有備份情況下檢測和清理腳本木馬 231

10.4.2 無備份情況下檢測和清理腳本木馬 233

10.5 檢測和清除服務器後門 234

10.5.1 “隱藏”後門的檢測與清除 234

10.5.2 shift後門的檢測與清除 235

10.5.3 放大鏡後門的檢測與清除 236

10.5.4 嗅探後門的檢測與清除 237

10.5.5 最容易被忽略的後門檢測和清除 238

10.5.6 遠程控制後門檢測和清除 239

10.5.7 捆綁後門檢測和清除 243

10.6 ddos攻擊檢測與防御 243

10.6.1 ddos的含義 244

10.6.2 攻擊實例 244

10.6.3 ddos 攻擊防范 250

10.7 arp攻擊與檢測 250

10.7.1 arp攻擊原理與實戰 250

10.7.2 arp攻擊防護 254

第11章 網絡入侵取證與審計技術 256

11.1 黑客攻擊的取證 257

11.1.1 取證特點 257

11.1.2 取證工具 258

11.1.3 取證注意的要點 260

11.2 黑客攻擊的追蹤 261

11.2.1 追蹤黑客的流程 261

11.2.2 安全審計 262

11.3 日志安全分析 266

11.3.1 系統日志 267

11.3.2 網站日志 267

11.3.3 清除服務器日志 269

11.3.4 使用工具分析日志實戰 270

11.3.5 保護iis服務器日志安全 273

11.4 文件反恢復與恢復 274

11.4.1 文件安全刪除 274

11.4.2 文件恢復實戰 275

11.4.3 文件備份實戰 277

第12章 服務器加固技術 280

12.1 國內外對服務器加固技術的研究 281

12.2 服務器加固技術的分類 281

12.3 服務器加固技術的流程 281

12.4 服務器加固技術的實施 282

12.4.1 加固的意義 282

12.4.2 加固的難點 283

12.4.3 加固工作的思路 283

12.4.4 加固工作的准備階段 283

12.4.5 加固工作的實施階段 284

12.4.6 加固工作的報告階段 284

12.5 服務器加固技術的細節 284

12.5.1 使用模板節省加固時間 284

12.5.2 正確說明加固效果 293

12.5.3 依靠經驗進行全面適度的加固 295

作者: 陳彬

圖書分類: 網絡

資源格式: PDF

版本: 掃描版

出版社: 化學工業出版社

書號: 9787122106728

發行時間: 2011年4月27日

地區: 大陸

語言: 簡體中文

簡介:

內容介紹:

面對網絡攻擊事件的頻繁發生,網民十分困惑和無助。知己知彼,才能決勝千裡。深度接觸黑客技術,才能有效防御黑客攻擊,保證網站信息安全。《互聯網服務器攻防秘笈》意在立體解剖黑客攻擊技術,深度傳授反黑客防御要點。

《互聯網服務器攻防秘笈》是一本全面細致、深入淺出的互聯網服務器攻防教材。《互聯網服務器攻防秘笈》深入揭露了黑客攻擊互聯網服務器的奧秘,展示了黑客入侵互聯網服務器的各種伎倆,采用諸多實例以圖文並茂、形象生動的方式詳細講解各種互聯網服務器漏洞的利用原理以及真實有效的防御技術。

《互聯網服務器攻防秘笈》適合對網絡安全技術有興趣並想從事相關行業的大學生;就讀於網絡信息安全相關專業的研究生;負責企業、公司網絡信息安全的從業者;網絡安全技術專業研究人員;所有對網絡安全有興趣的愛好者。對各大中專院校計算機教師也有極大的參考價值。

內容截圖:

網盤下載

我的圖書館1

我的圖書館2

(長期更新各類圖書)

目錄:

第1章 服務器安全概述 1

1.1 服務器安全重要性 2

1.1.1 服務器是網絡靈魂 2

1.1.2 服務器分類 3

1.1.3 加強服務器安全就等於加強了網絡安全 4

1.2 黑客攻擊服務器的過程揭秘 6

1.2.1 目標系統信息收集 7

1.2.2 漏洞利用與入侵嘗試 10

1.2.3 目標系統權限獲取和提升 10

1.2.4 長期控制及清理痕跡 11

1.3 黑客攻擊服務器的方式揭秘 12

1.3.1 入侵系統類攻擊 12

1.3.2 入侵網站類攻擊 13

1.3.3 欺騙類攻擊 13

1.3.4 流氓類攻擊 16

第2章 服務器攻防必備的操作系統知識 17

2.1 服務器操作系統的分類 18

2.1.1 windows服務器操作系統 18

2.1.2 netware服務器操作系統 19

.2.1.3 unix服務器操作系統 20

2.1.4 linux服務器操作系統 21

2.2 網絡dos命令與系統安全 24

2.3 文件系統與系統安全 36

2.3.1 主要文件系統格式 36

2.3.2 文件訪問控制 37

2.3.3 文件類型與安全 39

2.4 注冊表與系統安全 40

2.4.1 注冊表由來 40

2.4.2 注冊表簡介 41

2.4.3 注冊表入侵方法 43

2.4.4 注冊表入侵防范 46

2.5 回收站與系統安全 48

2.5.1 利用回收站提權 49

2.5.2 回收站入侵防范 49

第3章 服務器攻防必備的網絡安全知識 50

3.1 網絡安全的定義與所受威脅 51

3.1.1 網絡安全定義 51

3.1.2 網絡安全威脅 51

3.2 網絡安全漏洞 52

3.2.1 根據漏洞發現時間分類 53

3.2.2 根據漏洞成因分類 53

3.2.3 根據漏洞嚴重程度分類 54

3.2.4 按漏洞造成的威脅分類 55

3.3 安全漏洞的檢測和修補 56

3.3.1 安全漏洞的檢測 57

3.3.2 安全漏洞的修補 57

第4章 服務器攻防必備的網絡管理知識 64

4.1 常見的網絡基本概念解析 65

4.2 tcp/ip協議相關知識 67

4.2.1 tcp/ip協議的重要性 67

4.2.2 tcp/ip協議的構成 68

4.2.3 tcp/ip協議中主要協議介紹 72

4.3 局域網基礎知識 78

4.3.1 正確理解局域網 78

4.3.2 局域網的構成 78

4.3.3 簡單局域網拓撲結構 79

4.3.4 局域網常見設備 81

第5章 服務器攻防必備的編程知識 83

5.1 web編程基礎知識 84

5.1.1 查後門基礎——web後台編程語言攻防知識 84

5.1.2 掛馬攻防基礎——前台客戶端語言 89

5.2 編碼基礎知識 95

5.2.1 url編碼 95

5.2.2 unicode編碼 98

5.2.3 base64編碼 99

5.2.4 十六進制編碼 100

5.3 批處理編程基礎 101

5.3.1 什麼是批處理 101

5.3.2 如何寫批命令 102

5.3.3 批處理攻防實例 103

5.4 vbs編程基礎 109

5.4.1 利用vbs查看iis配置 110

5.4.2 利用vbs解包網站 112

5.4.3 利用vbs添加管理員 112

5.4.4 入侵常用到的vbs 112

第6章 服務器攻防必備的服務器搭建知識 115

6.1 虛擬硬件基礎知識 116

6.2 虛擬機工具的安裝及配置 116

6.3 在虛擬機上架設iis服務器 120

6.4 打造asp以及asp.net測試網站環境 121

6.5 打造php測試網站環境 122

6.5.1 架設前的准備工作 123

6.5.2 架設具體步驟 123

第7章 服務器網絡信息收集與防范 130

7.1 利用錯誤消息收集信息 131

7.1.1 錯誤消息腳本 131

7.1.2 棧追蹤 133

7.1.3 詳盡的調試消息 133

7.1.4 服務器錯誤信息 134

7.1.5 數據庫錯誤信息 134

7.1.6 第三方軟件錯誤消息 135

7.1.7 使用錯誤的配置 137

7.1.8 利用探針信息 137

7.2 利用技術手段收集敏感的信息 138

7.2.1 服務器信息搜集洩密與防范 138

7.2.2 網站注冊信息洩密與防范 141

7.2.3 結構探測與防范 142

7.2.4 搜索引擎洩密與防范 144

7.3 防止信息洩露 145

7.3.1 使用常規錯誤消息 145

7.3.2 保護敏感信息 146

7.3.3 盡量減少客戶端信息洩露 149

第8章 服務器掃描攻擊與防御 150

8.1 端口掃描基礎 151

8.1.1 計算機網絡服務與端口的關系 151

8.1.2 常見服務器端口 154

8.1.3 端口掃描原理 155

8.1.4 目前主要端口掃描技術 156

8.2 端口掃描器應用實戰 157

8.2.1 端口掃描工具的用途 157

8.2.2 s掃描器的使用方法 158

8.2.3 nmap的應用 159

8.2.4 端口掃描攻擊實戰 163

8.3 端口掃描的防范 169

8.4 漏洞掃描基礎 169

8.4.1 利用安全軟件掃描漏洞 170

8.4.2 利用黑客軟件掃描漏洞 183

8.5 掃描攻擊的防御 185

8.5.1 防范常見掃描 185

8.5.2 防范特定漏洞攻擊 187

8.5.3 防范軟件漏洞攻擊 188

第9章 web服務器攻擊與防范 189

9.1 web的安全需求 190

9.1.1 web面臨的威脅 190

9.1.2 web的安全體系結構 191

9.1.3 web的安全性分析 192

9.2 web服務器安全 194

9.2.1 web服務器的安全需求 194

9.2.2 web服務器的安全策略 195

9.3 web服務器應用軟件安全 196

9.3.1 ftp軟件漏洞利用與修補 196

9.3.2 郵件軟件漏洞利用與修補 199

9.3.3 遠程管理軟件漏洞與修補 200

9.3.4 輸入法漏洞與修補 204

9.3.5 安全軟件漏洞與修補 205

9.3.6 壓縮軟件漏洞利用與修補 207

9.4 web浏覽器安全 208

9.4.1 web浏覽器面臨的威脅 208

9.4.2 web浏覽器的安全策略 210

9.5 web服務器的加固 210

9.5.1 系統安全 211

9.5.2 iis安全 212

第10章 服務器入侵檢測技術 216

10.1 如何評估入侵事件 217

10.1.1 識別服務器入侵事件及其真假 217

10.1.2 判斷入侵事件的嚴重程度 218

10.2 入侵檢測概述 218

10.2.1 入侵檢測系統的體系結構 219

10.2.2 入侵檢測系統的分類 219

10.3 使用小工具檢測入侵 219

10.3.1 進程查看器 220

10.3.2 影子賬戶檢測工具 221

10.3.3 注冊表監視工具 225

10.3.4 端口查看器 227

10.3.5 木馬檢測工具 228

10.4 檢測和清理腳本木馬 231

10.4.1 有備份情況下檢測和清理腳本木馬 231

10.4.2 無備份情況下檢測和清理腳本木馬 233

10.5 檢測和清除服務器後門 234

10.5.1 “隱藏”後門的檢測與清除 234

10.5.2 shift後門的檢測與清除 235

10.5.3 放大鏡後門的檢測與清除 236

10.5.4 嗅探後門的檢測與清除 237

10.5.5 最容易被忽略的後門檢測和清除 238

10.5.6 遠程控制後門檢測和清除 239

10.5.7 捆綁後門檢測和清除 243

10.6 ddos攻擊檢測與防御 243

10.6.1 ddos的含義 244

10.6.2 攻擊實例 244

10.6.3 ddos 攻擊防范 250

10.7 arp攻擊與檢測 250

10.7.1 arp攻擊原理與實戰 250

10.7.2 arp攻擊防護 254

第11章 網絡入侵取證與審計技術 256

11.1 黑客攻擊的取證 257

11.1.1 取證特點 257

11.1.2 取證工具 258

11.1.3 取證注意的要點 260

11.2 黑客攻擊的追蹤 261

11.2.1 追蹤黑客的流程 261

11.2.2 安全審計 262

11.3 日志安全分析 266

11.3.1 系統日志 267

11.3.2 網站日志 267

11.3.3 清除服務器日志 269

11.3.4 使用工具分析日志實戰 270

11.3.5 保護iis服務器日志安全 273

11.4 文件反恢復與恢復 274

11.4.1 文件安全刪除 274

11.4.2 文件恢復實戰 275

11.4.3 文件備份實戰 277

第12章 服務器加固技術 280

12.1 國內外對服務器加固技術的研究 281

12.2 服務器加固技術的分類 281

12.3 服務器加固技術的流程 281

12.4 服務器加固技術的實施 282

12.4.1 加固的意義 282

12.4.2 加固的難點 283

12.4.3 加固工作的思路 283

12.4.4 加固工作的准備階段 283

12.4.5 加固工作的實施階段 284

12.4.6 加固工作的報告階段 284

12.5 服務器加固技術的細節 284

12.5.1 使用模板節省加固時間 284

12.5.2 正確說明加固效果 293

12.5.3 依靠經驗進行全面適度的加固 295

- 上一頁:《計算機病毒防范藝術》(The Art of Computer Virus Research and Defense)掃描版[PDF]

- 下一頁:《黑武器:linux-BT4無線黑客》掃描版[PDF]

相關資源:

- [經濟管理]《市場營銷戰略:通往成功的十步》((德)阿諾爾特·魏斯)掃描版[PDF]

- [其他圖書]《海伯利安的隕落》掃描版[PDF]

- [經濟管理]《生意場社交知識全知道》掃描版[PDF]

- [生活圖書]《百症練功指南:養生功練習法》掃描版[PDF]

- [文學圖書]《漫畫:魯迅筆下的男人•女人•愛•性》文字版[PDF]

- [計算機與網絡]《從零開始:CorelDRAWX4中文版基礎培訓教程》高清文字版[PDF]

- [文學圖書]《傅雷家書(增補本)》(傅敏編)掃描版[PDF]

- [其他圖書]《形意拳器械技擊功法第四集》掃描版[PDF]

- [文學圖書]《梁羽生散文:生花妙筆俠影留》掃描版[PDF]

- [生活圖書]《龜鶴拳養生操》掃描版[PDF]

- [其他資源綜合]《捉鬼敢死隊》(Ghostbusters)上譯國語音頻/英語[HALFCD] 免費下載

- [生活圖書]《放學後才是關鍵》掃描版[PDF]

- [多媒體類]《DJ 混合軟件》(UltraMixer Professional)v3.0.0.0[壓縮包]

- [安全相關軟件]AVG Anti-Virus 2012 pro正式版 + 許可證代碼[軟件]

- [英語學習資料]Eve -《Eve-Olution》[MP3!]音樂下載

- [人文社科]雨果唱片 -《廣東音樂系列第三集-昭君怨》(Sorrow of Lady Zhao-jun: Guangdong Music Vol 3)[群星 Various Artists][FLAC]

- [文學圖書]《兄弟》(Brüder)(余華)德語版[PDF]

- [應用軟件]《科學繪圖和數據分析專業版(破解版)》(OriginPro 8.5.0 SR1)V8.5[壓縮包]

- [硬盤游戲]《兔子之夜》(The Night Of The Rabbit)[壓縮包]

- [光盤游戲]《暗龍騎士團2》(Grotesque Tactics 2 – Dungeons and Donuts)[光盤鏡像]

- 《Perl testing程序高手秘笈(中文版)》掃描版[PDF]

- 《Photoshop CS5平面設計密函》掃描版[PDF]

- 《Office快捷熱鍵》高清掃描版[PDF]

- 《[BBservice] C/C++ 參考資料》([BBservice] C/C++ References)(SXN.NX. WorkGroup)2010-8-10 ed5 第五次更新完成

- 《Go編程語言圖書合集》(Go Programming Language Books Collection)英文文字版/EPUB[PDF]

- 《瞬間之美Web界面設計如何讓用戶心動》(Designing the Moment: Web Interface Design Concepts in Action)掃描版[PDF]

- 《新概念C語言》掃描版[PDF]

- 《蘋果五星級應用程序》(Five-Star Apps: The best iP

- 《軟件加密與解密》(Surreptitious Software:Obfuscation, Watermarking,and Tamperproofing for Software Protection)掃描版[PDF]

- 《我為PS狂:Photoshop照片處理一分鐘秘笈》掃描版[PDF]

- 《密碼理論與技術》掃描版[PDF]

- 《Windows 注冊表指南》[CHM]

免責聲明:本網站內容收集於互聯網,本站不承擔任何由於內容的合法性及健康性所引起的爭議和法律責任。如果侵犯了你的權益,請通知我們,我們會及時刪除相關內容,謝謝合作! 聯系信箱:[email protected]

Copyright © 電驢下載基地 All Rights Reserved