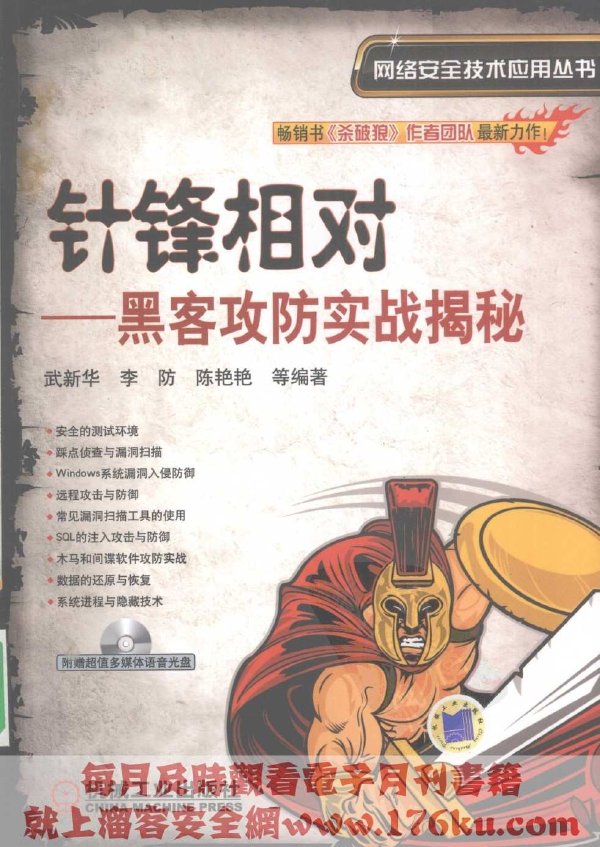

《針鋒相對-黑客攻防實戰揭秘》掃描版[PDF] 簡介: 中文名 : 針鋒相對-黑客攻防實戰揭秘 作者 : 武新華 李防 陳艷艷 圖書分類 : 網絡 資源格式 : PDF 版本 : 掃描版 出版社 : 機械工業出版社 書號 : 9787111273127 發行時間 : 2009年7月21日 地區 : 大陸 語言 : 簡體中文 簡介 : 評論處1樓有網盤鏈接

"《針鋒相對-黑客攻防實戰揭秘》掃描版[PDF]"介紹

中文名: 針鋒相對-黑客攻防實戰揭秘

作者: 武新華

李防

陳艷艷

圖書分類: 網絡

資源格式: PDF

版本: 掃描版

出版社: 機械工業出版社

書號: 9787111273127

發行時間: 2009年7月21日

地區: 大陸

語言: 簡體中文

簡介:

評論處1樓有網盤鏈接

內容介紹:

本書緊緊圍繞黑客攻防技巧與工具的主題,深入淺出地剖析了用戶在進行黑客防御時迫切需要用到的技術,使讀者對網絡防御技術有個系統了解,能夠更好地防范黑客的攻擊。.

本書共分為11章,主要內容包括安全的測試環境、踩點偵察與漏洞掃描、windows系統漏洞入侵防御、遠程攻擊與防御、常見漏洞掃描工具的使用、sql的注入攻擊與防御、留後門與清腳印技術、木馬和間諜軟件攻防實戰、數據還原與恢復、系統進程與隱藏技術、系統清理與流氓軟件清除等。..

本書內容豐富、圖文並茂、深入淺出,不僅適合作為廣大網絡愛好者的自學書籍,而且適合作為網絡安全從業人員及網絡管理員的參考用書。...

內容截圖:

目錄:

前言.

第1章安全的測試環境

1.1黑客攻防基礎知識

1.1.1進程、端口和服務概述

1.1.2dos系統的常用命令

1.1.3windows注冊表

1.1.4windows常用的服務配置

1.2網絡應用技術

1.2.1tcp/ip協議簇

1.2.2ip

1.2.3arp

1.2.4icmp

1.3創建安全的測試環境

1.3.1安全測試環境概述

1.3.2虛擬機軟件概述

1.3.3用vmware創建虛擬環境

1.3.4安裝虛擬工具

1.3.5在虛擬機中架設iis服務器

1.3.6在虛擬機中安裝網站

1.4可能出現的問題與解決方法

.1.5總結與經驗積累

第2章踩點偵察與漏洞掃描

2.1踩點與偵察范圍

2.1.1踩點概述

2.1.2確定偵察范圍

2.1.3實施踩點的具體流程

2.1.4網絡偵察與快速確定漏洞范圍

2.1.5防御網絡偵察與堵塞漏洞

2.2確定掃描范圍

2.2.1確定目標主機的ip地址

2.2.2確定可能開放的端口服務

2.2.3確定掃描類型

2.2.4常見的端口掃描工具

2.2.5有效預防端口掃描

2.3掃描服務與端口

2.3.1獲取netbios信息

2.3.2黑客字典

2.3.3弱口令掃描工具

2.3.4注入點掃描

2.4可能出現的問題與解決方法

2.5總結與經驗積累

第3章windows系統漏洞入侵防御

3.1windows服務器系統入侵流程

3.1.1入侵windows服務器的流程

3.1.2netbios漏洞攻防

3.1.3iis服務器攻防

3.1.4緩沖區溢出攻防

3.1.5用serv-u創建ftp服務器

3.2windows桌面用戶系統防御

3.2.1windows-xp的賬戶登錄口令

3.2.2實現多文件捆綁

3.2.3實現windows系統文件保護

3.2.4繞過windows系統組策略

3.3windows桌面用戶網絡攻防

3.3.1javascript和activex腳本攻防

3.3.2xss跨站點腳本攻防

3.3.3跨frame漏洞攻防

3.3.4網絡釣魚攻防

3.3.5蠕蟲病毒攻防

3.4windows系統本地物理攻防

3.4.1用盤載操作系統實施攻防

3.4.3建立隱藏賬戶

3.5windows系統應用層攻防

3.5.1竊取移動設備中的數據信息

3.5.2查看星號密碼

3.5.3繞過防火牆

3.5.4繞過查毒軟件的保護

3.6可能出現的問題與解決方法

3.7總結與經驗積累

第4章遠程攻擊與防御

4.1遠程攻擊概述

4.1.1遠程攻擊的分類

4.1.2遠程攻擊的特點

4.2局域網中的ip入侵

4.2.1ip沖突攻擊——網絡特工

4.2.2arp欺騙攻擊

4.3qq攻防

4.3.1ip地址的探測

4.3.2qq炸彈攻防

4.3.3進行遠程控制的“qq遠控精靈”

4.4dos拒絕服務攻防

4.4.1dos攻擊的概念和分類

4.4.2dos攻擊常見的工具“

4.4.3dos攻擊的防范措施

4.5可能出現的問題與解決方法

4.6總結與經驗積累

第5章常見漏洞掃描工具的使用

5.1常見的掃描工具

5.1.1使用sss掃描與防御

5.1.2使用流光掃描

5.2幾款經典的網絡嗅探器

5.2.1用嗅探器spynet sniffer實現多種操作

5.2.2能夠捕獲網頁內容的艾菲網頁偵探

5.2.3局域網中的嗅探精靈iris

5.3系統監控工具real spy monitor

5.4用pcanywhere實現遠程控制

5.4.1安裝pcanywhere程序

5.4.2設置pcanywhere的性能

5.4.3用pcanywhere進行遠程控制

5.5可能出現的問題與解決方法

5.6總結與經驗積累

第6章sql的注入攻擊與防御

6.1sql的注入攻擊

6.1.1sql注入攻擊概述

6.1.2實現sql注入攻擊

6.1.3全面防御sql注入攻擊

6.2塵緣雅境圖文系統專用入侵工具

6.3入侵sql數據庫

6.3.1用ms sql實現弱口令入侵

6.3.2入侵ms sql數據庫

6.3.3入侵ms sql主機

6.3.4輔助注入工具wis

6.3.5管理遠程數據庫

6.3.6sam數據庫安全漏洞攻防

6.4可能出現的問題與解決方法

6.5總結與經驗積累

第7章留後門與清腳印技術..

7.1後門技術的實際應用

7.1.1手工克隆賬號技術

7.1.2程序克隆賬號技術

7.1.3制造unicode漏洞後門

7.1.4wollf木馬程序後門

7.1.5在命令提示符中制作後門賬號

7.1.6sql後門

7.2清除登錄服務器的日志信息

7.2.1手工清除服務器日志

7.2.2使用批處理清除遠程主機日志

7.2.3通過工具清除事件日志

7.2.4清除www和ftp曰志

7.3清除日志工具的應用

7.3.1日志清除工具elsave

7.3.2日志清除工具cleanllslog

7.4可能出現的問題與解決方法

7.5總結與經驗積累

第8章木馬和間諜軟件攻防實戰

8.1木馬的偽裝

8.1.1偽裝成可執行文件

8.1.2偽裝成網頁

8.1.3偽裝成圖片木馬

8.1.4偽裝成電子書木馬

8.2捆綁木馬和反彈端口木馬

8.2.1熟悉木馬的入侵原理

8.2.2 winrar捆綁木馬

8.2.3用網絡精靈netspy實現遠程監控

8.2.4反彈端口型木馬:網絡神偷

8.3反彈木馬經典:灰鴿子

8.3.1生成木馬服務器

8.3.2把木馬植入到目標主機

8.3.3預防被對方遠程控制

8.3.4手工清除“灰鴿子”

8.4“冰河”木馬的使用

8.4.1配置“冰河”木馬的被控端程序

8.4.2搜索和遠控目標主機

8.4.3卸載和清除“冰河”木馬

8.5防不勝防的間諜軟件

8.5.1用spybot清理隱藏的間諜

8.5.2間諜廣告的殺手ad-aware

8.5.3反間諜軟件

8.6可能出現的問題與解決方法

8.7總結與經驗積累

第9章數據的還原與恢復

9.1數據備份和補丁升級

9.1.1數據備份

9.1.2系統補丁的升級

9.2恢復丟失的數據

9.2.1數據恢復的概念

9.2.2數據丟失的原因

9.2.3使用和維護硬盤時的注意事項

9.2.4數據恢復工具easyrecovery

9.2.5恢復工具finaldata

9.3常用資料的備份和還原

9.3.1對操作系統進行備份和還原

9.3.2備份還原注冊表

9.3.3備份還原ie收藏夾

9.3.4備份還原驅動程序

9.3.5備份還原數據庫

9.3.6備份還原電子郵件

9.4可能出現的問題與解決方法

9.5總結與經驗積累

第10章系統進程與隱藏技術

10.1惡意進程的追蹤與清除

10.1.1系統進程和線程概述

10.1.2查看進程的發起程序

10.1.3查看、關閉和重建進程

10.1.4查看隱藏進程和遠程進程

10.1.5查殺本機中的病毒進程

10.2文件傳輸與文件隱藏

10.2.1ipc$文件傳輸

10.2.2ftp傳輸與打包傳輸

10.2.3實現文件隱藏

10.3入侵隱藏技術

10.3.1代理服務器概述

10.3.2跳板技術概述

10.3.3手工制作跳板

10.3.4代理跳板

10.4可能出現的問題與解決方法

10.5總結與經驗積累

第11章系統清理與流氓軟件清除

11.1流氓軟件的分類

11.1.1廣告軟件

11.1.2間諜軟件

11.1.3浏覽器劫持

11.1.4行為記錄軟件

11.1.5惡意共享軟件

11.2金山系統清理專家

11.2.1查殺惡意軟件

11.2.2在線系統診斷

11.2.3及時修補系統漏洞

11.2.4安全工具

11.3瑞星卡卡網絡守護神

11.3.1常用的查殺工具

11.3.2七大保镖來護衛

11.3.3系統修復

11.3.4進程管理

11.3.5官方下載常用軟件

11.4微軟反問諜專家

11.4.1微軟反問諜軟件概述

11.4.2手動掃描查殺間諜軟件

11.4.3設置定時自動掃描

11.4.4開啟實時監控

11.4.5附帶的特色安全工具

11.5奇虎360安全衛士

11.5.1清理惡評插件

11.5.2修復系統漏洞

11.5.3快速擁有安全軟件

11.5.4免費查殺病毒

11.6諾盾網絡安全特警

11.6.1系統安全風險提示與修復

11.6.2配置網絡安全特警

11.6.3系統安全掃描

11.6.4身份安全登錄設置

11.6.5其他功能

11.7可能出現的問題與解決

11.8總結與經驗積累...

作者: 武新華

李防

陳艷艷

圖書分類: 網絡

資源格式: PDF

版本: 掃描版

出版社: 機械工業出版社

書號: 9787111273127

發行時間: 2009年7月21日

地區: 大陸

語言: 簡體中文

簡介:

評論處1樓有網盤鏈接

內容介紹:

本書緊緊圍繞黑客攻防技巧與工具的主題,深入淺出地剖析了用戶在進行黑客防御時迫切需要用到的技術,使讀者對網絡防御技術有個系統了解,能夠更好地防范黑客的攻擊。.

本書共分為11章,主要內容包括安全的測試環境、踩點偵察與漏洞掃描、windows系統漏洞入侵防御、遠程攻擊與防御、常見漏洞掃描工具的使用、sql的注入攻擊與防御、留後門與清腳印技術、木馬和間諜軟件攻防實戰、數據還原與恢復、系統進程與隱藏技術、系統清理與流氓軟件清除等。..

本書內容豐富、圖文並茂、深入淺出,不僅適合作為廣大網絡愛好者的自學書籍,而且適合作為網絡安全從業人員及網絡管理員的參考用書。...

內容截圖:

目錄:

前言.

第1章安全的測試環境

1.1黑客攻防基礎知識

1.1.1進程、端口和服務概述

1.1.2dos系統的常用命令

1.1.3windows注冊表

1.1.4windows常用的服務配置

1.2網絡應用技術

1.2.1tcp/ip協議簇

1.2.2ip

1.2.3arp

1.2.4icmp

1.3創建安全的測試環境

1.3.1安全測試環境概述

1.3.2虛擬機軟件概述

1.3.3用vmware創建虛擬環境

1.3.4安裝虛擬工具

1.3.5在虛擬機中架設iis服務器

1.3.6在虛擬機中安裝網站

1.4可能出現的問題與解決方法

.1.5總結與經驗積累

第2章踩點偵察與漏洞掃描

2.1踩點與偵察范圍

2.1.1踩點概述

2.1.2確定偵察范圍

2.1.3實施踩點的具體流程

2.1.4網絡偵察與快速確定漏洞范圍

2.1.5防御網絡偵察與堵塞漏洞

2.2確定掃描范圍

2.2.1確定目標主機的ip地址

2.2.2確定可能開放的端口服務

2.2.3確定掃描類型

2.2.4常見的端口掃描工具

2.2.5有效預防端口掃描

2.3掃描服務與端口

2.3.1獲取netbios信息

2.3.2黑客字典

2.3.3弱口令掃描工具

2.3.4注入點掃描

2.4可能出現的問題與解決方法

2.5總結與經驗積累

第3章windows系統漏洞入侵防御

3.1windows服務器系統入侵流程

3.1.1入侵windows服務器的流程

3.1.2netbios漏洞攻防

3.1.3iis服務器攻防

3.1.4緩沖區溢出攻防

3.1.5用serv-u創建ftp服務器

3.2windows桌面用戶系統防御

3.2.1windows-xp的賬戶登錄口令

3.2.2實現多文件捆綁

3.2.3實現windows系統文件保護

3.2.4繞過windows系統組策略

3.3windows桌面用戶網絡攻防

3.3.1javascript和activex腳本攻防

3.3.2xss跨站點腳本攻防

3.3.3跨frame漏洞攻防

3.3.4網絡釣魚攻防

3.3.5蠕蟲病毒攻防

3.4windows系統本地物理攻防

3.4.1用盤載操作系統實施攻防

3.4.3建立隱藏賬戶

3.5windows系統應用層攻防

3.5.1竊取移動設備中的數據信息

3.5.2查看星號密碼

3.5.3繞過防火牆

3.5.4繞過查毒軟件的保護

3.6可能出現的問題與解決方法

3.7總結與經驗積累

第4章遠程攻擊與防御

4.1遠程攻擊概述

4.1.1遠程攻擊的分類

4.1.2遠程攻擊的特點

4.2局域網中的ip入侵

4.2.1ip沖突攻擊——網絡特工

4.2.2arp欺騙攻擊

4.3qq攻防

4.3.1ip地址的探測

4.3.2qq炸彈攻防

4.3.3進行遠程控制的“qq遠控精靈”

4.4dos拒絕服務攻防

4.4.1dos攻擊的概念和分類

4.4.2dos攻擊常見的工具“

4.4.3dos攻擊的防范措施

4.5可能出現的問題與解決方法

4.6總結與經驗積累

第5章常見漏洞掃描工具的使用

5.1常見的掃描工具

5.1.1使用sss掃描與防御

5.1.2使用流光掃描

5.2幾款經典的網絡嗅探器

5.2.1用嗅探器spynet sniffer實現多種操作

5.2.2能夠捕獲網頁內容的艾菲網頁偵探

5.2.3局域網中的嗅探精靈iris

5.3系統監控工具real spy monitor

5.4用pcanywhere實現遠程控制

5.4.1安裝pcanywhere程序

5.4.2設置pcanywhere的性能

5.4.3用pcanywhere進行遠程控制

5.5可能出現的問題與解決方法

5.6總結與經驗積累

第6章sql的注入攻擊與防御

6.1sql的注入攻擊

6.1.1sql注入攻擊概述

6.1.2實現sql注入攻擊

6.1.3全面防御sql注入攻擊

6.2塵緣雅境圖文系統專用入侵工具

6.3入侵sql數據庫

6.3.1用ms sql實現弱口令入侵

6.3.2入侵ms sql數據庫

6.3.3入侵ms sql主機

6.3.4輔助注入工具wis

6.3.5管理遠程數據庫

6.3.6sam數據庫安全漏洞攻防

6.4可能出現的問題與解決方法

6.5總結與經驗積累

第7章留後門與清腳印技術..

7.1後門技術的實際應用

7.1.1手工克隆賬號技術

7.1.2程序克隆賬號技術

7.1.3制造unicode漏洞後門

7.1.4wollf木馬程序後門

7.1.5在命令提示符中制作後門賬號

7.1.6sql後門

7.2清除登錄服務器的日志信息

7.2.1手工清除服務器日志

7.2.2使用批處理清除遠程主機日志

7.2.3通過工具清除事件日志

7.2.4清除www和ftp曰志

7.3清除日志工具的應用

7.3.1日志清除工具elsave

7.3.2日志清除工具cleanllslog

7.4可能出現的問題與解決方法

7.5總結與經驗積累

第8章木馬和間諜軟件攻防實戰

8.1木馬的偽裝

8.1.1偽裝成可執行文件

8.1.2偽裝成網頁

8.1.3偽裝成圖片木馬

8.1.4偽裝成電子書木馬

8.2捆綁木馬和反彈端口木馬

8.2.1熟悉木馬的入侵原理

8.2.2 winrar捆綁木馬

8.2.3用網絡精靈netspy實現遠程監控

8.2.4反彈端口型木馬:網絡神偷

8.3反彈木馬經典:灰鴿子

8.3.1生成木馬服務器

8.3.2把木馬植入到目標主機

8.3.3預防被對方遠程控制

8.3.4手工清除“灰鴿子”

8.4“冰河”木馬的使用

8.4.1配置“冰河”木馬的被控端程序

8.4.2搜索和遠控目標主機

8.4.3卸載和清除“冰河”木馬

8.5防不勝防的間諜軟件

8.5.1用spybot清理隱藏的間諜

8.5.2間諜廣告的殺手ad-aware

8.5.3反間諜軟件

8.6可能出現的問題與解決方法

8.7總結與經驗積累

第9章數據的還原與恢復

9.1數據備份和補丁升級

9.1.1數據備份

9.1.2系統補丁的升級

9.2恢復丟失的數據

9.2.1數據恢復的概念

9.2.2數據丟失的原因

9.2.3使用和維護硬盤時的注意事項

9.2.4數據恢復工具easyrecovery

9.2.5恢復工具finaldata

9.3常用資料的備份和還原

9.3.1對操作系統進行備份和還原

9.3.2備份還原注冊表

9.3.3備份還原ie收藏夾

9.3.4備份還原驅動程序

9.3.5備份還原數據庫

9.3.6備份還原電子郵件

9.4可能出現的問題與解決方法

9.5總結與經驗積累

第10章系統進程與隱藏技術

10.1惡意進程的追蹤與清除

10.1.1系統進程和線程概述

10.1.2查看進程的發起程序

10.1.3查看、關閉和重建進程

10.1.4查看隱藏進程和遠程進程

10.1.5查殺本機中的病毒進程

10.2文件傳輸與文件隱藏

10.2.1ipc$文件傳輸

10.2.2ftp傳輸與打包傳輸

10.2.3實現文件隱藏

10.3入侵隱藏技術

10.3.1代理服務器概述

10.3.2跳板技術概述

10.3.3手工制作跳板

10.3.4代理跳板

10.4可能出現的問題與解決方法

10.5總結與經驗積累

第11章系統清理與流氓軟件清除

11.1流氓軟件的分類

11.1.1廣告軟件

11.1.2間諜軟件

11.1.3浏覽器劫持

11.1.4行為記錄軟件

11.1.5惡意共享軟件

11.2金山系統清理專家

11.2.1查殺惡意軟件

11.2.2在線系統診斷

11.2.3及時修補系統漏洞

11.2.4安全工具

11.3瑞星卡卡網絡守護神

11.3.1常用的查殺工具

11.3.2七大保镖來護衛

11.3.3系統修復

11.3.4進程管理

11.3.5官方下載常用軟件

11.4微軟反問諜專家

11.4.1微軟反問諜軟件概述

11.4.2手動掃描查殺間諜軟件

11.4.3設置定時自動掃描

11.4.4開啟實時監控

11.4.5附帶的特色安全工具

11.5奇虎360安全衛士

11.5.1清理惡評插件

11.5.2修復系統漏洞

11.5.3快速擁有安全軟件

11.5.4免費查殺病毒

11.6諾盾網絡安全特警

11.6.1系統安全風險提示與修復

11.6.2配置網絡安全特警

11.6.3系統安全掃描

11.6.4身份安全登錄設置

11.6.5其他功能

11.7可能出現的問題與解決

11.8總結與經驗積累...

相關資源:

- [計算機與網絡]《物理數據庫設計》(Physical Database Design)影印版[PDF]

- [人文社科]《閱讀天才——超能力閱讀訓練教程(更新完畢)》(Reading Genius® 2.0)2.0

- [教育科技]《中醫治法與方劑》掃描版[PDF]

- [生活圖書]《幸運指數》掃描版[PDF]

- [其他圖書]《Windows XP密技量販店》PDF中文版

- [小說圖書]《曼斯菲爾德莊園》(Mansfield Park)英文文字版[PDF]

- [其他圖書]《丙烯畫與李哈蒙德》(Acrylic Painting With Lee Hamm

- [人文社科]《玩火的女孩》(The Girl Who Played With Fire )[480p]

- [其他圖書]《拳經洞微》掃描版[PDF]

- [文學圖書]《苗族歷史與文化》(李廷貴&張山&周光大)掃描版[PDF]

- [光盤游戲]《文明2黃金版》(Civilization 2 Multiplayer Gold Edition)英文光盤版

- [英語學習資料]《雅思考試核心詞匯21天速聽速記》(IELTS)[MP3]

- [電腦基礎]《Windows 用戶態程序高效排錯》(N/A)電子工業出版社,第一版

- [應用軟件]《多功能下載工具》(Conceiva.Download.Studio)v5.2.1.0[壓縮包]

- [人文社科]《中國傳統兵器圖鑒·彩圖版》掃描版[PDF]

- [硬盤游戲]《薩克拉大地2:死亡之吻》(Sacra Terra 2: Kiss of Death)硬盤版[壓縮包]

- [應用軟件]《Alchemy軟件本地化工具(軟件漢化)》(Alchemy CATALYST)8.0官方英文注冊版[光盤鏡像],應用軟件、資源下載

- [學習課件]《針灸圖譜》-清晰PDF彩圖+掛板大圖pdf版

- [小說圖書]《大樹》掃描版[PDF]

- [光盤游戲]《斬妖除魔 黑盒版》(Painkiller Black Edition)含資料片[ISO]

- 《凌波微步:軟件開發警戒案例集》掃描版[PDF]

- 《3D大講堂:3ds Max2009全方位學習》彩圖版[PDF]

- 《EXCEL 2007圖表完全剖析》掃描版[PDF]

- 《UG NX 5中文版數控加工》掃描版[PDF]

- 《PPT動畫傳奇:解密專業演示動畫特效》掃描版[PDF]

- 《軟件測試》文字版[PDF]

- 《Illustrator完美創意設計》掃描版[PDF]

- 《CCNP.CIT學習指南》(CCNP:Cisco Internetwork Troubleshooting Study Guide )(Arthur Pfund & Todd Lammle)掃描版[PDF]

- 《精通JavaScript+jQuery》掃描版[PDF]

- 《 玩轉數碼相機》(張桂蘭,齊愛軍)掃描版[PDF]

- 《Ajax應用程序安全》(Securing Ajax Applications: Ensu

- 《塞班系統16本電子書合集》(Symbian Press Collection (16 eBooks))英文文字版[PDF]

免責聲明:本網站內容收集於互聯網,本站不承擔任何由於內容的合法性及健康性所引起的爭議和法律責任。如果侵犯了你的權益,請通知我們,我們會及時刪除相關內容,謝謝合作! 聯系信箱:[email protected]

Copyright © 電驢下載基地 All Rights Reserved