《Metasploit滲透測試指南》掃描版[PDF] 簡介: 中文名 : Metasploit滲透測試指南 作者 : (美)肯尼 譯者 : 諸葛建偉 圖書分類 : 軟件 資源格式 : PDF 版本 : 掃描版 出版社 : 電子工業出版社 書號 : 9787121154874 發行時間 : 2012年1月1日 地區 : 大陸 語言 : 簡體中文 簡介 : 內容介紹: 本書介紹Metasploit——近年來最強大、最流

"《Metasploit滲透測試指南》掃描版[PDF]"介紹

中文名: Metasploit滲透測試指南

作者: (美)肯尼

譯者: 諸葛建偉

圖書分類: 軟件

資源格式: PDF

版本: 掃描版

出版社: 電子工業出版社

書號: 9787121154874

發行時間: 2012年1月1日

地區: 大陸

語言: 簡體中文

簡介:

內容介紹:

本書介紹Metasploit——近年來最強大、最流行和最有發展前途的開源滲透測試平台軟件,以及基於Metasploit進行網絡滲透測試與安全漏洞研究分析的技術、流程和方法。

本書共有17章,覆蓋了滲透測試的情報搜集、威脅建模、漏洞分析、滲透攻擊和後滲透攻擊各個環節,並包含了免殺技術、客戶端滲透攻擊、社會工程學、自動化滲透測試、無線網絡攻擊等高級技術專題,以及如何擴展Metasploit情報搜集、滲透攻擊與後滲透攻擊功能的實踐方法,本書一步一個台階地幫助初學者從零開始建立起作為滲透測試者的基本技能,也為職業的滲透測試工程師提供一本參考用書。本書獲得了Metasploit開發團隊的一致好評,Metasploit項目創始人HD Moore評價本書為:“現今最好的Metasploit框架軟件參考指南”。

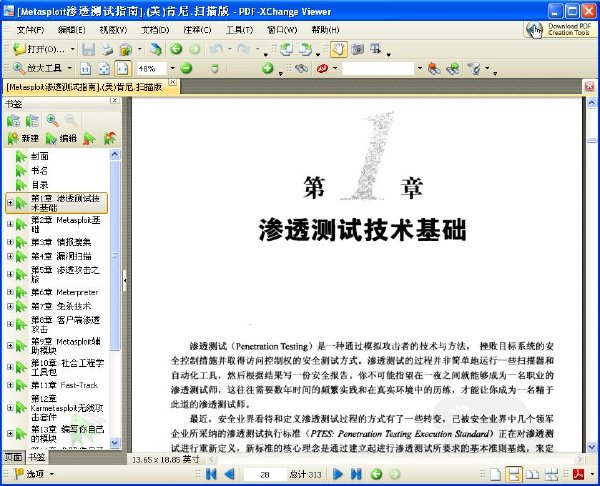

內容截圖:

目錄:

目 錄

第1章 滲透測試技術基礎

1.1 PTES標准中的滲透測試階段

1.1.1 前期交互階段

1.1.2 情報搜集階段

1.1.3 威脅建模階段

1.1.4 漏洞分析階段

1.1.5 滲透攻擊階段

1.1.6 後滲透攻擊階段

1.1.7 報告階段

1.2 滲透測試類型

1.2.1 白盒測試

1.2.2 黑盒測試

1.3 漏洞掃描器

1.4 小結

第2章 Metasploit基礎

2.1 專業術語

2.1.1 滲透攻擊(Exploit)

2.1.2 攻擊載荷(Payload)

2.1.3 Shellcode

2.1.4 模塊(Module)

2.1.5 監聽器(Listener)

2.2 Metasploit用戶接口

2.2.1 MSF終端

2.2.2 MSF命令行

2.2.3 Armitage

2.3 Metasploit功能程序

2.3.1 MSF攻擊載荷生成器

2.3.2 MSF編碼器

2.3.3 Nasm Shell

2.4 Metasploit Express和Metasploit Pro

2.5 小結

第3章 情報搜集

3.1 被動信息搜集

3.1.1 whois查詢

3.1.2 Netcraft

3.1.3 NSLookup

3.2 主動信息搜集

3.2.1 使用Nmap進行端口掃描

3.2.2 在Metasploit中使用數據庫

3.2.3 使用Metasploit進行端口掃描

3.3 針對性掃描

3.3.1 服務器消息塊協議掃描

3.3.2 搜尋配置不當的Microsoft SQL Server

3.3.3 SSH服務器掃描

3.3.4 FTP掃描

3.3.5 簡單網管協議掃描

3.4 編寫自己的掃描器

3.5 小結

第4章 漏洞掃描

4.1 基本的漏洞掃描

4.2 使用NeXpose進行掃描

4.2.1 配置

4.2.2 將掃描報告導入到Metasploit中

4.2.3 在MSF控制台中運行NeXpose

4.3 使用Nessus進行掃描

4.3.1 配置Nessus

4.3.2 創建Nessus掃描策略

4.3.3 執行Nessus掃描

4.3.4 Nessus報告

4.3.5 將掃描結果導入Metasploit框架中

4.3.6 在Metasploit內部使用Nessus進行掃描

4.4 專用漏洞掃描器

4.4.1 驗證SMB登錄

4.4.2 掃描開放的VNC空口令

4.4.3 掃描開放的X11服務器

4.5 利用掃描結果進行自動化攻擊

第5章 滲透攻擊之旅

5.1 滲透攻擊基礎

5.1.1 msf> show exploits

5.1.2 msf> show auxiliary

5.1.3 msf> show options

5.1.4 msf> show payloads

5.1.5 msf> show targets

5.1.6 info

5.1.7 set和unset

5.1.8 setg和unsetg

5.1.9 save

5.2 你的第一次滲透攻擊

5.3 攻擊一台Ubuntu主機

5.4 全端口攻擊載荷:暴力猜解目標開放的端口

5.5 資源文件

5.6 小結

第6章 Meterpreter

6.1 攻陷Windows XP 虛擬機

6.1.1 使用Nmap掃描端口

6.1.2 攻擊MS SQL

6.1.3 暴力破解MS SQL服務器

6.1.4 xp_cmdshell

6.1.5 Meterpreter基本命令

6.1.6 獲取鍵盤記錄

6.2 挖掘用戶名和密碼

6.2.1 提取密碼哈希值

6.2.2 使用Meterpreter命令獲取密碼哈希值

6.3 傳遞哈希值

6.4 權限提升

6.5 令牌假冒

6.6 使用ps

6.7 通過跳板攻擊其他機器

6.8 使用Meterpreter腳本

6.8.1 遷移進程

6.8.2 關閉殺毒軟件

6.8.3 獲取系統密碼哈希值

6.8.4 查看目標機上的所有流量

6.8.5 攫取系統信息

6.8.6 控制持久化

6.9 向後滲透攻擊模塊轉變

6.10 將命令行Shell升級為Meterpreter

6.11 通過附加的Railgun組件操作Windows API

6.12 小結

第7章 免殺技術

7.1 使用MSF攻擊載荷生成器創建可獨立運行的二進制文件

7.2 躲避殺毒軟件的檢測

7.2.1 使用MSF編碼器

7.2.2 多重編碼

7.3 自定義可執行文件模板

7.4 隱秘地啟動一個攻擊載荷

7.5 加殼軟件

7.6 小結:關於免殺處理的最後忠告

第8章 客戶端滲透攻擊

8.1 基於浏覽器的滲透攻擊

8.1.1 基於浏覽器的滲透攻擊原理

8.1.2 空指令

8.2 使用Immunity調試器來揭秘空指令機器碼

8.3 對IE浏覽器的極光漏洞進行滲透利用

8.4 文件格式漏洞滲透攻擊

8.5 發送攻擊負載

8.6 小結

第9章 Metasploit輔助模塊

9.1 使用輔助模塊

9.2 輔助模塊剖析

9.3 小結

第10章 社會工程學工具包

10.1 配置SET工具包

10.2 針對性釣魚攻擊向量

10.3 Web攻擊向量

10.3.1 Java Applet

10.3.2 客戶端Web攻擊

10.3.3 用戶名和密碼獲取

10.3.4 標簽頁劫持攻擊

10.3.5 中間人攻擊

10.3.6 網頁劫持

10.3.7 綜合多重攻擊方法

10.4 傳染性媒體生成器

10.5 Teensy USB HID攻擊向量

10.6 SET的其他特性

10.7 小結

第11章 Fast-Track

11.1 Microsoft SQL注入

11.1.1 SQL注入——查詢語句攻擊

11.1.2 SQL注入——POST參數攻擊

11.1.3 手工注入

11.1.4 MSSQL破解

11.1.5 通過SQL自動獲得控制(SQLPwnage)

11.2 二進制到十六進制轉換器

11.3 大規模客戶端攻擊

11.4 小結:對自動化滲透的一點看法

第12章 Karmetasploit無線攻擊套件

12.1 配置

12.2 開始攻擊

12.3 獲取憑證

12.4 得到Shell

12.5 小結

第13章 編寫你自己的模塊

13.1 在MS SQL上進行命令執行

13.2 探索一個已存在的Metasploit模塊

13.3 編寫一個新的模塊

13.3.1 PowerShell

13.3.2 運行Shell滲透攻擊

13.3.3 編寫powershell_upload_exec函數

13.3.4 從十六進制轉換回二進制程序

13.3.5 計數器

13.3.6 運行滲透攻擊模塊

13.4 小結:代碼重用的能量

第14章 創建你自己的滲透攻擊模塊

14.1 Fuzz測試的藝術

14.2 控制結構化異常處理鏈

14.3 繞過SEH限制

14.4 獲取返回地址

14.5 壞字符和遠程代碼執行

14.6 小結

第15章 將滲透代碼移植到Metasploit

15.1 匯編語言基礎

15.1.1 EIP和ESP寄存器

15.1.2 JMP指令集

15.1.3 空指令和空指令滑行區

15.2 移植一個緩沖區溢出攻擊代碼

15.2.1 裁剪一個已有的滲透攻擊代碼

15.2.2 構造滲透攻擊過程

15.2.3 測試我們的基礎滲透代碼

15.2.4 實現框架中的特性

15.2.5 增加隨機化

15.2.6 消除空指令滑行區

15.2.7 去除偽造的Shellcode

15.2.8 我們完整的模塊代碼

15.3 SEH覆蓋滲透代碼

15.4 小結

第16章 Meterpreter腳本編程

16.1 Meterpreter腳本編程基礎

16.2 Meterpreter API

16.2.1 打印輸出

16.2.2 基本API調用

16.2.3 Meterpreter Mixins

16.3 編寫Meterpreter腳本的規則

16.4 創建自己的Meterpreter腳本

16.5 小結

第17章 一次模擬的滲透測試過程

17.1 前期交互

17.2 情報搜集

17.3 威脅建模

17.4 滲透攻擊

17.5 MSF終端中的滲透攻擊過程

17.6 後滲透攻擊

17.6.1 掃描Metasploitable靶機

17.6.2 識別存有漏洞的服務

17.7 攻擊Apache Tomcat

17.8 攻擊一個偏門的服務

17.9 隱藏你的蹤跡

17.10 小結

附錄A 配置目標機器

附錄B 命令參考列表

作者: (美)肯尼

譯者: 諸葛建偉

圖書分類: 軟件

資源格式: PDF

版本: 掃描版

出版社: 電子工業出版社

書號: 9787121154874

發行時間: 2012年1月1日

地區: 大陸

語言: 簡體中文

簡介:

內容介紹:

本書介紹Metasploit——近年來最強大、最流行和最有發展前途的開源滲透測試平台軟件,以及基於Metasploit進行網絡滲透測試與安全漏洞研究分析的技術、流程和方法。

本書共有17章,覆蓋了滲透測試的情報搜集、威脅建模、漏洞分析、滲透攻擊和後滲透攻擊各個環節,並包含了免殺技術、客戶端滲透攻擊、社會工程學、自動化滲透測試、無線網絡攻擊等高級技術專題,以及如何擴展Metasploit情報搜集、滲透攻擊與後滲透攻擊功能的實踐方法,本書一步一個台階地幫助初學者從零開始建立起作為滲透測試者的基本技能,也為職業的滲透測試工程師提供一本參考用書。本書獲得了Metasploit開發團隊的一致好評,Metasploit項目創始人HD Moore評價本書為:“現今最好的Metasploit框架軟件參考指南”。

內容截圖:

目錄:

目 錄

第1章 滲透測試技術基礎

1.1 PTES標准中的滲透測試階段

1.1.1 前期交互階段

1.1.2 情報搜集階段

1.1.3 威脅建模階段

1.1.4 漏洞分析階段

1.1.5 滲透攻擊階段

1.1.6 後滲透攻擊階段

1.1.7 報告階段

1.2 滲透測試類型

1.2.1 白盒測試

1.2.2 黑盒測試

1.3 漏洞掃描器

1.4 小結

第2章 Metasploit基礎

2.1 專業術語

2.1.1 滲透攻擊(Exploit)

2.1.2 攻擊載荷(Payload)

2.1.3 Shellcode

2.1.4 模塊(Module)

2.1.5 監聽器(Listener)

2.2 Metasploit用戶接口

2.2.1 MSF終端

2.2.2 MSF命令行

2.2.3 Armitage

2.3 Metasploit功能程序

2.3.1 MSF攻擊載荷生成器

2.3.2 MSF編碼器

2.3.3 Nasm Shell

2.4 Metasploit Express和Metasploit Pro

2.5 小結

第3章 情報搜集

3.1 被動信息搜集

3.1.1 whois查詢

3.1.2 Netcraft

3.1.3 NSLookup

3.2 主動信息搜集

3.2.1 使用Nmap進行端口掃描

3.2.2 在Metasploit中使用數據庫

3.2.3 使用Metasploit進行端口掃描

3.3 針對性掃描

3.3.1 服務器消息塊協議掃描

3.3.2 搜尋配置不當的Microsoft SQL Server

3.3.3 SSH服務器掃描

3.3.4 FTP掃描

3.3.5 簡單網管協議掃描

3.4 編寫自己的掃描器

3.5 小結

第4章 漏洞掃描

4.1 基本的漏洞掃描

4.2 使用NeXpose進行掃描

4.2.1 配置

4.2.2 將掃描報告導入到Metasploit中

4.2.3 在MSF控制台中運行NeXpose

4.3 使用Nessus進行掃描

4.3.1 配置Nessus

4.3.2 創建Nessus掃描策略

4.3.3 執行Nessus掃描

4.3.4 Nessus報告

4.3.5 將掃描結果導入Metasploit框架中

4.3.6 在Metasploit內部使用Nessus進行掃描

4.4 專用漏洞掃描器

4.4.1 驗證SMB登錄

4.4.2 掃描開放的VNC空口令

4.4.3 掃描開放的X11服務器

4.5 利用掃描結果進行自動化攻擊

第5章 滲透攻擊之旅

5.1 滲透攻擊基礎

5.1.1 msf> show exploits

5.1.2 msf> show auxiliary

5.1.3 msf> show options

5.1.4 msf> show payloads

5.1.5 msf> show targets

5.1.6 info

5.1.7 set和unset

5.1.8 setg和unsetg

5.1.9 save

5.2 你的第一次滲透攻擊

5.3 攻擊一台Ubuntu主機

5.4 全端口攻擊載荷:暴力猜解目標開放的端口

5.5 資源文件

5.6 小結

第6章 Meterpreter

6.1 攻陷Windows XP 虛擬機

6.1.1 使用Nmap掃描端口

6.1.2 攻擊MS SQL

6.1.3 暴力破解MS SQL服務器

6.1.4 xp_cmdshell

6.1.5 Meterpreter基本命令

6.1.6 獲取鍵盤記錄

6.2 挖掘用戶名和密碼

6.2.1 提取密碼哈希值

6.2.2 使用Meterpreter命令獲取密碼哈希值

6.3 傳遞哈希值

6.4 權限提升

6.5 令牌假冒

6.6 使用ps

6.7 通過跳板攻擊其他機器

6.8 使用Meterpreter腳本

6.8.1 遷移進程

6.8.2 關閉殺毒軟件

6.8.3 獲取系統密碼哈希值

6.8.4 查看目標機上的所有流量

6.8.5 攫取系統信息

6.8.6 控制持久化

6.9 向後滲透攻擊模塊轉變

6.10 將命令行Shell升級為Meterpreter

6.11 通過附加的Railgun組件操作Windows API

6.12 小結

第7章 免殺技術

7.1 使用MSF攻擊載荷生成器創建可獨立運行的二進制文件

7.2 躲避殺毒軟件的檢測

7.2.1 使用MSF編碼器

7.2.2 多重編碼

7.3 自定義可執行文件模板

7.4 隱秘地啟動一個攻擊載荷

7.5 加殼軟件

7.6 小結:關於免殺處理的最後忠告

第8章 客戶端滲透攻擊

8.1 基於浏覽器的滲透攻擊

8.1.1 基於浏覽器的滲透攻擊原理

8.1.2 空指令

8.2 使用Immunity調試器來揭秘空指令機器碼

8.3 對IE浏覽器的極光漏洞進行滲透利用

8.4 文件格式漏洞滲透攻擊

8.5 發送攻擊負載

8.6 小結

第9章 Metasploit輔助模塊

9.1 使用輔助模塊

9.2 輔助模塊剖析

9.3 小結

第10章 社會工程學工具包

10.1 配置SET工具包

10.2 針對性釣魚攻擊向量

10.3 Web攻擊向量

10.3.1 Java Applet

10.3.2 客戶端Web攻擊

10.3.3 用戶名和密碼獲取

10.3.4 標簽頁劫持攻擊

10.3.5 中間人攻擊

10.3.6 網頁劫持

10.3.7 綜合多重攻擊方法

10.4 傳染性媒體生成器

10.5 Teensy USB HID攻擊向量

10.6 SET的其他特性

10.7 小結

第11章 Fast-Track

11.1 Microsoft SQL注入

11.1.1 SQL注入——查詢語句攻擊

11.1.2 SQL注入——POST參數攻擊

11.1.3 手工注入

11.1.4 MSSQL破解

11.1.5 通過SQL自動獲得控制(SQLPwnage)

11.2 二進制到十六進制轉換器

11.3 大規模客戶端攻擊

11.4 小結:對自動化滲透的一點看法

第12章 Karmetasploit無線攻擊套件

12.1 配置

12.2 開始攻擊

12.3 獲取憑證

12.4 得到Shell

12.5 小結

第13章 編寫你自己的模塊

13.1 在MS SQL上進行命令執行

13.2 探索一個已存在的Metasploit模塊

13.3 編寫一個新的模塊

13.3.1 PowerShell

13.3.2 運行Shell滲透攻擊

13.3.3 編寫powershell_upload_exec函數

13.3.4 從十六進制轉換回二進制程序

13.3.5 計數器

13.3.6 運行滲透攻擊模塊

13.4 小結:代碼重用的能量

第14章 創建你自己的滲透攻擊模塊

14.1 Fuzz測試的藝術

14.2 控制結構化異常處理鏈

14.3 繞過SEH限制

14.4 獲取返回地址

14.5 壞字符和遠程代碼執行

14.6 小結

第15章 將滲透代碼移植到Metasploit

15.1 匯編語言基礎

15.1.1 EIP和ESP寄存器

15.1.2 JMP指令集

15.1.3 空指令和空指令滑行區

15.2 移植一個緩沖區溢出攻擊代碼

15.2.1 裁剪一個已有的滲透攻擊代碼

15.2.2 構造滲透攻擊過程

15.2.3 測試我們的基礎滲透代碼

15.2.4 實現框架中的特性

15.2.5 增加隨機化

15.2.6 消除空指令滑行區

15.2.7 去除偽造的Shellcode

15.2.8 我們完整的模塊代碼

15.3 SEH覆蓋滲透代碼

15.4 小結

第16章 Meterpreter腳本編程

16.1 Meterpreter腳本編程基礎

16.2 Meterpreter API

16.2.1 打印輸出

16.2.2 基本API調用

16.2.3 Meterpreter Mixins

16.3 編寫Meterpreter腳本的規則

16.4 創建自己的Meterpreter腳本

16.5 小結

第17章 一次模擬的滲透測試過程

17.1 前期交互

17.2 情報搜集

17.3 威脅建模

17.4 滲透攻擊

17.5 MSF終端中的滲透攻擊過程

17.6 後滲透攻擊

17.6.1 掃描Metasploitable靶機

17.6.2 識別存有漏洞的服務

17.7 攻擊Apache Tomcat

17.8 攻擊一個偏門的服務

17.9 隱藏你的蹤跡

17.10 小結

附錄A 配置目標機器

附錄B 命令參考列表

相關資源:

- [其他圖書]《輝煌折紙:原創設計集》(Brilliant Origami: A Collection of Original Designs)插圖版[PDF]

- [其他圖書]《步入中醫之門》(毛以林)掃描版[PDF]

- [其他圖書]《Photoshop Lightroom 2攝影師專業技法》掃描版 [PDF]

- [人文社科]《換工作不如換思維》掃描版[PDF]

- [經濟管理]《降低人力成本的十大板斧》掃描版[PDF]

- [生活圖書]《武式太極拳小架》掃描版[PDF]

- [其他圖書]《青年博覽》(Youth View)「2005.07.19更新」[pdf]

- [人文社科]《覺醒—日本戰犯改造紀實》(孫仲毅)掃描版[PDF]

- [人文社科]《中國近代史通鑒.文字版.RAR》文字版[PDF]

- [其他圖書]《龍威秘書》(龍威秘書)早大館藏彩掃版(蟲蛀)

- [光盤游戲]《都市幻影》(NightLong: Union City Conspiracy)

- [電腦基礎]《終極吉他Hybrid Picking技巧教程》(Lick Library Ultimate Guitar Techniques - Hybrid Picking Techniques)DVD[光盤鏡像]

- [硬盤游戲]《羅馬之路》(Roads of Rome)v1.1/硬盤版[壓縮包]

- [網絡游戲]《新傲神傳-諸仙封測》封測客戶端

- [文學圖書]《革命先驅詹姆斯·奧蒂斯》(James Otis the Pre-Revolutionist)((美)約翰·克拉克·裡德帕斯)英文文字版[PDF]

- [生活圖書]《專業烹饪

- [生活圖書]《方氏脈症正宗》掃描版[PDF]

- [學習課件]《股票入門電子圖書》資料下載

- [經濟管理]《30年後拿什麼養活自己大全集》掃描版[PDF]

- [人文社科]《宋明理學(第2版)》(陳來)掃描版[PDF]

- 《走進計算機病毒》掃描版[PDF]

- 《韓國攝影師談Photoshop數碼照片後期處理》掃描版[PDF]

- 《網絡系統集成與綜合布線》(Network system integration and Cabling)(劉天華 黃淑偉)2008[PDF]

- 鋒利的jQuery PDF高清電子書

- 《Linux服務器架設、性能調優、集群管理教程》掃描版[PDF]

- 《Think Stats (第1版)》(Think Stats: Probability and Statistics for Programmers)英文文字版/更新EPUB版本/更新MOBI版本[PDF]

- 《暗戰亮劍-黑客滲透與防御全程實錄》掃描版[PDF]

- 《OCA認證考試指南(1Z0-052)》(OCA Oracle Database 11g: Administration I Exam Guide (Exam 1Z0-052) )掃描版[PDF]

- 《敢死隊》(電子雜志)(灬尛耗子)第一版[EXE]

- 《3DS MAX 2011完全學習手冊》彩圖版[PDF]

- 《Linux系統管理與網絡管理》掃描版[PDF]

- 《DOS在網絡管理及故障診斷中的典型應用》掃描版[PDF]

免責聲明:本網站內容收集於互聯網,本站不承擔任何由於內容的合法性及健康性所引起的爭議和法律責任。如果侵犯了你的權益,請通知我們,我們會及時刪除相關內容,謝謝合作! 聯系信箱:[email protected]

Copyright © 電驢下載基地 All Rights Reserved