《黑客攻防實戰解析》掃描版[PDF] 簡介: 中文名 : 黑客攻防實戰解析 作者 : 武新華等 圖書分類 : 網絡 資源格式 : PDF 版本 : 掃描版 出版社 : 中國鐵道出版社 書號 : 9787113101060 發行時間 : 2009年7月3日 地區 : 大陸 語言 : 簡體中文 簡介 : 內容介紹: 本書著眼於計算機、網絡安全等方面的典型

"《黑客攻防實戰解析》掃描版[PDF]"介紹

中文名: 黑客攻防實戰解析

作者: 武新華等

圖書分類: 網絡

資源格式: PDF

版本: 掃描版

出版社: 中國鐵道出版社

書號: 9787113101060

發行時間: 2009年7月3日

地區: 大陸

語言: 簡體中文

簡介:

內容介紹:

本書著眼於計算機、網絡安全等方面的典型應用,從黑客攻防實戰角度解析各種操作技巧與實例,從系統漏洞的查補到網絡惡意入侵,從qq、msn賬號保衛到木馬攻防實戰,從系統進程隱藏到系統間諜清理,篩選出典型案例和有效的解決方案,使讀者能夠循序漸進地了解黑客入侵的關鍵技術與方法,進而提高安全防護意識和網絡管理水平。

本書內容實用,案例典型,圖文並茂,適用於網絡管理員及網絡安全從業者,也可作為廣大網絡安全愛好者提升能力的參考用書。

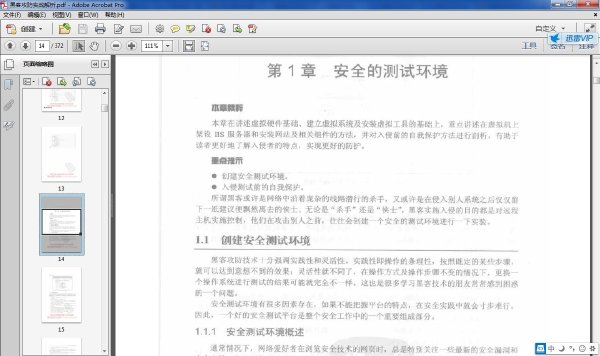

內容截圖:

網盤下載

我的圖書館

(長期更新各類IT類圖書)

目錄:

第1章 安全的測試環境

1.1 創建安全測試環境

1.1.1 安全測試環境概述

1.1.2 虛擬機軟件概述

1.1.3 用vmware創建虛擬系統

1.1.4 安裝虛擬機工具

1.1.5 在虛擬機上架設iis服務器

1.1.6 在虛擬機中安裝網站

1.2 入侵測試前的“自我保護”

1.2.1 認識代理服務器

1.2.2 獲取代理服務器

1.2.3 設置代理服務器

1.2.4 使用代理服務器

1.2.5 認識跳板

1.2.6 使用代理跳板

1.3 可能出現的問題與解決方法

1.4 總結與經驗積累

第2章 踩點偵察與漏洞掃描

2.1 踩點與偵察范圍

2.1.1 踩點概述

. 2.1.2 實施踩點的具體流程

2.2 確定掃描目標

2.2.1 確定目標主機ip地址

2.2.2 確定可能開放的端口和服務

2.2.3 常見端口和服務一覽

2.2.4 確定掃描類型

2.2.5 常見端口掃描工具

2.3 掃描操作系統信息

2.3.1 獲取netbios信息

2.3.2 弱口令掃描概述

2.3.3 創建黑客字典

2.3.4 弱口令掃描工具

2.3.5 注入點掃描

2.4 可能出現的問題與解決方法

2.5 總結與經驗積累

第3章 windows系統漏洞入侵與防范

3.1 iis漏洞入侵與防范

3.1.1 iis漏洞概述

3.1.2 iis.printer漏洞

3.1.3 unicode漏洞

3.1.4 ida&idq漏洞

3.1.5 webdav漏洞入侵與防范

3.2 本地提權類漏洞入侵與防范

3.2.1 lpc本地堆溢出漏洞

3.2.2 windows內核消息處理漏洞

3.2.3 ole和com遠程緩沖區溢出漏洞

3.2.4 ms-sql數據庫漏洞

3.3 遠程交互類漏洞入侵與防范

3.3.1 壓縮文件夾遠程任意命令執行漏洞

3.3.2 task scheduler任意代碼執行漏洞

3.3.3 gdi+jpg解析組件緩沖區溢出漏洞

3.3.4 javascript和activex腳本漏洞

3.3.5 xss跨站點腳本漏洞

3.3.6 具體的防范措施

3.4 遠程溢出類漏洞入侵與防范

3.4.1 d.o.s漏洞溢出

3.4.2 uprep漏洞

3.4.3 rpc漏洞溢出

3.4.4 wins服務遠程緩沖區溢出漏洞

3.4.5 即插即用功能遠程緩沖區溢出漏洞

3.4.6 messenger服務遠程堆溢出漏洞

3.5 用“肉雞”實現主機私有化

3.5.1 私有型“肉雞”概述

3.5.2 “肉雞”的私有化進程

3.5.3 全面防御“肉雞”進程

3.6 可能出現的問題與解決方法

3.7 總結與經驗積累

第4章 qq和msn的攻擊與防御

4.1 解密qq被攻擊的原因

4.1.1 可查看聊天記錄的“qq登錄號碼修改專家”

4.1.2 防范qq掠奪者盜取qq密碼

……

第5章 來自網絡的惡意腳本攻防

第6章 提升自己的網絡操作權限

第7章 常見木馬攻防實戰

第8章 跳板、後門與日志的清除

第9章 系統進程與隱藏技術

第10章 系統清理與間諜軟件清除

第11章 系統安全防御實戰

參考文獻

作者: 武新華等

圖書分類: 網絡

資源格式: PDF

版本: 掃描版

出版社: 中國鐵道出版社

書號: 9787113101060

發行時間: 2009年7月3日

地區: 大陸

語言: 簡體中文

簡介:

內容介紹:

本書著眼於計算機、網絡安全等方面的典型應用,從黑客攻防實戰角度解析各種操作技巧與實例,從系統漏洞的查補到網絡惡意入侵,從qq、msn賬號保衛到木馬攻防實戰,從系統進程隱藏到系統間諜清理,篩選出典型案例和有效的解決方案,使讀者能夠循序漸進地了解黑客入侵的關鍵技術與方法,進而提高安全防護意識和網絡管理水平。

本書內容實用,案例典型,圖文並茂,適用於網絡管理員及網絡安全從業者,也可作為廣大網絡安全愛好者提升能力的參考用書。

內容截圖:

網盤下載

我的圖書館

(長期更新各類IT類圖書)

目錄:

第1章 安全的測試環境

1.1 創建安全測試環境

1.1.1 安全測試環境概述

1.1.2 虛擬機軟件概述

1.1.3 用vmware創建虛擬系統

1.1.4 安裝虛擬機工具

1.1.5 在虛擬機上架設iis服務器

1.1.6 在虛擬機中安裝網站

1.2 入侵測試前的“自我保護”

1.2.1 認識代理服務器

1.2.2 獲取代理服務器

1.2.3 設置代理服務器

1.2.4 使用代理服務器

1.2.5 認識跳板

1.2.6 使用代理跳板

1.3 可能出現的問題與解決方法

1.4 總結與經驗積累

第2章 踩點偵察與漏洞掃描

2.1 踩點與偵察范圍

2.1.1 踩點概述

. 2.1.2 實施踩點的具體流程

2.2 確定掃描目標

2.2.1 確定目標主機ip地址

2.2.2 確定可能開放的端口和服務

2.2.3 常見端口和服務一覽

2.2.4 確定掃描類型

2.2.5 常見端口掃描工具

2.3 掃描操作系統信息

2.3.1 獲取netbios信息

2.3.2 弱口令掃描概述

2.3.3 創建黑客字典

2.3.4 弱口令掃描工具

2.3.5 注入點掃描

2.4 可能出現的問題與解決方法

2.5 總結與經驗積累

第3章 windows系統漏洞入侵與防范

3.1 iis漏洞入侵與防范

3.1.1 iis漏洞概述

3.1.2 iis.printer漏洞

3.1.3 unicode漏洞

3.1.4 ida&idq漏洞

3.1.5 webdav漏洞入侵與防范

3.2 本地提權類漏洞入侵與防范

3.2.1 lpc本地堆溢出漏洞

3.2.2 windows內核消息處理漏洞

3.2.3 ole和com遠程緩沖區溢出漏洞

3.2.4 ms-sql數據庫漏洞

3.3 遠程交互類漏洞入侵與防范

3.3.1 壓縮文件夾遠程任意命令執行漏洞

3.3.2 task scheduler任意代碼執行漏洞

3.3.3 gdi+jpg解析組件緩沖區溢出漏洞

3.3.4 javascript和activex腳本漏洞

3.3.5 xss跨站點腳本漏洞

3.3.6 具體的防范措施

3.4 遠程溢出類漏洞入侵與防范

3.4.1 d.o.s漏洞溢出

3.4.2 uprep漏洞

3.4.3 rpc漏洞溢出

3.4.4 wins服務遠程緩沖區溢出漏洞

3.4.5 即插即用功能遠程緩沖區溢出漏洞

3.4.6 messenger服務遠程堆溢出漏洞

3.5 用“肉雞”實現主機私有化

3.5.1 私有型“肉雞”概述

3.5.2 “肉雞”的私有化進程

3.5.3 全面防御“肉雞”進程

3.6 可能出現的問題與解決方法

3.7 總結與經驗積累

第4章 qq和msn的攻擊與防御

4.1 解密qq被攻擊的原因

4.1.1 可查看聊天記錄的“qq登錄號碼修改專家”

4.1.2 防范qq掠奪者盜取qq密碼

……

第5章 來自網絡的惡意腳本攻防

第6章 提升自己的網絡操作權限

第7章 常見木馬攻防實戰

第8章 跳板、後門與日志的清除

第9章 系統進程與隱藏技術

第10章 系統清理與間諜軟件清除

第11章 系統安全防御實戰

參考文獻

相關資源:

- [教育科技]《生態法原理》掃描版[PDF]

- [教育科技]《人類基因組》掃描版[PDF]

- [教育科技]《喬伊吉他教室—重金屬主奏吉他教材》(喬伊主

- [人文社科]《中國精神:四千五百年前的先祖如何教導後裔》影印版[PDF]

- [教育科技]《臨床推拿治療學》掃描版[PDF]

- [文學圖書]《等一個人咖啡》(九把刀)文字版[PDF]

- [生活圖書]《男士健康 澳大利亞版》(Mens Health Austrilia)清晰

- [教育科技]《演講的藝術 第11版》(The Art of Public Speaking 11e)矢量文字插圖版[PDF]

- [生活圖書]《外科熏洗療法》掃描版[PDF]

- [生活圖書]《會生活會工作》掃描版[PDF]

- [學習課件]超級異性吸引術_初級最新版_超級異性吸引術[rar]

- [多媒體類]QQ音樂播放器Music2008Beta04

- [硬盤游戲]《太空攔截機:自由計劃》(Space Interceptor: Project Freedom)完整硬盤版[安裝包]

- [電子雜志]《素材志》(sucaizine)更新至2010年8月號[PDF] 資料下載

- [小說圖書]《流年明媚.相思謀》掃描版[PDF]

- [電子雜志]《故事會》2013年4月上半月刊PDF 資料下載

- [英語學習資料]Tarralyn Ramsey -《Beyond The Darkness》[MP3] 音樂下載

- [學習課件]《禅之藝術》掃描版[PDF]

- [應用軟件]《模擬星空 v0.8.1版(開源)》(stellarium v0.8.1(opensource))開源版本

- [編程開發]《編譯器與函數庫》(Intel.Fortran.Composer.XE)2011.5.220.LINUX[光盤鏡像]

- 《Seam實戰》掃描版[PDF]

- 《UML系統建模與分析設計》掃描版[PDF]

- 《Ruby Cookbook (第1版)》(Ruby Cookbook, 1st edition)英文文字版/更新源代碼[PDF]

- 《C#開發實戰1200例 (第Ⅰ卷)》掃描版[PDF]

- 《dot NET 高級調試》(Advanced dot NET Debugging)英文版[PDF]

- 《生命的幻象:迪斯尼動畫造型設計》(The Illusion of Life: Disney Animation)文字版[PDF]

- 《EJB3.0 入門經典》掃描版[PDF]

- 《CSS權威指南(第三版)》( CSS: The Definitive Guide )掃描版[PDF]

- 《瘋狂Java:突破程序員基本功的16課》掃描版[PDF]

- 《Android移動應用開發從入門到精通》掃描版[PDF]

- 《精通Visual C++數字圖像處理典型算法及實現(第

- 《金牌網管師(初級)網絡實驗手冊》掃描版[PDF]

免責聲明:本網站內容收集於互聯網,本站不承擔任何由於內容的合法性及健康性所引起的爭議和法律責任。如果侵犯了你的權益,請通知我們,我們會及時刪除相關內容,謝謝合作! 聯系信箱:[email protected]

Copyright © 電驢下載基地 All Rights Reserved