《電腦黑客攻防入門(第2版)》掃描版[PDF] 簡介: 中文名 : 電腦黑客攻防入門(第2版) 作者 : 九州書源 圖書分類 : 網絡 資源格式 : PDF 版本 : 掃描版 出版社 : 清華大學出版社 書號 : 9787302194613 發行時間 : 2009年7月2日 地區 : 大陸 語言 : 簡體中文 簡介 : 內容介紹: 本書主要講述了目前最流行的黑

"《電腦黑客攻防入門(第2版)》掃描版[PDF]"介紹

中文名: 電腦黑客攻防入門(第2版)

作者: 九州書源

圖書分類: 網絡

資源格式: PDF

版本: 掃描版

出版社: 清華大學出版社

書號: 9787302194613

發行時間: 2009年7月2日

地區: 大陸

語言: 簡體中文

簡介:

內容介紹:

本書主要講述了目前最流行的黑客攻防的基礎知識和操作以及各種應用實例,主要內容包括接觸黑客攻擊、常用黑客工具介紹、安裝與清除木馬、qq攻防、入侵和保護操作系統、攻擊和保護ie浏覽器、窺探和保護電子郵件、密碼攻防戰、arp欺騙攻防、遠程監控攻防、開啟後門與痕跡清除和建立電腦的防御體系等知識。.

本書內容深入淺出,從黑客技術的基礎知識入手,逐步提高到使用與防范常用黑客技術和黑客軟件的水平,使讀者的黑客攻防水平得到較大的提高。本書提供了大量實例,以幫助讀者了解並掌握黑客技術和黑客軟件的使用方法;每章後面附有大量豐富生動的練習題,以檢驗讀者對本章知識點的掌握程度,達到鞏固所學知識的目的。..

本書定位於有一定電腦知識的用戶,可供在校學生、電腦技術人員、各種電腦培訓班學員以及不同年齡段想了解黑客技術的電腦愛好者學習參考。...

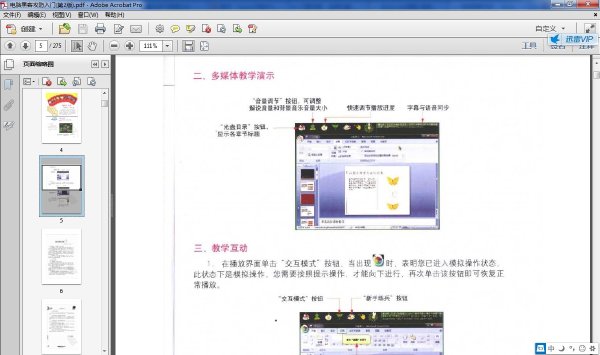

內容截圖:

網盤下載

我的圖書館1

我的圖書館2

(長期更新各類圖書)

目錄:

第1章 接觸黑客攻擊. 1

多媒體教學演示:20分鐘

1.1 黑客攻擊的特點 2

1.1.1 黑客為什麼要攻擊 2

1.1.2 了解黑客攻擊的流程 2

1.1.3 認識常用的攻擊平台——dos 3

1.1.4 獲取電腦的ip地址 3

1.1.5 獲取本地電腦ip地址 4

1.1.6 獲取其他電腦ip地址 4

1.2 掃描開放的端口 5

1.2.1 使用netstat命令查看 5

1.2.2 使用fport工具查看 6

1.2.3 使用active ports工具查看 6

1.3 “菜鳥”黑客常用入侵命令 7

1.3.1 net命令 7

1.3.2 tracert命令 10

1.3.3 route命令 11

1.4 常見問題解答 11

1.5 過關練習 12

第2章 常用黑客工具介紹 13

.多媒體教學演示:30分鐘

2.1 網絡掃描工具 14

2.1.1 流光 14

2.1.2 x-scan 19

2.2 sqltools黑客攻擊工具 22

2.2.1 使用scansql掃描漏洞 22

2.2.2 使用sqltools攻擊目標電腦 23

2.3 數據攔截工具 25

2.3.1 iris嗅探器 25

2.3.2 sniffer嗅探器 29

2.4 常見問題解答 31

2.5 過關練習 32

第3章 安裝與清除木馬 33

多媒體教學演示:50分鐘

3.1 木馬的概念 34

3.1.1 認識木馬 34

3.1.2 木馬的發展及分類 35

3.2 木馬安裝的方法 37

3.2.1 木馬的偽裝方法 37

3.2.2 利用網頁木馬生成器偽裝木馬 37

3.2.3 利用文件捆綁器偽裝木馬 39

3.3 木馬信息反饋 40

3.3.1 木馬信息反饋機制 40

3.3.2 黑客如何與目標電腦連接 40

3.4 灰鴿子 41

3.4.1 使用灰鴿子入侵 41

3.4.2 清除灰鴿子 46

3.5 冰河 49

3.5.1 冰河的組成及功能 49

3.5.2 使用冰河入侵 50

3.5.3 清除冰河 56

3.6 常見問題解答 57

3.7 過關練習 58

第4章 qq攻防 59

多媒體教學演示:50分鐘

4.1 qq漏洞攻防 60

4.1.1 認識qq漏洞 60

4.1.2 修補qq漏洞 60

4.2 qq密碼攻防 62

4.2.1 qq密碼被盜的原因 62

4.2.2 啊拉qq大盜 63

4.2.3 盜q黑俠 64

4.2.4 qq密碼使者 65

4.2.5 保護qq密碼 67

4.3 qq軟件攻防 70

4.3.1 qq信息攻擊工具 71

4.3.2 qq遠程攻擊工具 76

4.3.3 qq遠程監控工具 77

4.3.4 防御qq攻擊工具 78

4.4 常見問題解答 79

4.5 過關練習 80

第5章 入侵和保護操作系統 81

多媒體教學演示:30分鐘

5.1 windows系統安全分析 82

5.1.1 為什麼會存在安全缺陷 82

5.1.2 我們的系統安全嗎 82

5.2 rpc漏洞 82

5.2.1 認識rpc漏洞 82

5.2.2 檢測rpc漏洞 83

5.2.3 利用rpc漏洞進行攻擊 85

5.2.4 修補rpc漏洞 86

5.3 server服務遠程緩沖區溢出漏洞 87

5.3.1 檢測server服務遠程緩沖區溢出漏洞 87

5.3.2 利用server服務遠程緩沖區溢出漏洞進行攻擊 88

5.3.3 修補server服務遠程緩沖區溢出漏洞 89

5.4 serv-u ftp server漏洞 90

5.4.1 攻擊serv-u ftp server的方式 90

5.4.2 利用serv-u ftp server漏洞進行攻擊 90

5.4.3 修補serv-u ftp server漏洞 91

5.5 windows lsass漏洞 93

5.5.1 認識windows lsass漏洞 94

5.5.2 利用windows lsass漏洞進行攻擊 94

5.5.3 修補windows lsass漏洞 95

5.6 常見問題解答 96

5.7 過關練習 96

第6章 攻擊和保護ie浏覽器 97

多媒體教學演示:40分鐘

6.1 網頁代碼攻防 98

6.1.1 認識網頁惡意代碼 98

6.1.2 用office對象攻擊電腦 98

6.1.3 網頁代碼破壞系統 100

6.1.4 “萬花谷”病毒代碼.. 100

6.1.5 清除惡意代碼 101

6.2 ie炸彈攻防 102

6.2.1 ie炸彈攻擊的特點 103

6.2.2 vbs腳本病毒生成器 104

6.2.3 防御ie炸彈 107

6.3 ie程序攻防 107

6.3.1 chm文件執行任意程序的攻防 107

6.3.2 ie執行本地可執行文件的攻防 110

6.4 ie浏覽器的維護 110

6.4.1 清除ie中的臨時文件 111

6.4.2 清除ie浏覽器中的cookies 112

6.4.3 清除ie浏覽器的歷史記錄 112

6.4.4 清除ie浏覽器的表單 113

6.4.5 提高ie浏覽器安全等級 114

6.4.6 限制他人訪問不良站點 115

6.4.7 設置隱私級別 116

6.4.8 防范ie漏洞 117

6.4.9 使用“雅虎助手”保護ie 119

6.4.10 用“360安全衛士”修復ie浏覽器 120

6.4.11 使用“3721上網助手” 121

6.5 常見問題解答 123

6.6 過關練習 124

第7章 窺探和保護電子郵件 125

多媒體教學演示:40分鐘

7.1 電子郵箱炸彈 126

7.1.1 使用郵箱炸彈 126

7.1.2 防范郵箱炸彈 131

7.2 電子郵箱密碼攻防 134

7.2.1 保護電子郵箱的措施 134

7.2.2 使用黑雨獲取密碼 135

7.2.3 使用溯雪獲取密碼 137

7.2.4 使用流光竊取密碼 139

7.2.5 找回郵箱密碼 141

7.3 防范電子郵件病毒 142

7.3.1 設置郵件的顯示格式 143

7.3.2 從附件中隔離病毒 144

7.3.3 使用outlook express插件 144

7.3.4 變更文件關聯 145

7.4 常見問題解答 147

7.5 過關練習 148

第8章 密碼攻防戰 149

多媒體教學演示:50分鐘

8.1 破解系統中的密碼 150

8.1.1 破解windows xp登錄密碼 150

8.1.2 syskey雙重加密及破解 151

8.1.3 破解adsl密碼 153

8.2 破解辦公軟件密碼 154

8.2.1 word保護文檔密碼 154

8.2.2 word打開權限密碼 156

8.2.3 excel打開權限密碼 158

8.2.4 access數據庫密碼 160

8.3 破解md5密碼 162

8.3.1 查看網站上的密碼 162

8.3.2 md5的加密及破解 163

8.3.3 破解ftp登錄賬號與密碼 164

8.4 密碼保護 167

8.4.1 密碼設置的常見隱患 167

8.4.2 常用的密碼破解方法 168

8.4.3 保護密碼的方法 168

8.5 常見問題解答 169

8.6 過關練習 170

第9章 arp欺騙攻防 171

多媒體教學演示:30分鐘

9.1 局域網的基本常識 172

9.1.1 osi模型簡介 172

9.1.2 mac地址的概念 173

9.2 arp簡介 174

9.2.1 arp的工作原理 174

9.2.2 arp欺騙攻擊的類型 175

9.3 通過軟件實施arp欺騙攻擊 175

9.3.1 用winarpattacker軟件進行攻擊 176

9.3.2 局域網終結者攻擊演示 179

9.4 防御arp欺騙攻擊 181

9.4.1 使用軟件防范arp欺騙攻擊 181

9.4.2 在本地電腦中綁定ip地址與mac地址 183

9.4.3 在路由器上綁定ip地址與mac地址 184

9.5 常見問題解答 185

9.6 過關練習 186

第10章 遠程監控攻防 187

多媒體教學演示:60分鐘

10.1 黑客工具實現遠程監控 188

10.1.1 利用dameware實現遠程監控 188

10.1.2 利用radmin實現遠程監控 196

10.1.3 利用vnc實現遠程監控 200

10.2 使用telnet實現遠程監控 206

10.2.1 修改注冊表啟用終端服務 206

10.2.2 破解telnet ntlm權限驗證 209

10.3 抵御遠程監控的“騷擾” 212

10.3.1 增強賬號的安全性 212

10.3.2 設置網絡防火牆 214

10.4 常見問題解答 215

10.5 過關練習 216

第11章 開啟後門與痕跡清除 217

多媒體教學演示:40分鐘

11.1 開啟後門 218

11.1.1 用常見後門程序開啟後門 218

11.1.2 開啟賬號後門 224

11.1.3 開啟服務後門 228

11.2 遠程清除入侵痕跡 230

11.2.1 通過批處理文件清除 230

11.2.2 通過軟件遠程清除 231

11.3 常見問題解答 237

11.4 過關練習 238

第12章 建立電腦的防御體系 239

多媒體教學演示:40分鐘

12.1 維護硬盤 240

12.1.1 磁盤掃描程序 240

12.1.2 磁盤清理程序 241

12.1.3 磁盤碎片整理程序 241

12.2 使用殺毒軟件與防火牆 242

12.2.1 使用瑞星殺毒軟件維護系統安全 242

12.2.2 使用防火牆保護系統安全 245

12.3 修補系統漏洞 249

12.3.1 通過windows update修復 249

12.3.2 通過其他軟件修復 250

12.3.3 手動修復 251

12.4 備份與恢復系統 255

12.4.1 使用系統還原功能 255

12.4.2 使用ghost軟件備份和還原系統 257

12.5 常見問題解答 262

12.6 過關練習... 262

作者: 九州書源

圖書分類: 網絡

資源格式: PDF

版本: 掃描版

出版社: 清華大學出版社

書號: 9787302194613

發行時間: 2009年7月2日

地區: 大陸

語言: 簡體中文

簡介:

內容介紹:

本書主要講述了目前最流行的黑客攻防的基礎知識和操作以及各種應用實例,主要內容包括接觸黑客攻擊、常用黑客工具介紹、安裝與清除木馬、qq攻防、入侵和保護操作系統、攻擊和保護ie浏覽器、窺探和保護電子郵件、密碼攻防戰、arp欺騙攻防、遠程監控攻防、開啟後門與痕跡清除和建立電腦的防御體系等知識。.

本書內容深入淺出,從黑客技術的基礎知識入手,逐步提高到使用與防范常用黑客技術和黑客軟件的水平,使讀者的黑客攻防水平得到較大的提高。本書提供了大量實例,以幫助讀者了解並掌握黑客技術和黑客軟件的使用方法;每章後面附有大量豐富生動的練習題,以檢驗讀者對本章知識點的掌握程度,達到鞏固所學知識的目的。..

本書定位於有一定電腦知識的用戶,可供在校學生、電腦技術人員、各種電腦培訓班學員以及不同年齡段想了解黑客技術的電腦愛好者學習參考。...

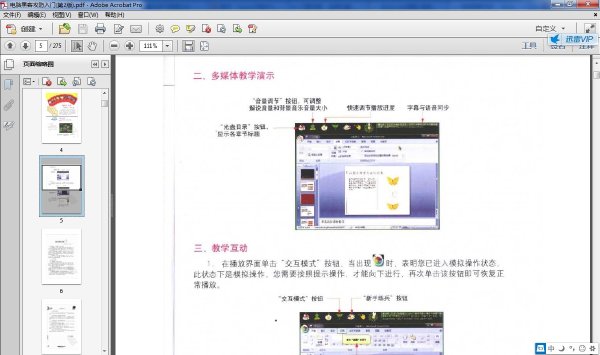

內容截圖:

網盤下載

我的圖書館1

我的圖書館2

(長期更新各類圖書)

目錄:

第1章 接觸黑客攻擊. 1

多媒體教學演示:20分鐘

1.1 黑客攻擊的特點 2

1.1.1 黑客為什麼要攻擊 2

1.1.2 了解黑客攻擊的流程 2

1.1.3 認識常用的攻擊平台——dos 3

1.1.4 獲取電腦的ip地址 3

1.1.5 獲取本地電腦ip地址 4

1.1.6 獲取其他電腦ip地址 4

1.2 掃描開放的端口 5

1.2.1 使用netstat命令查看 5

1.2.2 使用fport工具查看 6

1.2.3 使用active ports工具查看 6

1.3 “菜鳥”黑客常用入侵命令 7

1.3.1 net命令 7

1.3.2 tracert命令 10

1.3.3 route命令 11

1.4 常見問題解答 11

1.5 過關練習 12

第2章 常用黑客工具介紹 13

.多媒體教學演示:30分鐘

2.1 網絡掃描工具 14

2.1.1 流光 14

2.1.2 x-scan 19

2.2 sqltools黑客攻擊工具 22

2.2.1 使用scansql掃描漏洞 22

2.2.2 使用sqltools攻擊目標電腦 23

2.3 數據攔截工具 25

2.3.1 iris嗅探器 25

2.3.2 sniffer嗅探器 29

2.4 常見問題解答 31

2.5 過關練習 32

第3章 安裝與清除木馬 33

多媒體教學演示:50分鐘

3.1 木馬的概念 34

3.1.1 認識木馬 34

3.1.2 木馬的發展及分類 35

3.2 木馬安裝的方法 37

3.2.1 木馬的偽裝方法 37

3.2.2 利用網頁木馬生成器偽裝木馬 37

3.2.3 利用文件捆綁器偽裝木馬 39

3.3 木馬信息反饋 40

3.3.1 木馬信息反饋機制 40

3.3.2 黑客如何與目標電腦連接 40

3.4 灰鴿子 41

3.4.1 使用灰鴿子入侵 41

3.4.2 清除灰鴿子 46

3.5 冰河 49

3.5.1 冰河的組成及功能 49

3.5.2 使用冰河入侵 50

3.5.3 清除冰河 56

3.6 常見問題解答 57

3.7 過關練習 58

第4章 qq攻防 59

多媒體教學演示:50分鐘

4.1 qq漏洞攻防 60

4.1.1 認識qq漏洞 60

4.1.2 修補qq漏洞 60

4.2 qq密碼攻防 62

4.2.1 qq密碼被盜的原因 62

4.2.2 啊拉qq大盜 63

4.2.3 盜q黑俠 64

4.2.4 qq密碼使者 65

4.2.5 保護qq密碼 67

4.3 qq軟件攻防 70

4.3.1 qq信息攻擊工具 71

4.3.2 qq遠程攻擊工具 76

4.3.3 qq遠程監控工具 77

4.3.4 防御qq攻擊工具 78

4.4 常見問題解答 79

4.5 過關練習 80

第5章 入侵和保護操作系統 81

多媒體教學演示:30分鐘

5.1 windows系統安全分析 82

5.1.1 為什麼會存在安全缺陷 82

5.1.2 我們的系統安全嗎 82

5.2 rpc漏洞 82

5.2.1 認識rpc漏洞 82

5.2.2 檢測rpc漏洞 83

5.2.3 利用rpc漏洞進行攻擊 85

5.2.4 修補rpc漏洞 86

5.3 server服務遠程緩沖區溢出漏洞 87

5.3.1 檢測server服務遠程緩沖區溢出漏洞 87

5.3.2 利用server服務遠程緩沖區溢出漏洞進行攻擊 88

5.3.3 修補server服務遠程緩沖區溢出漏洞 89

5.4 serv-u ftp server漏洞 90

5.4.1 攻擊serv-u ftp server的方式 90

5.4.2 利用serv-u ftp server漏洞進行攻擊 90

5.4.3 修補serv-u ftp server漏洞 91

5.5 windows lsass漏洞 93

5.5.1 認識windows lsass漏洞 94

5.5.2 利用windows lsass漏洞進行攻擊 94

5.5.3 修補windows lsass漏洞 95

5.6 常見問題解答 96

5.7 過關練習 96

第6章 攻擊和保護ie浏覽器 97

多媒體教學演示:40分鐘

6.1 網頁代碼攻防 98

6.1.1 認識網頁惡意代碼 98

6.1.2 用office對象攻擊電腦 98

6.1.3 網頁代碼破壞系統 100

6.1.4 “萬花谷”病毒代碼.. 100

6.1.5 清除惡意代碼 101

6.2 ie炸彈攻防 102

6.2.1 ie炸彈攻擊的特點 103

6.2.2 vbs腳本病毒生成器 104

6.2.3 防御ie炸彈 107

6.3 ie程序攻防 107

6.3.1 chm文件執行任意程序的攻防 107

6.3.2 ie執行本地可執行文件的攻防 110

6.4 ie浏覽器的維護 110

6.4.1 清除ie中的臨時文件 111

6.4.2 清除ie浏覽器中的cookies 112

6.4.3 清除ie浏覽器的歷史記錄 112

6.4.4 清除ie浏覽器的表單 113

6.4.5 提高ie浏覽器安全等級 114

6.4.6 限制他人訪問不良站點 115

6.4.7 設置隱私級別 116

6.4.8 防范ie漏洞 117

6.4.9 使用“雅虎助手”保護ie 119

6.4.10 用“360安全衛士”修復ie浏覽器 120

6.4.11 使用“3721上網助手” 121

6.5 常見問題解答 123

6.6 過關練習 124

第7章 窺探和保護電子郵件 125

多媒體教學演示:40分鐘

7.1 電子郵箱炸彈 126

7.1.1 使用郵箱炸彈 126

7.1.2 防范郵箱炸彈 131

7.2 電子郵箱密碼攻防 134

7.2.1 保護電子郵箱的措施 134

7.2.2 使用黑雨獲取密碼 135

7.2.3 使用溯雪獲取密碼 137

7.2.4 使用流光竊取密碼 139

7.2.5 找回郵箱密碼 141

7.3 防范電子郵件病毒 142

7.3.1 設置郵件的顯示格式 143

7.3.2 從附件中隔離病毒 144

7.3.3 使用outlook express插件 144

7.3.4 變更文件關聯 145

7.4 常見問題解答 147

7.5 過關練習 148

第8章 密碼攻防戰 149

多媒體教學演示:50分鐘

8.1 破解系統中的密碼 150

8.1.1 破解windows xp登錄密碼 150

8.1.2 syskey雙重加密及破解 151

8.1.3 破解adsl密碼 153

8.2 破解辦公軟件密碼 154

8.2.1 word保護文檔密碼 154

8.2.2 word打開權限密碼 156

8.2.3 excel打開權限密碼 158

8.2.4 access數據庫密碼 160

8.3 破解md5密碼 162

8.3.1 查看網站上的密碼 162

8.3.2 md5的加密及破解 163

8.3.3 破解ftp登錄賬號與密碼 164

8.4 密碼保護 167

8.4.1 密碼設置的常見隱患 167

8.4.2 常用的密碼破解方法 168

8.4.3 保護密碼的方法 168

8.5 常見問題解答 169

8.6 過關練習 170

第9章 arp欺騙攻防 171

多媒體教學演示:30分鐘

9.1 局域網的基本常識 172

9.1.1 osi模型簡介 172

9.1.2 mac地址的概念 173

9.2 arp簡介 174

9.2.1 arp的工作原理 174

9.2.2 arp欺騙攻擊的類型 175

9.3 通過軟件實施arp欺騙攻擊 175

9.3.1 用winarpattacker軟件進行攻擊 176

9.3.2 局域網終結者攻擊演示 179

9.4 防御arp欺騙攻擊 181

9.4.1 使用軟件防范arp欺騙攻擊 181

9.4.2 在本地電腦中綁定ip地址與mac地址 183

9.4.3 在路由器上綁定ip地址與mac地址 184

9.5 常見問題解答 185

9.6 過關練習 186

第10章 遠程監控攻防 187

多媒體教學演示:60分鐘

10.1 黑客工具實現遠程監控 188

10.1.1 利用dameware實現遠程監控 188

10.1.2 利用radmin實現遠程監控 196

10.1.3 利用vnc實現遠程監控 200

10.2 使用telnet實現遠程監控 206

10.2.1 修改注冊表啟用終端服務 206

10.2.2 破解telnet ntlm權限驗證 209

10.3 抵御遠程監控的“騷擾” 212

10.3.1 增強賬號的安全性 212

10.3.2 設置網絡防火牆 214

10.4 常見問題解答 215

10.5 過關練習 216

第11章 開啟後門與痕跡清除 217

多媒體教學演示:40分鐘

11.1 開啟後門 218

11.1.1 用常見後門程序開啟後門 218

11.1.2 開啟賬號後門 224

11.1.3 開啟服務後門 228

11.2 遠程清除入侵痕跡 230

11.2.1 通過批處理文件清除 230

11.2.2 通過軟件遠程清除 231

11.3 常見問題解答 237

11.4 過關練習 238

第12章 建立電腦的防御體系 239

多媒體教學演示:40分鐘

12.1 維護硬盤 240

12.1.1 磁盤掃描程序 240

12.1.2 磁盤清理程序 241

12.1.3 磁盤碎片整理程序 241

12.2 使用殺毒軟件與防火牆 242

12.2.1 使用瑞星殺毒軟件維護系統安全 242

12.2.2 使用防火牆保護系統安全 245

12.3 修補系統漏洞 249

12.3.1 通過windows update修復 249

12.3.2 通過其他軟件修復 250

12.3.3 手動修復 251

12.4 備份與恢復系統 255

12.4.1 使用系統還原功能 255

12.4.2 使用ghost軟件備份和還原系統 257

12.5 常見問題解答 262

12.6 過關練習... 262

- 上一頁:《電腦黑客攻防》掃描版[PDF]

- 下一頁:《堆棧攻擊八層網絡安全防御》(Hack the Stack: Using Snort and Ethereal to Master the 8 Layers of an Insecure Network )[PDF]

相關資源:

- [文學圖書]《第七天》掃描版[PDF]

- [文學圖書]《神人類講座》(索洛維約夫)掃描版[PDF]

- [其他圖書]《機械加工先進工藝竅門與新技術應用圖示例解

- [經濟管理]《網賺!賺錢速成寶典》掃描版[PDF]

- [文學圖書]《李白全集》((唐)李白)文字版[PDF]

- [人文社科]《火影忍者》(Naruto) 第84話 -「千鳥低鳴 狂叫吧佐助!」[AVI&RMVB]

- [教育科技]《記憶的竅門》掃描版[PDF]

- [經濟管理]《散戶寶典(之二):勝利大逃亡》掃描版[PDF]

- [生活圖書]《單身快餐·彩圖版》掃描版[PDF]

- [人文社科]《迷離檔案 第2季》(Fringe Season 2)[720p](全23集)

- [行業軟件]《ESPRIT計算機輔助制造系統》(DP TECHNOLOGY ESPRIT)V2007[Bin]

- [編程開發]尚學堂馬士兵JavaSE教學視頻—第一章源碼及PPT

- [硬盤游戲]《遺棄的行星》(Satazius)完整硬盤版[壓縮包]

- [學習教程]《基於Android的通訊錄開發教學視頻》[WMV]

- [學習材料]《汪曾祺散文選集》(汪曾祺)掃描版[PDF] 資料下載

- [生活圖書]《精巧魔術110招》掃描版[PDF]

- [人文社科]《世界歷史與救贖歷史》(洛維特)掃描版[PDF]

- [人文社科]《別笑,我是高考零分作文》(安坤)文字版[PDF]

- [其他圖書]《【未知世界神秘之旅系列(全十冊)】》PDF

- [經濟管理]《不小心做了銷售》掃描版【PDF】

- 《非常攝影手記·大師構圖攻略》[PDF]彩色掃描版

- 《Vmware Workstation與ESX Server典型應用指南》掃描版[PDF]

- 《決戰惡意代碼》(Malware: Fighting Malicious Code)((美)斯考迪斯 & (美)茲勒特爾)中譯本,掃描版[PDF]

- 《智能Web算法》掃描版[PDF]

- 《iPhone SDK 3開發指南》掃描版[PDF]

- 《實用網絡設計與配置》(孫建華)2009年[PDF]

- 《程序員突擊——Visual C# 2008原理與系統開發》掃

- 《SQL袖珍參考手冊(第3版,涵蓋DB2,MySQL,Oracle,

- 《大話處理器——處理器基礎知識讀本》掃描版[PDF]

- 《核心網絡協議袖珍手冊》(Packet Guide to Core Net

- 《微型計算機原理與接口技術》掃描版[PDF]

- 《JavaScript模式》(JavaScript Patterns)掃描版[PDF]

免責聲明:本網站內容收集於互聯網,本站不承擔任何由於內容的合法性及健康性所引起的爭議和法律責任。如果侵犯了你的權益,請通知我們,我們會及時刪除相關內容,謝謝合作! 聯系信箱:[email protected]

Copyright © 電驢下載基地 All Rights Reserved