《密碼學-加密演算法》掃描版[PDF] 簡介: 中文名 : 密碼學-加密演算法 作者 : 鄧安文 圖書分類 : 網絡 資源格式 : PDF 版本 : 掃描版 出版社 : 中國水利水電出版社 書號 : 7508435907 發行時間 : 2007年2月7日 地區 : 大陸 語言 : 簡體中文 簡介 : 評論處1樓有網盤鏈接 內容介紹: 密碼學的研究與應用已有幾千年的歷史,但作為一門科學是20世紀

"《密碼學-加密演算法》掃描版[PDF]"介紹

中文名: 密碼學-加密演算法

作者: 鄧安文

圖書分類: 網絡

資源格式: PDF

版本: 掃描版

出版社: 中國水利水電出版社

書號: 7508435907

發行時間: 2007年2月7日

地區: 大陸

語言: 簡體中文

簡介:

評論處1樓有網盤鏈接

內容介紹:

密碼學的研究與應用已有幾千年的歷史,但作為一門科學是20世紀50年代才開始的。不可否認,互聯網的廣泛應用大大推動了密碼學的研究與發展。大多數國家和地區都成立了密碼學學會,這些學會定期召開學術會議進行學術交流,促進了密碼學的研究與應用。國內外已出版了大量有關密碼學的書籍,其理論研究也相對比較成熟,很多觀點己達成共識。本書具有以下幾個方面的特點:表述清晰、論證嚴謹、內容新穎、選材精良、內容豐富翔實。

本書共12章,包括:古典密碼、基礎數論、信息理論,對稱密鑰密碼系統、rsa密碼、非對稱密鑰密碼系統與離散對數、數字簽名、質數與大整數算術、橢圓曲線密碼、公開鑰基礎建設、量子密碼。

寫一本密碼學方面著作的最大困難,就是確定應包含多少數學背景知識。密碼學是一個涉及廣泛的學科,它需要多個數學領域的知識,包括數論、群論、環論、域論、線性代數、概率論以及信息論。同樣地,熟悉計算復雜性、算法和np完全性理論也是很有用的。在筆者看來,正是因為需要廣泛的數學背景知識,所以導致學生們在開始學習密碼學時感到很困難。筆者試圖不使用太多的數學理論,在大多數情況下,只有需要時才引入相應的數學工具。當然,如果讀者熟悉基本線性代數和模算術是會很有幫助的。另一方面,對於更專業的主題,例如信息論中熵的概念,僅給出白描似的介紹。

本書理論闡述嚴格完備,實例豐富,包含有大量的算法程序以及形象的圖形圖表,適合於讀者自學,也可作為學習密碼學的參考書。

內容截圖:

目錄:

序

前言

第1章 緒論

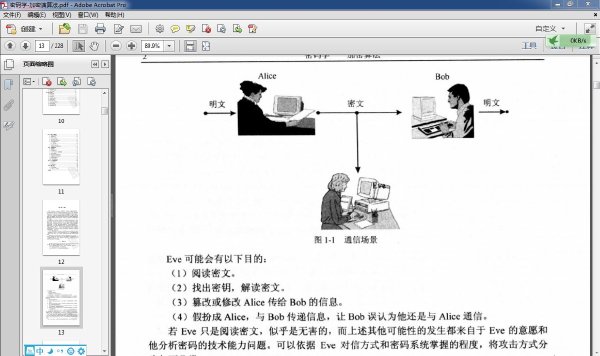

1.1 通信安全

1.2 公開密鑰密碼系統與對稱密鑰密碼系統

第2章 古典密碼

2.1 凱撒挪移碼

2.2 仿射密碼

2.3 單套字母替代法以及頻率分析

2.4 福爾摩斯密碼

2.5 vigen6re密碼

2.6 hill密碼

2.7 單次密碼本

2.8 enigma密碼機

2.9 破譯enigma與對稱群

第3章 基礎數論

3.1 模運算與輾轉相除法

3.2 中國余式子定理(chinese remainder theorem)

3.3 lagrange定理與費馬小定理

3.4 原根

. 3.5 二次剩余(quadratic.residue)

3.6 galois域

3.7 質數理論

3.8 連分數

3.9 密碼安全偽隨機數生成器

第4章 信息理論

4.1 概率

4.2 完美秘密

4.3 熵

第5章 對稱密鑰密碼系統

5.1 19es與feistel密碼

5.2 triple des挑戰des

5.3 aes

5.4 idea

5.5 區塊密碼加密模式

第6章 rsa密碼

6.1 公開密鑰密碼系統

6.2 rsa算法

6.3 rsa的數論背景

6.4 rsa數字簽名

6.5 同時進行rsa加密和rsa數字簽名

6.6 rsa.129挑戰與因數分解

6.7 二次篩法pollard的p一1法

6.7.1 二次篩法

6.7.2 pollard的p—l法

6.8 利用rsa私鑰因數分解

6.9 rsa密碼系統使用的注意事項

6.10 wiener低冪次d攻擊

6.11 rabin密碼

第7章 非對稱密鑰密碼系統與離散對數

7.1 pohlig-hellman密碼與離散對數

7.2 diffie-hellman密鑰交換

7.3 eigamal密碼

7.4 pohlig-hellman算法

7.5 index calculus

第8章 數字簽名

8.1 數字簽名方案

8.2 rsa盲簽名

8.3 hash函數簡介

8.4 生日攻擊

8.5 eigamal數字簽名

8.6 dsa數字簽名

8.7 schnorr數字簽名

8.8 nyberg-rueppel數字簽名

8.9 md5 hash函數

8.10 sha—l hash函數

8.1l 信息校驗碼mac

第9章 質數與大整數算術

9.1 大整數的加減乘法

9.2 大整數的除法

9.3 montgomery算術

9.4 miller-rabin質數測試

9.5 agrawal-kayal-saxena算法

9.6 公開密鑰密碼的質數

9.6.1 強質數

9.6.2 dsa質數

9.7 java的biginteger class

9.8 大整數算術與數論套件及軟件

第10章 橢圓曲線密碼

10.1 橢圓曲線

10.2 橢圓曲線(mod p)

10.3 加權投影坐標

10.4 定義在galois域fam的橢圓曲線

10.5 密碼安全曲線

10.6 將信息轉化為橢圓曲線代碼

10.7 橢圓曲線公開密鑰密碼算法

10.8 橢圓曲線因數分解

10.9 eccp-109挑戰

10.10 並行pollard rho法

第11章 公開密鑰基礎建設

11.1 認證機構ca

11.2 x.509

1l.3 認證機構ca

第12章 量子密碼

12.1 量子實驗

12.2 量子密鑰分配

12.3 淺談shor之量子算法

參考文獻

作者: 鄧安文

圖書分類: 網絡

資源格式: PDF

版本: 掃描版

出版社: 中國水利水電出版社

書號: 7508435907

發行時間: 2007年2月7日

地區: 大陸

語言: 簡體中文

簡介:

評論處1樓有網盤鏈接

內容介紹:

密碼學的研究與應用已有幾千年的歷史,但作為一門科學是20世紀50年代才開始的。不可否認,互聯網的廣泛應用大大推動了密碼學的研究與發展。大多數國家和地區都成立了密碼學學會,這些學會定期召開學術會議進行學術交流,促進了密碼學的研究與應用。國內外已出版了大量有關密碼學的書籍,其理論研究也相對比較成熟,很多觀點己達成共識。本書具有以下幾個方面的特點:表述清晰、論證嚴謹、內容新穎、選材精良、內容豐富翔實。

本書共12章,包括:古典密碼、基礎數論、信息理論,對稱密鑰密碼系統、rsa密碼、非對稱密鑰密碼系統與離散對數、數字簽名、質數與大整數算術、橢圓曲線密碼、公開鑰基礎建設、量子密碼。

寫一本密碼學方面著作的最大困難,就是確定應包含多少數學背景知識。密碼學是一個涉及廣泛的學科,它需要多個數學領域的知識,包括數論、群論、環論、域論、線性代數、概率論以及信息論。同樣地,熟悉計算復雜性、算法和np完全性理論也是很有用的。在筆者看來,正是因為需要廣泛的數學背景知識,所以導致學生們在開始學習密碼學時感到很困難。筆者試圖不使用太多的數學理論,在大多數情況下,只有需要時才引入相應的數學工具。當然,如果讀者熟悉基本線性代數和模算術是會很有幫助的。另一方面,對於更專業的主題,例如信息論中熵的概念,僅給出白描似的介紹。

本書理論闡述嚴格完備,實例豐富,包含有大量的算法程序以及形象的圖形圖表,適合於讀者自學,也可作為學習密碼學的參考書。

內容截圖:

目錄:

序

前言

第1章 緒論

1.1 通信安全

1.2 公開密鑰密碼系統與對稱密鑰密碼系統

第2章 古典密碼

2.1 凱撒挪移碼

2.2 仿射密碼

2.3 單套字母替代法以及頻率分析

2.4 福爾摩斯密碼

2.5 vigen6re密碼

2.6 hill密碼

2.7 單次密碼本

2.8 enigma密碼機

2.9 破譯enigma與對稱群

第3章 基礎數論

3.1 模運算與輾轉相除法

3.2 中國余式子定理(chinese remainder theorem)

3.3 lagrange定理與費馬小定理

3.4 原根

. 3.5 二次剩余(quadratic.residue)

3.6 galois域

3.7 質數理論

3.8 連分數

3.9 密碼安全偽隨機數生成器

第4章 信息理論

4.1 概率

4.2 完美秘密

4.3 熵

第5章 對稱密鑰密碼系統

5.1 19es與feistel密碼

5.2 triple des挑戰des

5.3 aes

5.4 idea

5.5 區塊密碼加密模式

第6章 rsa密碼

6.1 公開密鑰密碼系統

6.2 rsa算法

6.3 rsa的數論背景

6.4 rsa數字簽名

6.5 同時進行rsa加密和rsa數字簽名

6.6 rsa.129挑戰與因數分解

6.7 二次篩法pollard的p一1法

6.7.1 二次篩法

6.7.2 pollard的p—l法

6.8 利用rsa私鑰因數分解

6.9 rsa密碼系統使用的注意事項

6.10 wiener低冪次d攻擊

6.11 rabin密碼

第7章 非對稱密鑰密碼系統與離散對數

7.1 pohlig-hellman密碼與離散對數

7.2 diffie-hellman密鑰交換

7.3 eigamal密碼

7.4 pohlig-hellman算法

7.5 index calculus

第8章 數字簽名

8.1 數字簽名方案

8.2 rsa盲簽名

8.3 hash函數簡介

8.4 生日攻擊

8.5 eigamal數字簽名

8.6 dsa數字簽名

8.7 schnorr數字簽名

8.8 nyberg-rueppel數字簽名

8.9 md5 hash函數

8.10 sha—l hash函數

8.1l 信息校驗碼mac

第9章 質數與大整數算術

9.1 大整數的加減乘法

9.2 大整數的除法

9.3 montgomery算術

9.4 miller-rabin質數測試

9.5 agrawal-kayal-saxena算法

9.6 公開密鑰密碼的質數

9.6.1 強質數

9.6.2 dsa質數

9.7 java的biginteger class

9.8 大整數算術與數論套件及軟件

第10章 橢圓曲線密碼

10.1 橢圓曲線

10.2 橢圓曲線(mod p)

10.3 加權投影坐標

10.4 定義在galois域fam的橢圓曲線

10.5 密碼安全曲線

10.6 將信息轉化為橢圓曲線代碼

10.7 橢圓曲線公開密鑰密碼算法

10.8 橢圓曲線因數分解

10.9 eccp-109挑戰

10.10 並行pollard rho法

第11章 公開密鑰基礎建設

11.1 認證機構ca

11.2 x.509

1l.3 認證機構ca

第12章 量子密碼

12.1 量子實驗

12.2 量子密鑰分配

12.3 淺談shor之量子算法

參考文獻

相關資源:

- [生活圖書]《解讀性吸引力的秘密》掃描版[PDF]

- [人文社科]《SQL Server 2000編程員指南》(SQL Server 2000 Programmer’s Guide)1

- [人文社科]《國家地理頻道:最後的獅子》(National Geographic Channel: The Last Lions)全一集/THUGLiNE/英語中文字幕[720P]

- [其他圖書]《中國翻譯文學史》北京大學出版社,2005年版

- [其他圖書]《倉儲論》文字版[PDF]

- [教育科技]《解析與概率數論導引》掃描版[DJVU]

- [計算機與網絡]《傻瓜數據倉庫,認證以及電腦安全系列》(Dat

- [其他圖書]《中華謀略》(Chinese stratagem)電子雜志

- [文學圖書]《王權的圖騰化(政教合一與中國社會)》(楊陽)掃描版[PDF]

- [經濟管理]《經濟學:基本原理與熱點問題(第二版)》(Issu

- [教育科技]《農作物多基因型種群育種及種子生產技術體系

- [教育綜合]人生就是取經路

- [學習課件]《論人類不平等的起源》掃描版[PDF] 資料下載

- [光盤游戲]《X重生:光之家園》(X Rebirth: Home of Ligh)[光盤鏡像]

- [生活圖書]《帝納波利點位交易法》((美)帝納波利)掃描版/第一版[PDF]

- [文學圖書]《理解事件與文本意義:文學诠釋學》(李建盛)掃描版[PDF]

- [學習課件]《游戲編程書籍》(Books for game programming.)資料下載

- [其他圖書]《雲中孤雁武俠E書典藏版》06年9月17日更新《田歌武俠全集》典藏版v1.0

- [多媒體類]《數字聲魔物理建模鋼琴》(Superme Pianos)V1.0[壓縮包]

- [生活圖書]《魚病防治百科》彩印版[PDF]

- 《魔獸爭霸—上古之戰三部曲》(Warcraft—War of

- 《Java編程思想(第4版)》(Thinking in Java (4th Edition) )掃描版[PDF]

- 《設計+制作+印刷+商業模版InDesign典型實例(第2版)》掃描版[PDF]

- 《高薪網管之路》掃描版[PDF]

- 《編寫高質量代碼:改善C++程序的150個建議》掃描版[PDF]

- 《Java典型應用徹查1000例:圖形與網絡游戲開發》掃描版[PDF]

- 《Network Warrior 思科網絡工程師必備手冊 (第2版

- 《零成本實現Web自動化測試-基於Selenium和Bromine》掃描版[PDF]

- 《中文版AutoCAD2009實用教程》(王征)掃描版[PDF]

- 《嵌入式DSP應用系統設計及實例剖析》掃描版[PDF]

- 《我編程,我快樂:程序員職業規劃之道》掃描版[PDF]

- 《編寫蘋果游戲中心應用程序》(Writing Game Cente

免責聲明:本網站內容收集於互聯網,本站不承擔任何由於內容的合法性及健康性所引起的爭議和法律責任。如果侵犯了你的權益,請通知我們,我們會及時刪除相關內容,謝謝合作! 聯系信箱:[email protected]

Copyright © 電驢下載基地 All Rights Reserved