《手機病毒技術大曝光》掃描版[PDF] 簡介: 中文名 : 手機病毒技術大曝光 作者 : 王繼剛 圖書分類 : 軟件 資源格式 : PDF 版本 : 掃描版 出版社 : 西安交通大學出版社 書號 : 9787560532202 發行時間 : 2009年10月01日 地區 : 大陸 語言 : 簡體中文 簡介 : 內容簡介: 無論是基於傳統語音網絡的手機,還是

"《手機病毒技術大曝光》掃描版[PDF]"介紹

中文名: 手機病毒技術大曝光

作者: 王繼剛

圖書分類: 軟件

資源格式: PDF

版本: 掃描版

出版社: 西安交通大學出版社

書號: 9787560532202

發行時間: 2009年10月01日

地區: 大陸

語言: 簡體中文

簡介:

內容簡介:

無論是基於傳統語音網絡的手機,還是現在正在推廣使用的3G可視化網絡手機,手機在每一個人的口袋中都保存了大量的用戶個人信息。

資源來自網絡,如侵犯了您的權利,請點擊,謝謝!

網盤分流地址:[手機病毒技術大曝光].王繼剛.掃描版.pdf

網絡安全、黑客、破解類pdf專題庫

內容截圖:

目錄:

基礎篇

第1章 走近手機病毒

1.1 手機病毒的出現

1.2 定義手機病毒

1.3 手機病毒的運行原理

1.4 手機病毒的特點

1.4.1 體積小、功能專一

1.4.2 多種傳播方式

1.4.3 基於無線網絡的靈活性

1.5 手機中毒的一般表現

1.5.1 系統反應緩慢

1.5.2 莫名的短信或者彩信消息

1.5.3 自動聯網

1.5.4 通話質量下降或者延遲

1.5.5 耗電量增加

1.6 手機病毒的危害

1.6.1 直接性破壞

1.6.2 劇增的話費

1.6.3 竊密與監聽

1.6.4 欺騙與敲詐

1.7 手機病毒大事記

1.8 手機病毒的發展趨勢

1.8.1 多樣化

1.8.2 隱蔽化

1.8.3 底層化

1.8.4 頑固化

1.8.5 反殺毒化

第2章 手機結構的基本知識

2.1 嵌入式系統與嵌入式操作系統的概念

2.2 智能與非智能手機

2.3 ROM與RAM

2.4 SMS與MMS

2.5 紅外與藍牙

2.6 CMNET與CMWAP

2.7 智能手機系統

2.7.1 Symbian

2.7.2 Windows Mobile

2.7.3 Linux

2.7.4 線程與任務

認識篇

第3章 手機缺陷與病毒攻擊

3.1 手機系統性缺陷的概念

3.2 實例分析:短消息死鎖漏洞

3.2.1 漏洞細節分析

3.2.2 漏洞利用過程

3.2.3 防范該漏洞攻擊的方法

3.3 手機功能性缺陷的概念

第4章 可怕的手機木馬

4.1 “木馬”的來源

4.2 木馬病毒的危害性

4.2.1 遠程竊密

4.2.2 通話監聽

4.2.3 信息截獲

4.2.4 偽造欺騙

4.3 手機木馬實現原理

4.3.1 自啟動式的激活方式

4.3.2 自身隱藏技術

4.3.3 後台運行的實現

4.3.4 控制命令的接收

4.3.5 命令執行過程

4.3.6 結果回饋

4.4 實例分析:多種手機木馬病毒的識別與清除

4.4.1 flocker手機木馬病毒

4.4.2 Pbbstealer手機木馬病毒

4.4.3 Commwarrior手機木馬病毒

4.4.4 Cardtrap手機木馬病毒

4.4.5 RommWar手機木馬病毒

4.4.6 Doomboot.A手機木馬病毒

4.5 手機木馬的基本識別手段

第5章 隨網蔓延的蠕蟲病毒

5.1 什麼是蠕蟲病毒

5.2 手機蠕蟲病毒的出現背景

5.2.1 藍牙技術的不可靠性

5.2.2 蠕蟲病毒傳播

5.3 第一個手機蠕蟲病毒——“卡波爾”

5.3.1 病毒的發作現象

5.3.2 病毒的處理方法

5.4 Mabir蠕蟲病毒簡介

5.5 Skulls系列病毒簡介

5.6 實例分析:手機蠕蟲病毒的基本原理

5.6.1 背景介紹

5.6.2 編寫蠕蟲的工具及使用

5.6.3 Symbian應用程序初始化過程

5.6.4 源代碼講解

5.6.5 病毒清除的基本方法

第6章 危險的刷機與手機升級

6.1 刷機的概念

6.2 刷機帶來的隱患

6.3 手機系統升級的概念

6.4 升級出來的隱患

6.5 實例分析:手機刷機實驗

6.5.1 實驗工具

6.5.2 實驗過程

第7章 綿裡藏針的捆綁型手機病毒

7.1 什麼是文件捆綁

7.2 SIS格式的初步認識

7.3 拆解SIS文件

7.4 SIS捆綁病毒的基本實現

7.5 捆綁型病毒的特點及危害

7.6 捆綁型病毒的識別與防范'

第8章 手機流氓軟件的出現

8.1 流氓軟件背景介紹

8.2 流氓軟件的分類及其惡意行徑

8.3 流氓軟件的危害

8.4 實例分析:一個典型的流氓軟件分析

8.4.1 流氓軟件感染過程

8.4.2 流氓軟件清除方法

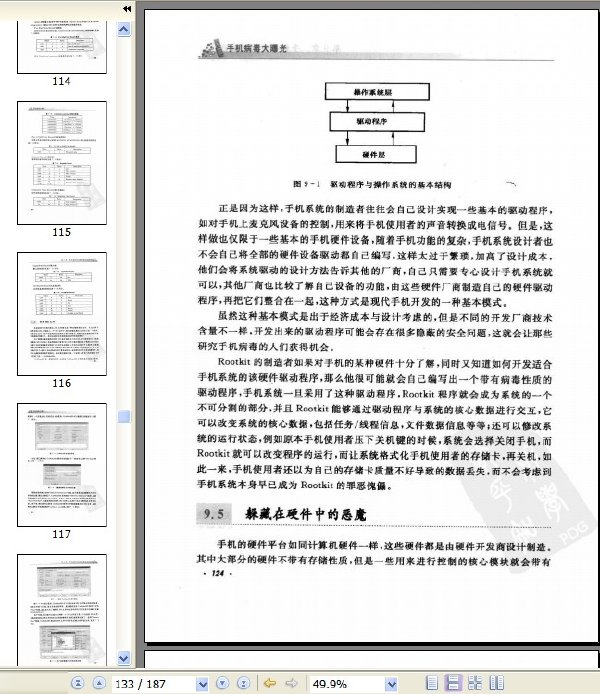

第9章 手機上的Rootkit

9.1 Rootkit技術

9.2 文件隱藏

9.3 任務/線程隱藏

9.4 驅動層次的Rootkit

9.5 躲藏在硬件中的惡魔

9.6 手機Rootkit未來發展趨勢分析

防范篇

第10章 發現手機病毒的方法

10.1 手機自啟動方式檢查

10.2 手機文件系統檢查

10.3 手機運行任務檢查

10.4 手機聯網檢查

10.5 手機功能檢查

第11章 手機病毒的逆向分析

11.1 逆向工程技術簡介

11.2 ARM匯編語言

11.2.1 ARM公司與ARM式嵌入式系統

11.2.2 ARM編程模型

11.2.3 ARM體系結構的存儲器格式

11.2.4 ARM狀態下的寄存器使用

11.2.5 ARM指令體系與尋址方式

11.3 IDA Pro

11.4 對卡波爾病毒的逆向分析

第12章 主流手機反病毒軟件介紹

12.1 F-Secure

12.2 卡巴斯基殺毒軟件

12.3 Symantec手機殺毒軟件

12.4 麥咖啡手機殺毒

12.5 小紅傘AntiVirMobile

12.6 BitDefender Mobile Security

12.7 網秦手機殺毒軟件

12.8 瑞星殺毒軟件

12.9 金山毒霸手機版

12.10 江民殺毒軟件

12.11 光華手機殺毒軟件

12.12 手機殺毒軟件的弊端

作者: 王繼剛

圖書分類: 軟件

資源格式: PDF

版本: 掃描版

出版社: 西安交通大學出版社

書號: 9787560532202

發行時間: 2009年10月01日

地區: 大陸

語言: 簡體中文

簡介:

內容簡介:

無論是基於傳統語音網絡的手機,還是現在正在推廣使用的3G可視化網絡手機,手機在每一個人的口袋中都保存了大量的用戶個人信息。

資源來自網絡,如侵犯了您的權利,請點擊,謝謝!

網盤分流地址:[手機病毒技術大曝光].王繼剛.掃描版.pdf

網絡安全、黑客、破解類pdf專題庫

內容截圖:

目錄:

基礎篇

第1章 走近手機病毒

1.1 手機病毒的出現

1.2 定義手機病毒

1.3 手機病毒的運行原理

1.4 手機病毒的特點

1.4.1 體積小、功能專一

1.4.2 多種傳播方式

1.4.3 基於無線網絡的靈活性

1.5 手機中毒的一般表現

1.5.1 系統反應緩慢

1.5.2 莫名的短信或者彩信消息

1.5.3 自動聯網

1.5.4 通話質量下降或者延遲

1.5.5 耗電量增加

1.6 手機病毒的危害

1.6.1 直接性破壞

1.6.2 劇增的話費

1.6.3 竊密與監聽

1.6.4 欺騙與敲詐

1.7 手機病毒大事記

1.8 手機病毒的發展趨勢

1.8.1 多樣化

1.8.2 隱蔽化

1.8.3 底層化

1.8.4 頑固化

1.8.5 反殺毒化

第2章 手機結構的基本知識

2.1 嵌入式系統與嵌入式操作系統的概念

2.2 智能與非智能手機

2.3 ROM與RAM

2.4 SMS與MMS

2.5 紅外與藍牙

2.6 CMNET與CMWAP

2.7 智能手機系統

2.7.1 Symbian

2.7.2 Windows Mobile

2.7.3 Linux

2.7.4 線程與任務

認識篇

第3章 手機缺陷與病毒攻擊

3.1 手機系統性缺陷的概念

3.2 實例分析:短消息死鎖漏洞

3.2.1 漏洞細節分析

3.2.2 漏洞利用過程

3.2.3 防范該漏洞攻擊的方法

3.3 手機功能性缺陷的概念

第4章 可怕的手機木馬

4.1 “木馬”的來源

4.2 木馬病毒的危害性

4.2.1 遠程竊密

4.2.2 通話監聽

4.2.3 信息截獲

4.2.4 偽造欺騙

4.3 手機木馬實現原理

4.3.1 自啟動式的激活方式

4.3.2 自身隱藏技術

4.3.3 後台運行的實現

4.3.4 控制命令的接收

4.3.5 命令執行過程

4.3.6 結果回饋

4.4 實例分析:多種手機木馬病毒的識別與清除

4.4.1 flocker手機木馬病毒

4.4.2 Pbbstealer手機木馬病毒

4.4.3 Commwarrior手機木馬病毒

4.4.4 Cardtrap手機木馬病毒

4.4.5 RommWar手機木馬病毒

4.4.6 Doomboot.A手機木馬病毒

4.5 手機木馬的基本識別手段

第5章 隨網蔓延的蠕蟲病毒

5.1 什麼是蠕蟲病毒

5.2 手機蠕蟲病毒的出現背景

5.2.1 藍牙技術的不可靠性

5.2.2 蠕蟲病毒傳播

5.3 第一個手機蠕蟲病毒——“卡波爾”

5.3.1 病毒的發作現象

5.3.2 病毒的處理方法

5.4 Mabir蠕蟲病毒簡介

5.5 Skulls系列病毒簡介

5.6 實例分析:手機蠕蟲病毒的基本原理

5.6.1 背景介紹

5.6.2 編寫蠕蟲的工具及使用

5.6.3 Symbian應用程序初始化過程

5.6.4 源代碼講解

5.6.5 病毒清除的基本方法

第6章 危險的刷機與手機升級

6.1 刷機的概念

6.2 刷機帶來的隱患

6.3 手機系統升級的概念

6.4 升級出來的隱患

6.5 實例分析:手機刷機實驗

6.5.1 實驗工具

6.5.2 實驗過程

第7章 綿裡藏針的捆綁型手機病毒

7.1 什麼是文件捆綁

7.2 SIS格式的初步認識

7.3 拆解SIS文件

7.4 SIS捆綁病毒的基本實現

7.5 捆綁型病毒的特點及危害

7.6 捆綁型病毒的識別與防范'

第8章 手機流氓軟件的出現

8.1 流氓軟件背景介紹

8.2 流氓軟件的分類及其惡意行徑

8.3 流氓軟件的危害

8.4 實例分析:一個典型的流氓軟件分析

8.4.1 流氓軟件感染過程

8.4.2 流氓軟件清除方法

第9章 手機上的Rootkit

9.1 Rootkit技術

9.2 文件隱藏

9.3 任務/線程隱藏

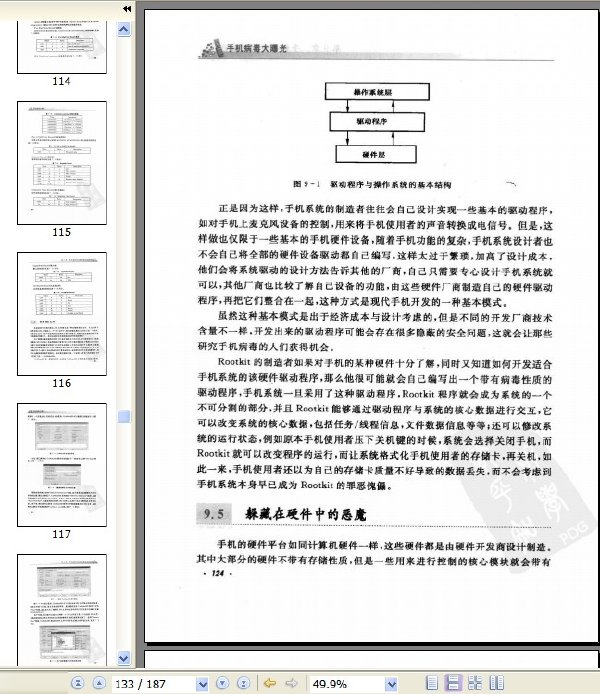

9.4 驅動層次的Rootkit

9.5 躲藏在硬件中的惡魔

9.6 手機Rootkit未來發展趨勢分析

防范篇

第10章 發現手機病毒的方法

10.1 手機自啟動方式檢查

10.2 手機文件系統檢查

10.3 手機運行任務檢查

10.4 手機聯網檢查

10.5 手機功能檢查

第11章 手機病毒的逆向分析

11.1 逆向工程技術簡介

11.2 ARM匯編語言

11.2.1 ARM公司與ARM式嵌入式系統

11.2.2 ARM編程模型

11.2.3 ARM體系結構的存儲器格式

11.2.4 ARM狀態下的寄存器使用

11.2.5 ARM指令體系與尋址方式

11.3 IDA Pro

11.4 對卡波爾病毒的逆向分析

第12章 主流手機反病毒軟件介紹

12.1 F-Secure

12.2 卡巴斯基殺毒軟件

12.3 Symantec手機殺毒軟件

12.4 麥咖啡手機殺毒

12.5 小紅傘AntiVirMobile

12.6 BitDefender Mobile Security

12.7 網秦手機殺毒軟件

12.8 瑞星殺毒軟件

12.9 金山毒霸手機版

12.10 江民殺毒軟件

12.11 光華手機殺毒軟件

12.12 手機殺毒軟件的弊端

相關資源:

- [經濟管理]《漫步華爾街——股市歷久彌新的成功投資策略》掃描版[PDF]

- [生活圖書]《百症練功指南:養生功練習法》掃描版[PDF]

- [生活圖書]《細節決定健康(女人版):健康的美麗的》(紀康寶)掃描版[PDF]

- [教育科技]《信息哲學——理論、體系、方法》掃描版[PDF]

- [生活圖書]《寶貝別怕:從孕前到3歲的育兒經》掃描版[PDF]

- [人文社科]《裁判的方法》掃描版[PDF]

- [經濟管理]《原來會計可以這麼學》掃描版[PDF]

- [生活圖書]《21世紀最佳育兒法》((日)七田真)掃描版[PDF]

- [文學圖書]《重點所在》((美)桑塔格)掃描版[PDF]

- [教育科技]《輕松英語語法》掃描版[PDF]

- [經濟管理]《巴比倫富翁的秘密:塵封6000年的理財智慧》(The Richest Man in Babylon)((美)喬治·克拉森 George Clason)中譯本,掃描版[PDF]

- [文學圖書]《經學與長江文化》掃描版[PDF]

- [編程開發]《版本控制軟件》(DynamSoft SourceAnyWhere Standalone)v3.0.1/含注冊機[壓縮包]

- [藝術體育]《乒乓球柳承敏教學片》[RMVB]

- [電腦基礎]《Group Policy教程》(Train.Signal.Lab.14.Group.Policy)[Bin]

- [光盤游戲]《夢幻小坦克》(GROMADA:THE REVENGE)2011.10.31重新做源[光盤鏡像]

- [人文社科]《日本人的色道》掃描版[PDF]

- [硬盤游戲]《魔法危機》(TechnoMage)繁體中文[安裝包]

- [經濟管理]《短線秘笈--絕招篇》(王都發)掃描版[PDF]

- [生活圖書]《我怎麼沒想到?》掃描版[PDF]

- 《SQLite權威指南(第二版)》(The Definitive Guide to SQLite )掃描版[PDF]

- 《Ajax應用程序安全》(Securing Ajax Applications: Ensu

- 《Windows Phone 7程序設計》(Microsoft Silverlight Programming for Windows Phone 7)文字版[PDF]

- 《深入Python》(Dive Into Python)(Mark Pilgrim)文字版[PDF]

- 《即學即用:Excel2010營銷決策與分析實戰應用寶典(上下冊)》掃描版[PDF]

- 《三維魔術》掃描版[PDF]

- 《中文版3ds Max 2010完全學習手冊》掃描版[PDF]

- 《The Internet Of Things》英文版[PDF]

- 《Visual C++系統開發實例精粹》掃描版[PDF]

- 《黑客攻防與電腦安全無師自通》掃描版[PDF]

- 《Excel數據透視表應用大全》掃描版[PDF]

- 《SEO魔法書》掃描版[PDF]

免責聲明:本網站內容收集於互聯網,本站不承擔任何由於內容的合法性及健康性所引起的爭議和法律責任。如果侵犯了你的權益,請通知我們,我們會及時刪除相關內容,謝謝合作! 聯系信箱:[email protected]

Copyright © 電驢下載基地 All Rights Reserved